Mees algemene soektogte

mikrotikfirewallvpnnetinstallasietuis ap

Hoofstuk 3.4 – Firewall Filter

Struktuur: kettings en aksies

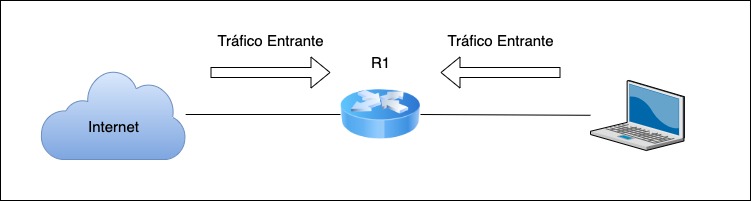

- 'n Ketting: is 'n groep reëls gebaseer op dieselfde kriteria. Daar is drie verstekkettings gebaseer op voorafbepaalde kriteria.

- invoer: Die verkeer wat na die router gaan

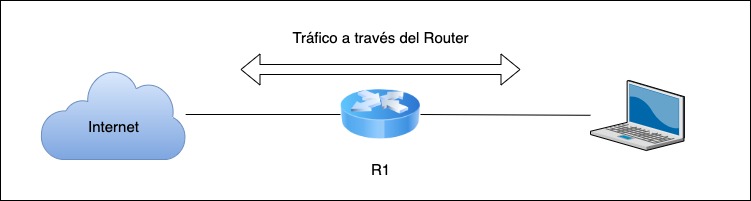

- vorentoe: Die verkeer wat deur die router gaan

- uitset: Verkeer wat van die router af kom

- Byvoorbeeld, jy kan 'n ketting implementeer wat in:

- Gebaseer op kriteria: alle icmp-verkeer.

- Gebaseer op verkeer wat vanaf Ethernet-poorte kom, byvoorbeeld: Ether2 na 'n afgeleë LAN of 'n brugnetwerk.

- Gebruikers definieer die kettings, en dit word geskep na gelang van die parameters wat vergelyk kan word, en as hulle wil kan hulle 'n "sprong" uitvoer sodat sodra die wedstryd bevestig is, 'n sprong gemaak sal word na 'n ander reël in die firewall, Dit word gedefinieer in "spring teiken"

- 'n Handeling bepaal wat die filter of reël sal doen wanneer pakkies aan al die voorwaardes voldoen om gefiltreer te word.

- Pakkies word opeenvolgend gekontroleer teen bestaande reëls in die huidige firewall-ketting totdat 'n passing plaasvind. (Wanneer jy die # het, beteken dit dat dit 'n bevel sal respekteer: eerste een as hulle ooreenstem, word die aksie toegepas, en van daar sal dit na die volgende gaan as daardie opsie geaktiveer is, anders sal die analise daar eindig)

Firewall-filtrering in aksie

U kan op verskillende maniere voordeel trek uit die sekuriteit van 'n firewall, soos:

- Vertrou op die sekuriteit van ons LAN, aangesien dit wat van die WAN kom, onseker is.

- Ons blokkeer almal en laat net toe waaroor ons saamstem.

- Ons sal alles toelaat en net blokkeer wat probleme veroorsaak.

Basiese wenke en truuks

- Voordat ons veranderinge aan die firewall maak, kom ons gaan in "veilige modus"

- Nadat u konfigurasies en veranderinge aan firewallreëls gemaak het, is dit raadsaam om te toets vir swakhede: 'n aanbevole hulpmiddel: ShieldsUP

- Voordat jy begin, word dit aanbeveel om in gewone teks of op papier 'n eenvoudige beskrywing te skryf van die beleide wat jy wil toepas.

- Sodra jy hulle verstaan en met hulle saamstem, gaan jy voort om by die router aan te meld.

- Voeg die volgende reëls progressief by sodra jy tevrede is met die basiese reëls wat ingevoer is.

- As jy nuut in die sekuriteitsarea is, is dit raadsaam om nie reëls in te voer wat in alle rigtings wys nie, dit is genoeg om die basiese te doen, maar jy moet dit goed doen.

- Dit is 'n goeie idee om jou kettings te beëindig met vangreëls en kyk wat jy dalk gemis het.

- Jy sal twee vangreëls nodig hê, een log en een druppel vir alle ongekende verkeer. Beide moet gebaseer wees op dieselfde vergelykende parameters sodat dit vir jou nuttig kan wees.

- Sodra jy sien wat dit tot die vang-alle reëls maak, kan jy nuwe reëls byvoeg gebaseer op die gedrag wat deur die firewall verlang word.

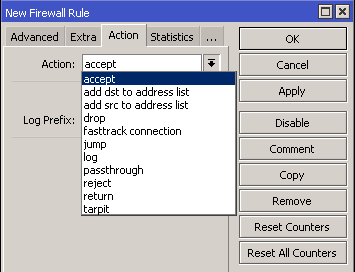

Filtreer volgens parameters (Filteraksies)

Voordat jy besluit om op die firewall op te tree, moet jy dit eers identifiseer. Ons het baie parameters waarmee ons kan vergelyk.

Sodra die passing gemaak is met al die parameters van 'n reël, en hulle pas, dan sal 'n aksie uitgevoer word. MikroTik firewall het die volgende 10 aksies:

- aanvaar: Aanvaar die pakket. Die Pakkie sal nie meer na die volgende firewall-reël oorgedra word nie.

- add-dst-to-address-lys: bestemmingsadres, na ooreenstemming gaan die pakkie na die volgende reël.

- add-src-to-address-lys: bronadres. Nadat die pakkie gepas is, gaan na die volgende reël.

- val: die pakkie word weggegooi. Na ooreenstemming gaan die pakkie na die volgende reël.

- spring: spring word deur die gebruiker gedefinieer en word gebruik om na 'n spesifieke reël te spring, gedefinieer deur die spring-teiken. Na ooreenstem met die pakkie gaan na die volgende reël gedefinieer in jump-target.

- teken: Voeg 'n boodskap by die logs met die volgende inligting: in-koppelvlak, uit-koppelvlak, src-mac, protokol, src-ip:poort->dst-ip:poort en lengte van die pakkie. Na ooreenstemming gaan die pakkie na die volgende reël.

- deurgang- As hierdie opsie gemerk is, sal dit die opsie aktiveer om aftrekreël te ignoreer en na die volgende te beweeg (baie nuttig vir netwerkstatistieke).

- verwerp- Gooi die icmp-pakkies weg en stuur 'n gebruikergedefinieerde boodskap die pakkie word nie na die volgende reël oorgedra nie.

- terugkeer- Slaag weer beheer oor die filter, waar die vorige filter ontstaan het. Na passing gaan die pakkie na die volgende reël (slegs as die vorige reël nie veroorsaak dat die pakkie weggegooi word en die wedstryd stop nie).

- seil- Vang en behou TCP-pakkies (replikas met SYN/ACK vir inkomende TCP SYN-pakkies). Na ooreenstemming gaan die pakkie na die volgende reël.

Beskerm jou router (invoer)

- El ketting=insette ontleed alle inkomende verkeer na die router.

- Wanneer 'n reël toegepas word chain=invoer, word die invoer van inligting na die router beheer

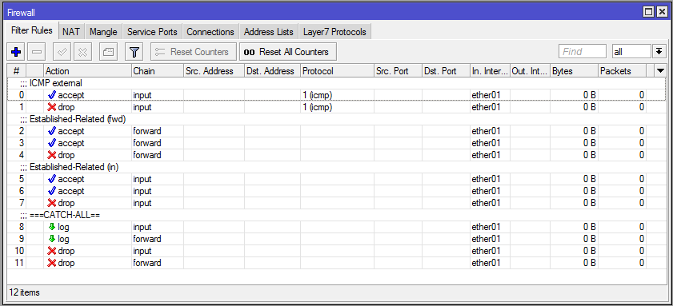

MikroTik gee die volgende voorstelle vir Invoer

Gestel die ether1-koppelvlak is aan 'n onveilige WAN gekoppel.

- Aanvaar verkeer vanaf icmp-echo-reply (as jy 'n ping-replika oor die internet wil hê, is dit nuttig wanneer ons bedieners bestuur)

- Gooi alle icmp-echo-request-verkeer weg (Wanneer ons nie wil hê dat 'n ander toestel ons moet ping nie. Hiermee voorkom ons dat ons geteiken word deur aanvalle soos smurf-aanvalle of ander)

- Aanvaar alle gevestigde en verwante inkomende verkeer.

- Los alle ongeldige verkeer.

- Teken alle ander verkeer aan

- Gooi alle ander verkeer weg.

Beskerm alle kliënte (stuur)

Voorwaartse verkeer is die verkeer wat deur die router gaan.

MikroTik gee die volgende voorstelle vir die Forward

Gestel die ether1-koppelvlak is aan 'n onveilige WAN gekoppel.

- Aanvaar alle gevestigde en verwante vorentoe verkeer.

- Los alle ongeldige verkeer.

- Teken alle ander verkeer aan (om te verifieer of enige belangrike pakkies geblokkeer is)

- Gooi alle ander verkeer weg.

- Deel hierdie artikel

Facebook

Twitter

LinkedIn

WhatsApp

telegram

Ander dokumente in hierdie kategorie

Tutoriale beskikbaar by MikroLABs

Geen kursusse gevind nie!