Gevorderde verkeersbeheerboek, RouterOS v7

Studiemateriaal vir die MTCTCE-sertifiseringskursus, opgedateer na RouterOS v7

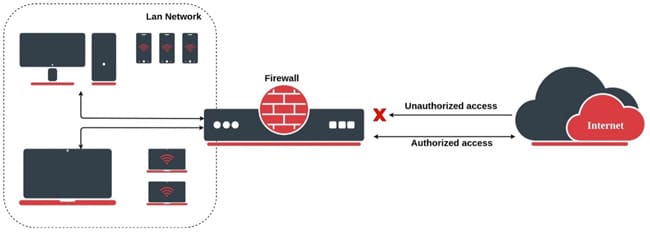

MikroTik bied firewall-funksionaliteit wat beide Stateful-reëls en Stateless-reëls insluit. Die firewall implementeer stateful (deur verbinding dop) en staatlose pakkie filtering en verskaf dus sekuriteit funksies wat gebruik word om die vloei van data na, van en deur die router te bestuur.

Saam met Network Address Translation (NAT) dien dit as 'n instrument om ongemagtigde toegang tot direk gekoppelde netwerke en tot die router self te voorkom, sowel as 'n filter vir uitgaande verkeer.

Aan die einde van die artikel vind u 'n klein toets dit sal jou toelaat evalueer die kennis wat in hierdie leeswerk opgedoen is

Hierdie reëls volg die toestand van verbindings, wat beteken dat die firewall tred hou met die toestand van elke verbinding en verkeer toelaat op grond van die verbindingstoestand. Dit is nuttig om reaksieverkeer toe te laat op verbindings wat van binne die netwerk geïnisieer word.

Dit stel hulle in staat om meer ingeligte besluite te neem oor watter pakkies om toe te laat of te blokkeer, afhangende van die konteks van die verbinding. Byvoorbeeld, 'n stateful firewall sal toelaat dat 'n antwoordpakkie deur 'n voorheen toegelaat versoekpakkie gaan, selfs al is die versoekpakkie self nie eksplisiet by die firewall-reëls ingesluit nie.

Stateful bied verbeterde sekuriteitsvoordele aangesien dit doeltreffend ongemagtigde toegangspogings kan voorkom en teen uitvissing-aanvalle kan beskerm.

Hulle bied ook beter toepassingsvlak-filtreervermoëns, wat jou toelaat om te beheer watter toepassings en protokolle deur die firewall kan kommunikeer.

Hierdie reëls volg nie die toestand van die verbindings nie en word onafhanklik op elke pakkie toegepas. Elke pakkie word gefiltreer volgens die kriteria wat deur die reël vasgestel is, ongeag vorige verbindings.

Staatloos aan die ander kant, moenie 'n toestandstabel in stand hou nie en inspekteer slegs individuele pakkies gebaseer op hul bron- en bestemmingsadresse, poorte en protokolopskrifte.

Hulle werk as pakkiefilters en neem besluite uitsluitlik gebaseer op die inligting wat in elke pakkie vervat is.

Característica | statige firewall | Staatlose Firewall |

Verbinding dop

| Si | Geen |

sekuriteit

| Verbeterde | Basico |

Toepassingsvlakfiltrering

| Granular | Beperk |

prestasie

| Onder | Hoër |

Hulpbronverbruik

| Hoër | Laer |

geskiktheid

| Ondernemingsnetwerke, sensitiewe toepassings | Tuisnetwerke, omgewings met hoë bandwydte |

In MikroTik RouterOS word staatlose firewall-reëls geskep sonder om die toestand van die verbindings in ag te neem, dit wil sê, dit word toegepas ongeag vorige verbindings. Hier is 'n paar voorbeelde van staatlose reëls wat nuttig kan wees in sekere scenario's:

/ip firewall filter voeg ketting = stuur src-adres aan = 192.168.1.100 action=aanvaar

Hierdie reël laat verkeer toe wat vanaf die IP-adres 192.168.1.100 in die aanstuurketting kom.

/ip firewall filter voeg ketting by = stuur src-adres aan = 192.168.2.0/24 aksie = aanvaar

Hierdie reël laat verkeer vanaf die 192.168.2.0/24 subnet in die aanstuurketting toe.

/ip-brandmuurfilter voeg ketting by=stuur dst-adres=203.0.113.10 action=drop

Hierdie reël blokkeer alle verkeer wat na die IP-adres 203.0.113.10 in die aanstuurketting gaan.

Hierdie is slegs voorbeelde en jy moet die reëls aanpas op grond van jou spesifieke behoeftes en jou netwerktopologie. Hou ook in gedagte dat hierdie reëls staatloos is, dus neem hulle nie die toestand van vorige verbindings in ag nie.

In MikroTik RouterOS fokus stateful firewall-reëls op die toestand van verbindings, wat beteken dat hulle verkeer toelaat of blokkeer op grond van die verbindingstatus. Hier is 'n paar voorbeelde van statige reëls:

/ip-brandmuurfilter voeg ketting by = stuur verbinding-toestand = gevestig, verwante aksie = aanvaar

Hierdie reël laat verkeer toe wat deel is van 'n gevestigde of verwante verbinding in die aanstuurketting.

/ip-brandmuurfilter voeg ketting by=stuur in-koppelvlak=ether1 verbinding-toestand=nuwe protokol=tcp dst-poort=80 aksie=aanvaar

Hierdie reël laat TCP-verkeer wat vir poort 80 bestem is van buite af deur die ether1-koppelvlak in die aanstuurketting.

/ip-brandmuurfilter voeg ketting by = invoerverbinding-toestand = nuwe aksie = laat val

Hierdie reël blokkeer alle inkomende verkeer wat nie deel is van 'n gevestigde verbinding in die inkomende ketting nie.

/ip-brandmuurfilter voeg ketting by=invoerverbinding-toestand=nuwe protokol=icmp-aksie=aanvaar

Hierdie reël laat inkomende ICMP-verkeer toe vir ping-versoeke in die inkomende ketting.

/ip-brandmuurfilter voeg ketting by = invoer in-koppelvlak = eter1 verbinding-toestand = nuwe dst-poort = 22 aksie = laat val

Hierdie reël blokkeer inkomende verkeer na poort 22 (SSH) van buite deur die ether1-koppelvlak in die ingangketting.

Hierdie is slegs voorbeelde en u moet die reëls aanpas op grond van u spesifieke vereistes en netwerkkonfigurasie. Statige reëls is noodsaaklik om nodige verkeer toe te laat en sekuriteit te handhaaf deur ongewenste verkeer te blokkeer.

Studiemateriaal vir die MTCTCE-sertifiseringskursus, opgedateer na RouterOS v7

Gem. Juan T. Marengo en J. Orrantia

Professionele sentrumgebou, Kantoor 507

Guayaquil. Ecuador

CP 090505

na ons weeklikse nuusbriewe

Kopiereg © 2024 abcxperts.com – Alle regte voorbehou

40% afslag op MikroTik-boeke en boekpakke - Afslagkode: AN24-LIB weggooi

Maak gebruik van die Drie Koningsdag afslagkode!

Maak gebruik van die Nuwejaarsaand-afslagkode!

Maak gebruik van die afslagkode vir Kersfees!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Kuberweek!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Swart Vrydag!!!

**Kodes word in die inkopiemandjie toegepas

Maak gebruik van afslagkodes vir Halloween.

Kodes word in die inkopiemandjie toegepas

11% afslag op alle MikroTik Aanlyn kursusse

11%

30% afslag op alle Akademie-kursusse

30%

25% afslag op alle MikroTik Boeke en Boekpakke

25%