RouterOS v7 Advanced Security Book

Studiemateriaal vir die MTCSE-sertifiseringskursus, opgedateer na RouterOS v7

El Internetbeheerboodskapprotokol (ICMP) is 'n netwerklaagprotokol wat gebruik word om beheer- en foutboodskappe tussen toestelle op 'n netwerk te stuur.

ICMP is 'n belangrike protokol vir die funksionering van die internet en word vir 'n verskeidenheid doeleindes gebruik, insluitend:

Aan die einde van die artikel vind u 'n klein toets dit sal jou toelaat evalueer die kennis wat in hierdie leeswerk opgedoen is

ICMP word gebruik om foute in data-oordrag op te spoor. Byvoorbeeld, as 'n IP-pakkie verlore gaan of beskadig is, kan die sender 'n ICMP-boodskap aan die ontvanger stuur om hulle van die fout in te lig.

ICMP word gebruik om netwerkprobleme te diagnoseer. Byvoorbeeld, jy kan die "ping"-opdrag gebruik om 'n ICMP-boodskap na 'n afgeleë toestel te stuur om te kyk of dit beskikbaar is.

ICMP word gebruik vir netwerkbestuur. Dit kan byvoorbeeld gebruik word om statuskennisgewings te stuur of om netwerktoestelle op te stel.

ICMP is gebaseer op die IP-protokol en gebruik dieselfde opskrifte as IP. Die ICMP-opskrif het 'n tipe veld wat die tipe ICMP-boodskap identifiseer.

Daar is baie verskillende tipes ICMP-boodskappe, wat elkeen 'n ander doel dien. Sommige van die mees algemene ICMP-boodskaptipes sluit in:

Hierdie boodskappe word gebruik om die beskikbaarheid van 'n afgeleë toestel te verifieer.

Hierdie boodskappe word gebruik om die sender in te lig dat 'n IP-pakkie nie by die bestemming afgelewer kon word nie.

Hierdie boodskappe word gebruik om die sender in te lig dat 'n IP-pakkie te lank geneem het om sy bestemming te bereik.

ICMP is 'n belangrike protokol vir die funksionering van die internet. Deur die konsep van ICMP te verstaan, kan u help om u netwerk veilig en funksioneel te hou.

Om 'n ICMP-filter op die MikroTik RouterOS-firewall te hê, is om verskeie redes belangrik, insluitend:

Hier is 'n paar spesifieke voorbeelde van hoe 'n ICMP-filter in MikroTik RouterOS jou kan help om jou netwerk te beskerm:

Dit is belangrik om die ICMP-filter gepas op te stel sodat dit nie wettige verkeer blokkeer nie. U moet u spesifieke behoeftes en die sekuriteitsrisiko's waaraan u netwerk blootgestel is, in ag neem.

Op MikroTik-roeteerders met RouterOS kan jy ICMP (Internet Control Message Protocol) verwante instellings bestuur, insluitend ping-instellings en ander verwante funksies.

ICMPv4 Boodskap | Bron vanaf Toestel | Deur Toestel | Bestem vir Toestel |

ICMPv4-unreach-net | Tariefbeperking | Tariefbeperking | Tariefbeperking |

ICMPv4-unreach-gasheer | Tariefbeperking | Tariefbeperking | Tariefbeperking |

ICMPv4-unreach-proto | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-unreach-poort | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-unreach-frag-nodig | Stuur | permit | Tariefbeperking |

ICMPv4-unreach-src-roete | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-unreach-net-unknown (Depr) | Ontken | Ontken | Ontken |

ICMPv4-unreach-gasheer-onbekend | Tariefbeperking | Ontken | Ignoreer |

ICMPv4-unreach-host-isolated (Depr) | Ontken | Ontken | Ontken |

ICMPv4-unreach-net-tos | Tariefbeperking | Ontken | Tarief-limiet |

ICMPv4-unreach-host-tos | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-unreach-admin | Tariefbeperking | Tariefbeperking | Tariefbeperking |

ICMPv4-unreach-prec-oortreding | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-unreach-prec-cutoff | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-blus | Ontken | Ontken | Ontken |

ICMPv4-herlei-net | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-herleiding-gasheer | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-redirect-tos-net | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-redirect-tos-host | Tariefbeperking | permit | Tariefbeperking |

ICMPv4-tyd-ttl | Tariefbeperking | permit | Tariefbeperking |

ICMPv4-tyd-herassing | Tariefbeperking | permit | Tariefbeperking |

ICMPv4-parameterwyser | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-opsie-ontbreek | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-req-echo-boodskap | Tariefbeperking | permit | Tariefbeperking |

ICMPv4-req-echo-reply | Tariefbeperking | permit | Tariefbeperking |

ICMPv4-req-router-sol | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-req-router-adv | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-req-timestamp-boodskap | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-req-timestamp-reply | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-info-boodskap (Depr) | Ontken | Ontken | Ontken |

ICMPv4-info-antwoord (Depr) | Ontken | Ontken | Ontken |

ICMPv4-masker-versoek | Tariefbeperking | Ontken | Tariefbeperking |

ICMPv4-masker-antwoord | Tariefbeperking | Ontken | Tariefbeperking |

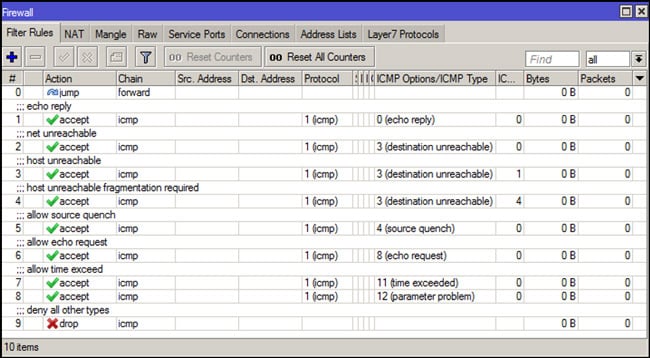

Die volgende ICMP-reëls is die tipe boodskappe wat oor die algemeen altyd beskikbaar moet wees:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Hierdie is slegs voorbeelde en dit is belangrik om die konfigurasie aan te pas volgens jou spesifieke behoeftes en netwerktopologie.

Onthou om versigtig te wees wanneer ICMP-verkeer beperk word, aangesien dit die netwerk se diagnostiese vermoëns kan beïnvloed.

Maak seker dat u enige veranderinge in 'n toetsomgewing toets en bekragtig voordat dit na 'n produksie-omgewing ontplooi word.

Studiemateriaal vir die MTCSE-sertifiseringskursus, opgedateer na RouterOS v7

Gem. Juan T. Marengo en J. Orrantia

Professionele sentrumgebou, Kantoor 507

Guayaquil. Ecuador

CP 090505

na ons weeklikse nuusbriewe

Kopiereg © 2024 abcxperts.com – Alle regte voorbehou

Maak gebruik van die Drie Koningsdag afslagkode!

Maak gebruik van die Nuwejaarsaand-afslagkode!

Maak gebruik van die afslagkode vir Kersfees!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Kuberweek!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Swart Vrydag!!!

**Kodes word in die inkopiemandjie toegepas

Maak gebruik van afslagkodes vir Halloween.

Kodes word in die inkopiemandjie toegepas

11% afslag op alle MikroTik Aanlyn kursusse

11%

30% afslag op alle Akademie-kursusse

30%

25% afslag op alle MikroTik Boeke en Boekpakke

25%