(Boek) Netwerk met MikroTik RouterOS: 'n Praktiese benadering om RouterOS te verstaan en te implementeer

Studiemateriaal vir die MTCNA-sertifiseringskursus, opgedateer na RouterOS v7

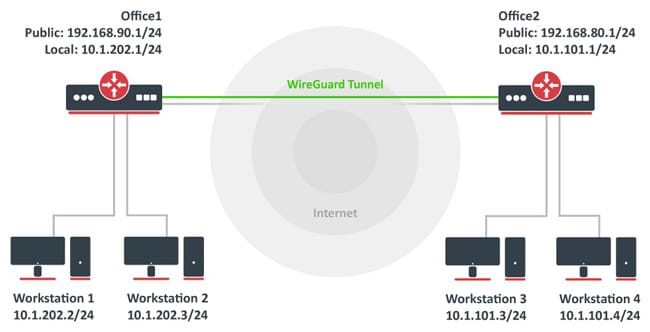

Een van die nuutste en mees belowende VPN-tegnologieë is WireGuard, wat erkenning gekry het vir sy eenvoud en doeltreffendheid in vergelyking met tradisionele oplossings. MikroTik RouterOS inkorporeer ondersteuning vir WireGuard, wat dit makliker maak om hierdie tegnologie in 'n verskeidenheid scenario's te implementeer.

Aan die einde van die artikel vind u 'n klein toets dit sal jou toelaat evalueer die kennis wat in hierdie leeswerk opgedoen is

WireGuard is 'n relatief nuwe, oopbron VPN-tonnelprotokol wat die afgelope paar jaar baie gewild geword het vanweë die eenvoud en doeltreffendheid daarvan. Dit is ontwerp met die fokus op gemak van opstelling en instandhouding, sowel as uitstekende werkverrigting in vergelyking met ouer VPN-tegnologieë soos IPsec en OpenVPN.

Die implementering van WireGuard op MikroTik RouterOS via die opdragreëlkoppelvlak (CLI) kan gedoen word deur hierdie basiese stappe te volg.

Hierdie voorbeeld bied 'n eenvoudige konfigurasie om 'n VPN-tonnel tussen 'n WireGuard-bediener op MikroTik en 'n afgeleë kliënt te vestig. Onthou om spesifieke instellings, soos IP-adresse en sleutels, by jou eie omgewing aan te pas.

Maak seker dat jou MikroTik-toestel opgedateer is en WireGuard ondersteun. Om dit te doen, kan jy jou weergawe van RouterOS nagaan en bywerk vanaf die "Stelsel" en "Pakkette"-kieslys in WinBox of deur die CLI met die opdrag /stelsel pakket opdatering check-vir-opdaterings en dan /stelselpakketopdatering installeer.

Genereer 'n sleutelpaar (publiek en privaat) vir die bediener en kliënt. Op die MikroTik-toestel (bediener), gebruik die volgende opdrag om die sleutels te genereer:

/tool wireguard-sleutel genereer

/gereedskap draadwag sleutel druk

Konfigureer die WireGuard-koppelvlak op die MikroTik-bediener met die gegenereerde private sleutel en definieer 'n luisterpoort. Vervang GEGENEREERDE-PRIVAAT-SLEUTEL met jou regte private sleutel.

/interface wireguard voeg naam by = wg0 luisterpoort = 51820 privaatsleutel = GEGENEREERDE-PRIVAAT-SLEUTEL

Voeg die kliënttoestel by as 'n eweknie op die bediener, en spesifiseer die kliënt se publieke sleutel en die IP-adres wat aan die kliënt in die VPN-tonnel toegeken moet word. Vervang KLIËNT-OPENBARE-SLEUTEL met die kliënt se regte publieke sleutel en KLIËNT-IP met die gewenste IP-adres vir die kliënt binne die VPN.

/interface wireguard eweknieë voeg interface=wg0 publieke-sleutel=KLIËNT-PUBLIKE-SLEUTEL toegelaat-adres=KLIËNT-IP/32

Ken 'n IP-adres toe aan die WireGuard-koppelvlak op die bediener en stel die nodige roetes op. Byvoorbeeld, as jy wil hê dat die bediener die adres moet hê 10.0.0.1 binne die VPN-tonnel:

/ip-adres voeg adres by=10.0.0.1/24 koppelvlak=wg0

Stel roetes op indien nodig, afhangend van jou netwerk en hoe jy wil hê dat verkeer deur die VPN-tonnel moet vloei.

Maak seker dat u UDP-verkeer vir die WireGuard-poort (verstek, 51820) op die MikroTik-brandmuur toelaat:

/ip firewall filter voeg action=aanvaar ketting=invoerprotokol=udp-poort=51820

Op die kliënttoestel sal jy 'n soortgelyke konfigurasie moet uitvoer, insluitend die skep van 'n WireGuard-koppelvlak, die generering van sleutels (indien nie reeds gedoen nie), en die opstel van hierdie koppelvlak met die kliënt se private sleutel en spesifiseer die MikroTik-bediener as jou eweknie met die bediener se publieke sleutel.

Onthou dat elke omgewing uniek is, en hierdie stappe kan aanpassings verg. Daarbenewens is dit altyd belangrik om sekuriteit en privaatheid in ag te neem wanneer VPN's opgestel word, om te verseker dat slegs gemagtigde toestelle kan koppel.

Die implementering van WireGuard op MikroTik RouterOS bied talle voordele, insluitend:

WireGuard op MikroTik RouterOS pas by 'n wye verskeidenheid scenario's aan, insluitend:

WireGuard op MikroTik RouterOS is 'n moderne, veilige en doeltreffende VPN-oplossing wat dit maklik maak om virtuele privaat netwerke te skep. Die eenvoudige ontwerp, hoë werkverrigting en sterk sekuriteit maak dit 'n aantreklike keuse vir 'n wye verskeidenheid toepassings, van ondernemingsnetwerke tot individuele gebruiker-afstandtoegang.

As u eenvoud, doeltreffendheid en sekuriteit in u VPN-oplossings waardeer, is WireGuard op MikroTik RouterOS 'n opsie wat u beslis moet oorweeg.

Studiemateriaal vir die MTCNA-sertifiseringskursus, opgedateer na RouterOS v7

Studiemateriaal vir die MTCRE-sertifiseringskursus, opgedateer na RouterOS v7

Gem. Juan T. Marengo en J. Orrantia

Professionele sentrumgebou, Kantoor 507

Guayaquil. Ecuador

CP 090505

na ons weeklikse nuusbriewe

Kopiereg © 2024 abcxperts.com – Alle regte voorbehou

40% afslag op MikroTik-boeke en boekpakke - Afslagkode: AN24-LIB weggooi

Maak gebruik van die Drie Koningsdag afslagkode!

Maak gebruik van die Nuwejaarsaand-afslagkode!

Maak gebruik van die afslagkode vir Kersfees!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Kuberweek!!!

alle MikroTik Aanlyn kursusse

alle Akademie-kursusse

alle MikroTik-boeke en -boekpakke

Maak gebruik van die afslagkodes vir Swart Vrydag!!!

**Kodes word in die inkopiemandjie toegepas

Maak gebruik van afslagkodes vir Halloween.

Kodes word in die inkopiemandjie toegepas

11% afslag op alle MikroTik Aanlyn kursusse

11%

30% afslag op alle Akademie-kursusse

30%

25% afslag op alle MikroTik Boeke en Boekpakke

25%