Llibre IPv6 amb MikroTik, RouterOS v7

Material destudi per al Curs de Certificació MTCIPv6E actualitzat a RouterOS v7

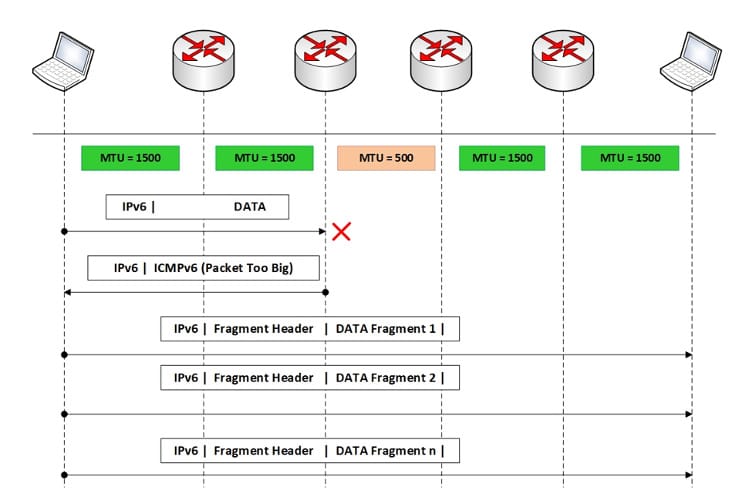

La capçalera d'extensió de fragmentació a l'IPv6 s'utilitza quan un paquet excedeix la mida màxima de transmissió (MTU) d'un enllaç al llarg de la ruta de lliurament. La fragmentació divideix el paquet original en fragments més petits que es poden transmetre a través de lenllaç sense superar el MTU.

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

Quan es fragmenta un paquet IPv6, la capçalera de fragmentació s'afegeix al principi de cada fragment generat. Els fragments es transmeten individualment a través de la xarxa i després es tornen a acoblar al node de destinació.

És important tenir en compte que la fragmentació a IPv6 no és tan comú com a IPv4. A IPv6, es prefereix l'encaminament sense fragmentació sempre que sigui possible. Això significa que els nodes i els encaminadors al llarg de la ruta han d'estar configurats per manejar paquets de mida MTU complet i no fragmentar-los.

Si un paquet excedeix l'MTU en un enllaç, el node d'origen hauria d'intentar descobrir un camí alternatiu o utilitzar tècniques de descobriment de MTU per evitar-ne la fragmentació.

Entre els aspectes més importants de la fragmentació podem detallar els següents:

A IPv6, la fragmentació generalment es realitza al node d'origen quan es genera un paquet que excedeix l'MTU de l'enllaç de sortida. El node dorigen divideix el paquet en fragments més petits i afegeix la capçalera dextensió de fragmentació a cada fragment.

Cada fragment té la seva pròpia capçalera de fragmentació amb informació com el Fragment Offset i l'indicador More Fragments.

A diferència d'IPv4, on els encaminadors poden fragmentar els paquets en trànsit, a IPv6 els encaminadors no tenen permès fragmentar els paquets. Això es coneix com a “encaminament sense fragmentació”. Els encaminadors simplement descarten els paquets IPv6 que excedeixen el MTU de l'enllaç en lloc de fragmentar-los. Això redueix la càrrega de processament als encaminadors i millora l'eficiència de la xarxa.

El reassemblatge dels fragments es realitza al node de destinació. El node de destinació utilitza la identificació del paquet i el camp Fragment Offset per recopilar els fragments relacionats i tornar a acoblar el paquet original. L'indicador More Fragments es fa servir per determinar quan s'ha rebut l'últim fragment i es pot completar el reassemblatge.

Si un paquet IPv6 ha de passar a través d'enllaços amb diferents MTU, pot passar una fragmentació en cadena. En aquest cas, el node d'origen fragmentarà el paquet original en fragments que s'ajustin a l'MTU de cada enllaç al llarg de la ruta. Després, els routers només reenviaran els fragments sense fer fragmentació addicional.

IPv6 també inclou una opció de fragmentació anomenada “Jumbo Payload Option”. Aquesta opció s'utilitza per enviar paquets que superen la mida màxima permesa pel MTU de la majoria dels enllaços. L'opció de càrrega útil Jumbo permet fragmentar i reassemblar paquets de fins a 4 GB de mida.

La fragmentació a IPv6 pot afectar la qualitat de servei. En fragmentar un paquet, es pot perdre part de la informació de qualitat de servei que estava present al paquet original. Això pot provocar una degradació en el rendiment i la priorització dels fragments durant el seu reassemblatge al node de destinació.

Per evitar la fragmentació a IPv6, es fa servir el mecanisme de Path MTU Discovery (Descobriment de MTU de ruta). PMTUD permet que els nodes d'origen ajustin la mida dels paquets al llarg de la ruta de lliurament utilitzant el MTU més baix trobat. Això evita la fragmentació i assegura una transmissió eficient sense pèrdua de paquets.

La fragmentació a IPv6 pot introduir algunes limitacions i problemes a la xarxa:

Cal tenir en compte que, si bé la fragmentació a IPv6 és possible, es recomana evitar-la sempre que sigui possible. L'encaminament sense fragmentació i l'ús adequat del descobriment de MTU són fonamentals per garantir un rendiment òptim i minimitzar la complexitat a la xarxa.

La capçalera d'extensió Authentication (autenticació) proporciona un mecanisme d'autenticació i verificació d'integritat dels paquets IPv6. Aquesta capçalera es col·loca després de la capçalera d'extensió IPv6 i abans de la capçalera de càrrega útil. El seu propòsit principal és garantir que l'origen i el contingut del paquet no hagin estat alterats durant la transmissió.

El procés d'autenticació a l'IPv6 amb la capçalera d'extensió Authentication implica que l'origen del paquet generi una signatura digital o codi d'autenticació de missatge utilitzant una clau secreta compartida o una clau asimètrica. El receptor del paquet pot verificar l'autenticitat i la integritat del paquet utilitzant la mateixa clau.

La capçalera d'extensió Authentication es pot utilitzar en diferents escenaris i aplicacions que requereixen un alt nivell de seguretat i autenticació. A continuació, es presenten alguns casos en què es pot utilitzar aquesta capçalera:

És important destacar que l‟ús de la capçalera d‟extensió Authentication requereix un mecanisme de gestió de claus i una infraestructura de seguretat adequada. A més, tant l'origen com el receptor han de ser capaços de fer les operacions d'autenticació necessàries i compartir la clau secreta o pública corresponent.

Capçalera d'extensió Encapsulation Security Payload (ESP) s'utilitza per proporcionar serveis de seguretat, com ara confidencialitat, integritat i autenticació, als paquets IPv6. La capçalera ESP es col·loca després de la capçalera d'extensió IPv6 i abans de la càrrega útil del paquet. El seu objectiu principal és protegir les dades del paquet contra accessos no autoritzats i manipulacions durant la transmissió.

La capçalera d'extensió ESP permet als sistemes d'origen i de destinació negociar els algoritmes criptogràfics i els paràmetres de seguretat utilitzats per protegir la comunicació. Els sistemes poden acordar lús de xifratge simètric o asimètric, així com lautenticació de missatges utilitzant funcions hash criptogràfiques.

L'ús de la capçalera d'extensió ESP permet assegurar les comunicacions sensibles, protegir la privadesa de les dades i prevenir atacs d'escolta i manipulació. No obstant això, la seva implementació requereix configuració i administració adequades, incloent-hi l'establiment i la gestió de claus de xifratge i autenticació.

Aquesta capçalera té les característiques següents:

Material destudi per al Curs de Certificació MTCIPv6E actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

40% descompte en llibres i packs de llibres MikroTik - Codi de Descompte: AN24-LIB Descarta

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%