(Book) Networking with MikroTik RouterOS: A Practical Approach to Understanding and Implementing RouterOS

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

A MikroTik RouterOS, la funció de “Device-mode” es presenta com una característica clau que estableix limitacions específiques en un dispositiu o restringeix l'accés a opcions de configuració específiques.

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

Aquest article explorarà en detall què implica el “Device-mode“, els seus modes disponibles i com aquesta funció contribueix a la seguretat i personalització als dispositius MikroTik.

MikroTik RouterOS ofereix dues maneres principals: “empresa"I"casa".

Per defecte, tots els dispositius utilitzen el mode “enterprise”, que permet totes les funcionalitats, excepte “container”.

El manera “home” desactiva característiques com el planificador, socks, fetch, proves dample de banda, generació de trànsit, sniffer, romon, proxy, hotspot, email, zerotier i container.

[admin@MikroTik] > system/device-mode/print mode: enterprise

L'usuari pot canviar el “Device-mode“, però l'accés remot no és suficient per fer aquesta acció.

Després de canviar el mode, s'ha de confirmar prement un botó al dispositiu o fent un “reinici en fred” (desconnectar l'alimentació).

[admin@MikroTik] > system/device-mode/update mode=home

update: please activate per turning power off pressing reset or mode button

in 5m00s

-- [Q quit|D dump|Cz pause]

Si no es fa un apagat o pressió de botó en el temps especificat, el canvi de mode es cancel·la. Si s'executen ordres d'actualització en paral·lel, tots dos es cancel·laran.

Les propietats disponibles inclouen opcions com “container”, “fetch”, “scheduler”, “traffic-gen”, “ipsec”, “pptp”, entre d'altres.

La propietat “activation-timeout” estableix el temps per activar el botó de reinici o apagar el dispositiu.

També es pot habilitar o deshabilitar l'estat “flagged” que indica una possible intrusió.

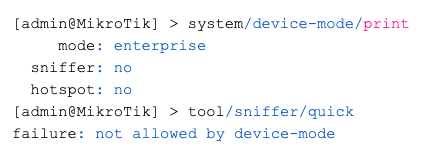

[admin@MikroTik] > system/device-mode/print

mode: enterprise

flagged: yes

sniffer: no

hotspot: no

Es poden fer canvis específics per a cada característica controlada per “device-mode”. Per exemple, canviar el mode “home” i habilitar el correu electrònic:

[admin@MikroTik] > system/device-mode/update mode=home email=yes

RouterOS analitza la configuració al començament per detectar intrusions. Si es detecta una configuració sospitosa, es desactiva i s'estableix l'estat “flagged”.

Això imposa limitacions, i certes accions, com ara proves d'amplada de banda o generació de trànsit, no són permeses.

[admin@MikroTik] > system/device-mode/print

mode: enterprise

flagged: yes

sniffer: no

hotspot: no

Per sortir de l'estat “flagged”, s'utilitza l'ordre “/system/device-mode/update flagged=no”. És crucial auditar la configuració abans de sortir de l'estat “flagged” per assegurar la integritat del sistema.

El “Device-mode” a MikroTik RouterOS proporciona una capa addicional de seguretat i personalització, permetent als administradors de xarxa establir limitacions específiques i detectar intrusions.

En comprendre com funciona i com aplicar configuracions específiques, els usuaris poden enfortir la seguretat dels dispositius MikroTik i mantenir un control més precís sobre les funcions habilitades.

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

Material d'estudi per al Curs de Certificació MTCNA, actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

40% descompte en llibres i packs de llibres MikroTik - Codi de Descompte: AN24-LIB Descarta

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%