Llibre Control de Trànsit Avançat, RouterOS v7

Material d'estudi per al Curs de Certificació MTCTCE, actualitzat a RouterOS v7

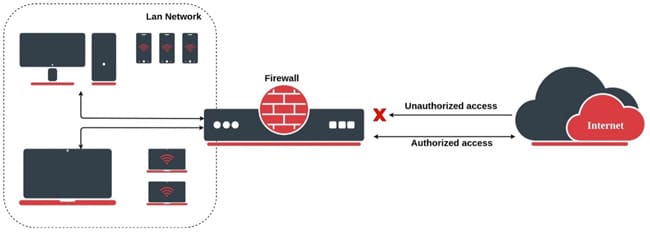

MikroTik, proporciona una funcionalitat de tallafocs que inclou tant regles Stateful (d'estat) com regles Stateless (sense estat). El tallafoc implementa filtrat de paquets amb estat (mitjançant el seguiment de connexions) i sense estat i, per tant, proporciona funcions de seguretat que s'utilitzen per administrar el flux de dades cap, des de ia través de l'encaminador.

Juntament amb la traducció d'adreces de xarxa (NAT), serveix com a eina per evitar l'accés no autoritzat a xarxes connectades directament ia l'encaminador mateix, així com un filtre per al trànsit sortint.

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

Aquestes regles segueixen l'estat de les connexions, cosa que significa que el tallafoc realitza un seguiment de l'estat de cada connexió i permet el trànsit basant-se en l'estat de la connexió. Això és útil per permetre el trànsit de resposta en connexions iniciades des de l'interior de la xarxa.

Això els permet prendre decisions més informades sobre quins paquets cal permetre o bloquejar, segons el context de la connexió. Per exemple, un firewall amb estat permetria el pas d'un paquet de resposta a un paquet de sol·licitud prèviament permès, fins i tot si el paquet de sol·licitud per si mateix no està inclòs explícitament a les regles del firewall.

Stateful ofereix beneficis de seguretat millorats, ja que pot prevenir eficaçment intents daccés no autoritzats i protegir contra atacs de suplantació didentitat.

També proporcionen millors capacitats de filtratge a nivell d'aplicacions, la qual cosa us permet controlar quines aplicacions i protocols es poden comunicar a través del tallafoc.

Aquestes regles no segueixen l'estat de les connexions i s'apliquen independentment a cada paquet. Cada paquet es filtra segons els criteris establerts per la regla, independentment de les connexions prèvies.

Stateless d'altra banda, no mantenen una taula d'estat i només inspeccionen paquets individuals en funció de les vostres adreces, ports i encapçalats de protocol d'origen i destí.

Operen com a filtres de paquets, prenent decisions basades únicament en la informació continguda a cada paquet.

característica | Firewall stateful | Firewall Stateless |

Seguiment de connexió

| Si | no |

Seguretat

| Millorat | Bàsic |

Filtratge a nivell d'aplicació

| Granular | limitat |

Actuació

| més baix | Més alt |

Consum de recursos

| Més Alt | Més Baix |

idoneïtat

| Xarxes empresarials, aplicacions sensibles | Xarxes domèstiques, entorns de gran ample de banda |

A MikroTik RouterOS, les regles stateless del tallafocs es creen sense tenir en compte l'estat de les connexions, és a dir, s'apliquen independentment de les connexions anteriors. Aquí hi ha alguns exemples de regles stateless que podrien ser útils en certs escenaris:

/ip firewall filter add chain=forward src-address=192.168.1.100 action=accept

Aquesta regla permet el trànsit provinent de l'adreça IP 192.168.1.100 a la cadena de reenviament.

/ip firewall filter add chain=forward src-address=192.168.2.0/24 action=accept

Aquesta regla permet el trànsit des de la subxarxa 192.168.2.0/24 a la cadena de reenviament.

/ip firewall filter add chain=forward dst-address=203.0.113.10 action=drop

Aquesta regla bloqueja tot el trànsit que s'adreça a l'adreça IP 203.0.113.10 a la cadena de reenviament.

Aquests són només exemples i has d'adaptar les regles segons les necessitats específiques i la topologia de la teva xarxa. A més, tingues en compte que aquestes regles són stateless, per la qual cosa no tenen en compte l'estat de les connexions anteriors.

A MikroTik RouterOS, les regles stateful del tallafocs se centren en l'estat de les connexions, cosa que significa que permeten o bloquegen el trànsit basant-se en l'estat de la connexió. Aquí tens alguns exemples de regles stateful:

/ip firewall filter add chain=forward connection-state=established,related action=accept

Aquesta regla permet el trànsit que és part d'una connexió establerta o relacionada a la cadena de reenviament.

/ip firewall filter add chain=forward in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=accept

Aquesta regla permet el trànsit TCP destinat al port 80 des de l'exterior a través de la interfície ether1 a la cadena de reenviament.

/ip firewall filter add chain=input connection-state=new action=drop

Aquesta regla bloqueja tot el trànsit entrant que no és part d'una connexió establerta a la cadena d'entrada.

/ip firewall filter add chain=input connection-state=new protocol=icmp action=accept

Aquesta regla permet el trànsit ICMP entrant per a sol·licituds de ping a la cadena d'entrada.

/ip firewall filter add chain=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Aquesta regla bloqueja el trànsit entrant al port 22 (SSH) des de l'exterior a través de la interfície ether1 a la cadena d'entrada.

Aquests són només exemples i heu d'ajustar les regles segons els vostres requisits específics i la configuració de la vostra xarxa. Les regles stateful són fonamentals per permetre el trànsit necessari i mantenir la seguretat en bloquejar el trànsit no desitjat.

Material d'estudi per al Curs de Certificació MTCTCE, actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

40% descompte en llibres i packs de llibres MikroTik - Codi de Descompte: AN24-LIB Descarta

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%