Llibre Seguretat Avançada RouterOS v7

Material d'estudi per al Curs de Certificació MTCSE, actualitzat a RouterOS v7

El protocol de missatges de control d'Internet (ICMP) és un protocol de capa de xarxa que s'utilitza per enviar missatges de control i error entre dispositius a una xarxa.

ICMP és un protocol important per al funcionament dInternet i sutilitza per a una varietat de propòsits, que inclouen:

Al final de l'article trobareu un petit prova que et permetrà avaluar els coneixements adquirits en aquesta lectura

ICMP sutilitza per detectar errors en la transmissió de dades. Per exemple, si un paquet IP es perd o es corromp, el remitent pot enviar un missatge ICMP al destinatari per informar-lo de l'error.

ICMP sutilitza per diagnosticar problemes de xarxa. Per exemple, podeu utilitzar l'ordre “ping” per enviar un missatge ICMP a un dispositiu remot per verificar si està disponible.

ICMP sutilitza per a la gestió de xarxes. Per exemple, es pot utilitzar per enviar notificacions d'estat o per configurar dispositius de xarxa.

ICMP es basa en el protocol IP i utilitza les mateixes capçaleres que IP. La capçalera ICMP té un camp de tipus que identifica el tipus de missatge ICMP.

Hi ha molts tipus diferents de missatges ICMP, cadascun amb un propòsit diferent. Alguns dels tipus de missatges ICMP més comuns inclouen:

Aquests missatges es fan servir per verificar la disponibilitat d'un dispositiu remot.

Aquests missatges s'utilitzen per informar el remitent que un paquet IP no s'ha pogut lliurar a la destinació.

Aquests missatges s'utilitzen per informar el remitent que un paquet IP va trigar massa a arribar a la destinació.

ICMP és un protocol important per al funcionament dInternet. En comprendre el concepte d'ICMP, podeu ajudar a mantenir la vostra xarxa segura i funcional.

Tenir un filtre ICMP al tallafoc MikroTik RouterOS és important per diverses raons, entre elles:

Aquí hi ha alguns exemples específics de com un filtre ICMP a MikroTik RouterOS pot ajudar-lo a protegir la xarxa:

És important configurar el filtre ICMP de manera adequada perquè no bloquegi el trànsit legítim. Heu de considerar les vostres necessitats específiques i els riscos de seguretat a què està exposat la vostra xarxa.

Als routers MikroTik amb RouterOS, pots gestionar la configuració relacionada amb ICMP (Internet Control Message Protocol), que inclou configuració de ping i altres funcions relacionades.

ICMPv4 Message | Source from Device | Through Device | Destined to Device |

ICMPv4-unreach-net | Límit de tarifa | Límit de tarifa | Límit de tarifa |

ICMPv4-unreach-host | Límit de tarifa | Límit de tarifa | Límit de tarifa |

ICMPv4-unreach-proto | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-unreach-port | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-unreach-frag-needed | enviar | permís | Límit de tarifa |

ICMPv4-unreach-src-route | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-unreach-net-unknown (Depr) | Negar | Negar | Negar |

ICMPv4-unreach-host-unknown | Límit de tarifa | Negar | Ignore |

ICMPv4-unreach-host-isolated (Depr) | Negar | Negar | Negar |

ICMPv4-unreach-net-tos | Límit de tarifa | Negar | Rate-Limit |

ICMPv4-unreach-host-tos | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-unreach-admin | Límit de tarifa | Límit de tarifa | Límit de tarifa |

ICMPv4-unreach-prec-violation | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-unreach-prec-cutoff | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-quench | Negar | Negar | Negar |

ICMPv4-redirect-net | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-redirect-host | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-redirect-tos-net | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-redirect-tos-host | Límit de tarifa | permís | Límit de tarifa |

ICMPv4-timed-ttl | Límit de tarifa | permís | Límit de tarifa |

ICMPv4-timed-reass | Límit de tarifa | permís | Límit de tarifa |

ICMPv4-parameter-pointer | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-option-missing | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-req-echo-message | Límit de tarifa | permís | Límit de tarifa |

ICMPv4-req-echo-reply | Límit de tarifa | permís | Límit de tarifa |

ICMPv4-req-router-sol | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-req-router-adv | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-req-timestamp-message | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-req-timestamp-reply | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-info-messsage (Depr) | Negar | Negar | Negar |

ICMPv4-info-reply (Depr) | Negar | Negar | Negar |

ICMPv4-mask-request | Límit de tarifa | Negar | Límit de tarifa |

ICMPv4-mask-reply | Límit de tarifa | Negar | Límit de tarifa |

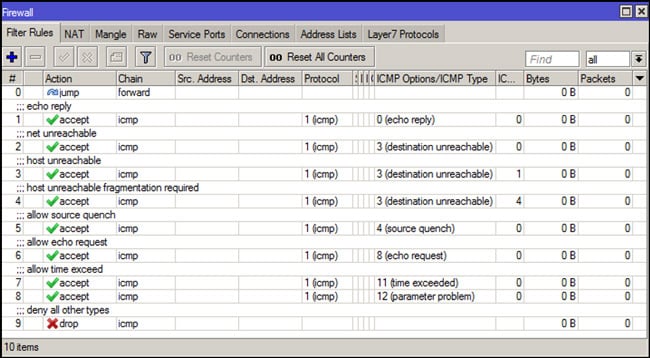

Les regles d'ICMP següents són els tipus de missatges que en general haurien d'estar sempre disponibles:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Aquests són només exemples i és important adaptar la configuració segons les necessitats específiques i la topologia de xarxa.

Recordeu anar amb compte en limitar el trànsit ICMP, ja que pot afectar la capacitat de diagnòstic de la xarxa.

Assegureu-vos de provar i validar qualsevol canvi en un entorn de prova abans d'implementar-lo en un entorn de producció.

Material d'estudi per al Curs de Certificació MTCSE, actualitzat a RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Edif. Professional Center, Ofic. 507

Guayaquil. Equador

CP 090505

als nostres butlletins setmanals

Copyright © 2024 abcxperts.com – Tots els Drets Reservats

Aprofita el codi de descompte Dia de Reis!

Aprofita el codi de descompte de Cap d'Any!

Aprofita el codi de descompte per Nadal !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Cyber Week !!!

tots els cursos MikroTik OnLine

tots els cursos Academy

tots els Llibres i Packs de Llibres MikroTik

Aprofita els codis de descompte per Black Friday !!!

** Els codis s'apliquen a la cistella de la compra

Aprofiteu els codis de descompte per Halloween.

Els codis s'apliquen a la cistella de la compra

11% de descompte a tots els cursos MikroTik OnLine

11%

30% de descompte a tots els cursos Academy

30%

25% de descompte a tots els Llibres i Packs de Llibres MikroTik

25%