Βιβλίο προηγμένου ελέγχου κυκλοφορίας, RouterOS v7

Υλικό μελέτης για το μάθημα πιστοποίησης MTCTCE, ενημερωμένο στο RouterOS v7

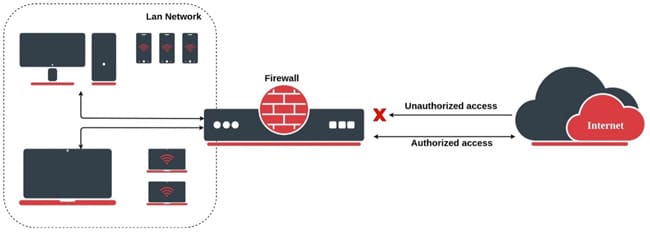

Το MikroTik παρέχει λειτουργίες τείχους προστασίας που περιλαμβάνει κανόνες Stateful και Stateless. Το τείχος προστασίας εφαρμόζει φιλτράρισμα πακέτων κατάστασης (μέσω παρακολούθησης σύνδεσης) και χωρίς κατάσταση κατάστασης και επομένως παρέχει λειτουργίες ασφαλείας που χρησιμοποιούνται για τη διαχείριση της ροής δεδομένων προς, από και μέσω του δρομολογητή.

Μαζί με τη Μετάφραση Διευθύνσεων Δικτύου (NAT), χρησιμεύει ως εργαλείο για την αποτροπή μη εξουσιοδοτημένης πρόσβασης σε απευθείας συνδεδεμένα δίκτυα και στον ίδιο τον δρομολογητή, καθώς και ως φίλτρο για την εξερχόμενη κίνηση.

Στο τέλος του άρθρου θα βρείτε ένα μικρό δοκιμή που θα σας επιτρέψει αξιολογήσει τις γνώσεις που αποκτήθηκαν σε αυτή την ανάγνωση

Αυτοί οι κανόνες ακολουθούν την κατάσταση των συνδέσεων, που σημαίνει ότι το τείχος προστασίας παρακολουθεί την κατάσταση κάθε σύνδεσης και επιτρέπει την κυκλοφορία με βάση την κατάσταση σύνδεσης. Αυτό είναι χρήσιμο για να επιτρέπεται η κίνηση απόκρισης σε συνδέσεις που ξεκινούν μέσα από το δίκτυο.

Αυτό τους επιτρέπει να λαμβάνουν πιο ενημερωμένες αποφάσεις σχετικά με τα πακέτα που θα επιτρέψουν ή θα αποκλείσουν, ανάλογα με το πλαίσιο της σύνδεσης. Για παράδειγμα, ένα τείχος προστασίας κατάστασης θα επέτρεπε σε ένα πακέτο απόκρισης να περάσει μέσα από ένα πακέτο αιτήματος που επιτρεπόταν προηγουμένως, ακόμα κι αν το ίδιο το πακέτο αιτήματος δεν περιλαμβάνεται ρητά στους κανόνες του τείχους προστασίας.

Το Stateful προσφέρει βελτιωμένα πλεονεκτήματα ασφάλειας, καθώς μπορεί να αποτρέψει αποτελεσματικά μη εξουσιοδοτημένες απόπειρες πρόσβασης και να προστατεύσει από επιθέσεις phishing.

Παρέχουν επίσης καλύτερες δυνατότητες φιλτραρίσματος σε επίπεδο εφαρμογής, επιτρέποντάς σας να ελέγχετε ποιες εφαρμογές και πρωτόκολλα μπορούν να επικοινωνούν μέσω του τείχους προστασίας.

Αυτοί οι κανόνες δεν ακολουθούν την κατάσταση των συνδέσεων και εφαρμόζονται ανεξάρτητα σε κάθε πακέτο. Κάθε πακέτο φιλτράρεται σύμφωνα με τα κριτήρια που ορίζει ο κανόνας, ανεξάρτητα από προηγούμενες συνδέσεις.

Ανιθαγενής από την άλλη, μην διατηρείτε πίνακα καταστάσεων και επιθεωρείτε μόνο μεμονωμένα πακέτα με βάση τις διευθύνσεις προέλευσης και προορισμού, τις θύρες και τις κεφαλίδες πρωτοκόλλου.

Λειτουργούν ως φίλτρα πακέτων, παίρνοντας αποφάσεις βασισμένες αποκλειστικά στις πληροφορίες που περιέχονται σε κάθε πακέτο.

Característica | κρατικό τείχος προστασίας | Τείχος προστασίας χωρίς ιθαγένεια |

Παρακολούθηση σύνδεσης

| Si | Οχι |

ασφάλεια

| Βελτιωμένη | Básico |

Φιλτράρισμα επιπέδου εφαρμογής

| Κοκκώδης | Περιορισμένος |

Ενεργώντας

| Πιο χαμηλα | Πιο ψηλά |

Κατανάλωση πόρων

| Πιο ψηλά | Πιο χαμηλα |

Καταλληλότητα

| Δίκτυα επιχειρήσεων, ευαίσθητες εφαρμογές | Οικιακά δίκτυα, περιβάλλοντα υψηλού εύρους ζώνης |

Στο MikroTik RouterOS, δημιουργούνται κανόνες τείχους προστασίας χωρίς κατάσταση χωρίς να λαμβάνεται υπόψη η κατάσταση των συνδέσεων, δηλαδή εφαρμόζονται ανεξάρτητα από προηγούμενες συνδέσεις. Ακολουθούν ορισμένα παραδείγματα κανόνων ανιθαγενείας που θα μπορούσαν να είναι χρήσιμοι σε ορισμένα σενάρια:

/φίλτρο τείχους προστασίας ip add chain=forward src-address=192.168.1.100 action=accept

Αυτός ο κανόνας επιτρέπει την κυκλοφορία που προέρχεται από τη διεύθυνση IP 192.168.1.100 στην αλυσίδα προώθησης.

/φίλτρο τείχους προστασίας /ip add chain=forward src-address=192.168.2.0/24 action=accept

Αυτός ο κανόνας επιτρέπει την κυκλοφορία από το υποδίκτυο 192.168.2.0/24 στην αλυσίδα προώθησης.

/φίλτρο τείχους προστασίας ip add chain=forward dst-address=203.0.113.10 action=drop

Αυτός ο κανόνας αποκλείει όλη την κίνηση που πηγαίνει στη διεύθυνση IP 203.0.113.10 στην αλυσίδα προώθησης.

Αυτά είναι απλώς παραδείγματα και θα πρέπει να προσαρμόσετε τους κανόνες με βάση τις συγκεκριμένες ανάγκες σας και την τοπολογία του δικτύου σας. Επίσης, λάβετε υπόψη ότι αυτοί οι κανόνες είναι ανιθαγενείς, επομένως δεν λαμβάνουν υπόψη την κατάσταση των προηγούμενων συνδέσεων.

Στο MikroTik RouterOS, οι κανόνες του τείχους προστασίας κατάστασης επικεντρώνονται στην κατάσταση των συνδέσεων, που σημαίνει ότι επιτρέπουν ή αποκλείουν την κυκλοφορία με βάση την κατάσταση σύνδεσης. Ακολουθούν μερικά παραδείγματα κρατικών κανόνων:

/ip φίλτρο τείχους προστασίας add chain=forward connection-state=stablished,related action=accept

Αυτός ο κανόνας επιτρέπει την κυκλοφορία που αποτελεί μέρος μιας εγκατεστημένης ή σχετικής σύνδεσης στην αλυσίδα προώθησης.

/ip φίλτρο τείχους προστασίας προσθήκη chain=forward in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=accept

Αυτός ο κανόνας επιτρέπει την κυκλοφορία TCP που προορίζεται για τη θύρα 80 από το εξωτερικό μέσω της διεπαφής ether1 στην αλυσίδα προώθησης.

/ip φίλτρο τείχους προστασίας προσθήκη chain=input connection-state=new action=drop

Αυτός ο κανόνας αποκλείει όλη την εισερχόμενη κίνηση που δεν αποτελεί μέρος μιας εγκατεστημένης σύνδεσης στην εισερχόμενη αλυσίδα.

/ip φίλτρο τείχους προστασίας προσθήκη chain=input connection-state=new protocol=icmp action=accept

Αυτός ο κανόνας επιτρέπει την εισερχόμενη κίνηση ICMP για αιτήματα ping στην εισερχόμενη αλυσίδα.

/φίλτρο τείχους προστασίας ip add chain=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Αυτός ο κανόνας αποκλείει την εισερχόμενη κίνηση στη θύρα 22 (SSH) από το εξωτερικό μέσω της διεπαφής ether1 στην αλυσίδα εισόδου.

Αυτά είναι απλώς παραδείγματα και θα πρέπει να προσαρμόσετε τους κανόνες με βάση τις συγκεκριμένες απαιτήσεις και τη διαμόρφωση του δικτύου σας. Οι κρατικοί κανόνες είναι απαραίτητοι για να επιτρέπεται η απαραίτητη κυκλοφορία και να διατηρηθεί η ασφάλεια εμποδίζοντας την ανεπιθύμητη κυκλοφορία.

Υλικό μελέτης για το μάθημα πιστοποίησης MTCTCE, ενημερωμένο στο RouterOS v7

Av. Juan T. Marengo και J. Orrantia

Κτίριο Επαγγελματικού Κέντρου, Γραφείο 507

Γκουαγιακίλ. Εκουαδόρ

CP 090505

στα εβδομαδιαία μας ενημερωτικά δελτία

Πνευματικά δικαιώματα © 2024 abcxperts.com – Με την επιφύλαξη παντός δικαιώματος

40% έκπτωση σε βιβλία και πακέτα βιβλίων MikroTik - Κωδικός έκπτωσης: AN24-LIB Απορρίψτε

Επωφεληθείτε από τον εκπτωτικό κωδικό Three Kings Day!

Επωφεληθείτε από τον εκπτωτικό κωδικό της Πρωτοχρονιάς!

Επωφεληθείτε από τον εκπτωτικό κωδικό για τα Χριστούγεννα!!!

όλα τα μαθήματα MikroTik OnLine

όλα τα μαθήματα της Ακαδημίας

όλα τα βιβλία και τα πακέτα βιβλίων MikroTik

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για την Cyber Week!!!

όλα τα μαθήματα MikroTik OnLine

όλα τα μαθήματα της Ακαδημίας

όλα τα βιβλία και τα πακέτα βιβλίων MikroTik

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για την Black Friday!!!

**Οι κωδικοί εφαρμόζονται στο καλάθι αγορών

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για το Halloween.

Οι κωδικοί εφαρμόζονται στο καλάθι αγορών

Έκπτωση 11% σε όλα τα μαθήματα MikroTik OnLine

11%

Έκπτωση 30% σε όλα τα μαθήματα της Ακαδημίας

30%

Έκπτωση 25% σε όλα τα βιβλία και πακέτα βιβλίων της MikroTik

25%