Βιβλίο προηγμένης ασφάλειας RouterOS v7

Υλικό μελέτης για το μάθημα πιστοποίησης MTCSE, ενημερωμένο στο RouterOS v7

Στο Mikrotik, το λειτουργία σήραγγας και τρόπος μεταφοράς Είναι δύο διαφορετικοί τρόποι λειτουργίας για συνδέσεις IPsec VPN.

Στο τέλος του άρθρου θα βρείτε ένα μικρό δοκιμή που θα σας επιτρέψει αξιολογήσει τις γνώσεις που αποκτήθηκαν σε αυτή την ανάγνωση

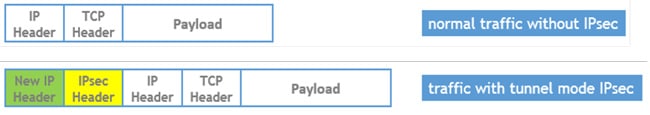

Στη λειτουργία σήραγγας, όλη η κίνηση που διέρχεται από τη διεπαφή VPN ενσωματώνεται σε ένα πακέτο IPsec. Αυτό σημαίνει ότι η κίνηση κρυπτογραφείται και αποκρυπτογραφείται και στα δύο άκρα της σύνδεσης VPN.

Η λειτουργία Tunnel είναι η πιο ασφαλής διαμόρφωση για συνδέσεις VPN, καθώς προστατεύει όλη την κίνηση, ανεξάρτητα από το πρωτόκολλο ή την εφαρμογή της. Ωστόσο, είναι επίσης η πιο απαιτητική διαμόρφωση πόρων, καθώς απαιτεί όλα τα πακέτα να είναι ενθυλακωμένα και αποκαψουλωμένα. Σε αυτή τη λειτουργία ολόκληρο το πακέτο IP κρυπτογραφείται και γίνεται το στοιχείο δεδομένων ενός νέου (και μεγαλύτερου) πακέτου IP.

Χρησιμοποιείται συχνά σε VPN από ιστότοπο σε ιστότοπο Ipsec

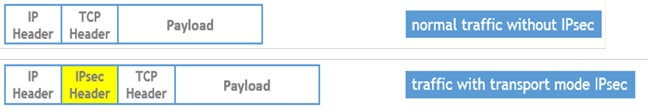

Στη λειτουργία μεταφοράς, μόνο τα δεδομένα που μεταδίδονται μεταξύ δύο συγκεκριμένων κεντρικών υπολογιστών ενσωματώνονται σε ένα πακέτο IPsec. Αυτό σημαίνει ότι η κίνηση που δεν κατευθύνεται σε συγκεκριμένους κεντρικούς υπολογιστές δεν είναι κρυπτογραφημένη ή αποκρυπτογραφημένη.

Η λειτουργία μεταφοράς είναι λιγότερο ασφαλής από τη λειτουργία σήραγγας, καθώς δεν προστατεύει όλη την κυκλοφορία. Ωστόσο, είναι επίσης λιγότερο απαιτητικό όσον αφορά τους πόρους, καθώς απαιτεί μόνο τα πακέτα να ενθυλακώνονται και να αποενθυλακώνονται όταν μεταδίδονται μεταξύ συγκεκριμένων κεντρικών υπολογιστών.

Χρησιμοποιείται συχνά για απομακρυσμένη πρόσβαση VPN

Ο παρακάτω πίνακας συνοψίζει τις βασικές διαφορές μεταξύ του τρόπου λειτουργίας σήραγγας και του τρόπου μεταφοράς:

Característica | λειτουργία σήραγγας | Τρόπος μεταφοράς |

ασφάλεια | Υψηλός | Απόρριψη |

Απαιτήσεις πόρων | Υψηλός | Απόρριψη |

Ενθυλάκωση | όλη η κίνηση | Κίνηση μόνο μεταξύ συγκεκριμένων κεντρικών υπολογιστών |

Η επιλογή της σωστής λειτουργίας για μια σύνδεση IPsec VPN εξαρτάται από τις ανάγκες ασφάλειας και απόδοσης της εφαρμογής.

Εάν η ασφάλεια είναι η κορυφαία προτεραιότητα, η λειτουργία σήραγγας είναι η καλύτερη επιλογή. Εάν η απόδοση είναι η κύρια προτεραιότητα, ο τρόπος μεταφοράς είναι μια καλή επιλογή.

Γενικά, η λειτουργία σήραγγας είναι η καλύτερη επιλογή για συνδέσεις VPN που απαιτούν υψηλό επίπεδο ασφάλειας, όπως συνδέσεις που χρησιμοποιούνται για πρόσβαση σε ευαίσθητα δεδομένα. Η λειτουργία μεταφοράς είναι μια καλή επιλογή για συνδέσεις VPN που απαιτούν καλή απόδοση, όπως συνδέσεις που χρησιμοποιούνται για τη μετάδοση δεδομένων υψηλής ταχύτητας.

Τύπος σήραγγας | περιγραφή |

Site-to-Site IPsec Tunnel | Συνδέστε με ασφάλεια δύο ξεχωριστά δίκτυα μέσω Internet. Επιτρέπει την ασφαλή επικοινωνία μεταξύ των υποδικτύων των δύο τοποθεσιών. |

Απομακρυσμένη πρόσβαση IPsec VPN | Επιτρέπει στους απομακρυσμένους χρήστες να συνδέονται με ασφάλεια στο δίκτυο του γραφείου από εξωτερικές τοποθεσίες. Χρησιμοποιεί IPsec για την ασφάλεια της σύνδεσης και μπορεί να υλοποιηθεί με διαφορετικά πρωτόκολλα VPN όπως L2TP/IPsec ή IKEv2/IPsec. |

Σήραγγα L2TP/IPsec | Συνδυάζει το L2TP (Layer 2 Tunneling Protocol) με το IPsec για να δημιουργήσει μια ασφαλή σήραγγα. Συχνά χρησιμοποιείται για συνδέσεις απομακρυσμένης πρόσβασης. |

σήραγγα IKEv2/IPsec | Χρησιμοποιεί το πρωτόκολλο IKEv2 (Internet Key Exchange έκδοση 2) για ασφάλεια και ανταλλαγή κλειδιών, σε συνδυασμό με IPsec για προστασία δεδομένων. Προσφέρει πιο αποτελεσματική και στιβαρή διαμόρφωση σε σύγκριση με το IKEv1. |

EoIP/IPsec σήραγγα | Επιτρέπει τη δημιουργία μιας σήραγγας Ethernet μέσω IP (EoIP) και στη συνέχεια ασφαλίζεται χρησιμοποιώντας IPsec για την παροχή ασφάλειας. Χρήσιμο για την ασφαλή επέκταση ενός δικτύου Ethernet μέσω του Διαδικτύου. |

IPIP | Επιτρέπει τη δημιουργία ενός IPIP και στη συνέχεια ασφαλίζεται χρησιμοποιώντας IPsec για την παροχή ασφάλειας. |

Όλες οι σήραγγες IPsec στο MikroTik χρησιμοποιούν τα ακόλουθα στοιχεία:

Ο τύπος IPsec τούνελ που θα επιλέξετε εξαρτάται από τις συγκεκριμένες ανάγκες της εφαρμογής.

Υλικό μελέτης για το μάθημα πιστοποίησης MTCSE, ενημερωμένο στο RouterOS v7

Av. Juan T. Marengo και J. Orrantia

Κτίριο Επαγγελματικού Κέντρου, Γραφείο 507

Γκουαγιακίλ. Εκουαδόρ

CP 090505

στα εβδομαδιαία μας ενημερωτικά δελτία

Πνευματικά δικαιώματα © 2024 abcxperts.com – Με την επιφύλαξη παντός δικαιώματος

40% έκπτωση σε βιβλία και πακέτα βιβλίων MikroTik - Κωδικός έκπτωσης: AN24-LIB Απορρίψτε

Επωφεληθείτε από τον εκπτωτικό κωδικό Three Kings Day!

Επωφεληθείτε από τον εκπτωτικό κωδικό της Πρωτοχρονιάς!

Επωφεληθείτε από τον εκπτωτικό κωδικό για τα Χριστούγεννα!!!

όλα τα μαθήματα MikroTik OnLine

όλα τα μαθήματα της Ακαδημίας

όλα τα βιβλία και τα πακέτα βιβλίων MikroTik

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για την Cyber Week!!!

όλα τα μαθήματα MikroTik OnLine

όλα τα μαθήματα της Ακαδημίας

όλα τα βιβλία και τα πακέτα βιβλίων MikroTik

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για την Black Friday!!!

**Οι κωδικοί εφαρμόζονται στο καλάθι αγορών

Επωφεληθείτε από τους εκπτωτικούς κωδικούς για το Halloween.

Οι κωδικοί εφαρμόζονται στο καλάθι αγορών

Έκπτωση 11% σε όλα τα μαθήματα MikroTik OnLine

11%

Έκπτωση 30% σε όλα τα μαθήματα της Ακαδημίας

30%

Έκπτωση 25% σε όλα τα βιβλία και πακέτα βιβλίων της MikroTik

25%