(Buku) Jaringan dengan MikroTik RouterOS: Pendekatan Praktis Memahami dan Mengimplementasikan RouterOS

Materi pelajaran untuk Kursus Sertifikasi MTCNA, diperbarui ke RouterOS v7

Menggunakan kunci bersama untuk autentikasi nirkabel adalah metode yang digunakan pada jaringan Wi-Fi untuk memverifikasi identitas perangkat yang mencoba menyambung ke jaringan.

Metode ini didasarkan pada pengetahuan bersama tentang kunci rahasia antara perangkat yang meminta koneksi (klien) dan titik akses (AP) atau router.

Di akhir artikel Anda akan menemukan sedikit uji itu akan memungkinkan Anda menilai pengetahuan yang diperoleh dalam bacaan ini

Berikut adalah penjelasan rinci tentang cara kerja proses ini:

Sebelum otentikasi apa pun dapat dilakukan, titik akses (AP) dan perangkat klien harus memiliki konfigurasi kunci bersama yang sama.

Kunci ini dibuat oleh administrator jaringan dan harus dimasukkan secara manual dalam konfigurasi AP dan di setiap perangkat yang ingin terhubung ke jaringan.

Proses Otentikasi Kunci Bersama biasanya mengikuti langkah-langkah berikut:

Meskipun autentikasi menggunakan kunci bersama mungkin tampak aman, namun ada beberapa kerentanan:

Karena kerentanan ini, penggunaan kunci bersama untuk otentikasi nirkabel sebagian besar telah digantikan oleh metode yang lebih aman, seperti WPA2 (Wi-Fi Protected Access 2) dan WPA3, yang menggunakan protokol otentikasi yang lebih kuat seperti EAP (Extensible Authentication Protocol) bersama dengan berbagai metode enkripsi untuk melindungi komunikasi nirkabel.

Meskipun autentikasi kunci bersama adalah salah satu metode pertama yang digunakan dalam jaringan Wi-Fi, keterbatasan keamanannya telah menyebabkan penerapan teknologi autentikasi dan enkripsi yang lebih canggih dan aman.

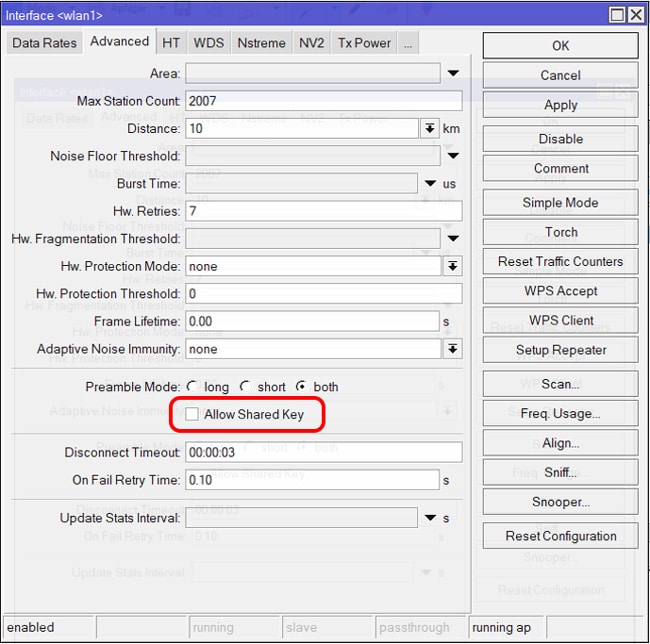

Opsi izinkan kunci bersama di MikroTik RouterOS adalah pengaturan yang mengizinkan atau melarang penggunaan kunci bersama untuk otentikasi nirkabel. Kunci bersama, juga dikenal sebagai WEP, adalah jenis enkripsi jaringan nirkabel lama yang dianggap tidak aman.

Opsi “Izinkan Kunci Bersama” relevan ketika mengonfigurasi keamanan nirkabel pada titik akses MikroTik dan mengacu pada apakah mengizinkan otentikasi kunci bersama dalam konteks WEP atau WPA atau tidak. Namun, disarankan untuk menggunakan metode keamanan yang lebih canggih dan aman bila memungkinkan.

WEP (Akses Terlindungi Wi-Fi) Ini adalah protokol keamanan Wi-Fi pertama. Ia menggunakan enkripsi RC4, yang merupakan algoritma stream cipher yang relatif lemah. Kunci WEP 64-bit dapat diretas dalam hitungan menit, dan kunci 128-bit atau 256-bit dapat diretas dalam beberapa jam.

WPA (Akses Terlindungi Wi-Fi) merupakan penyempurnaan WEP yang menggunakan enkripsi TKIP (Temporal Key Integrity Protocol). TKIP adalah algoritma enkripsi yang lebih kuat dibandingkan RC4, namun masih rentan terhadap serangan.

WPA2 (Akses Terlindungi Wi-Fi 2) Ini adalah versi terbaru dari protokol keamanan Wi-Fi. Ia menggunakan enkripsi AES (Advanced Encryption Standard), yang merupakan algoritma enkripsi terkuat yang tersedia untuk Wi-Fi. WPA2 jauh lebih aman dibandingkan WEP atau WPA, dan sangat sulit untuk dipecahkan.

Secara umum, disarankan untuk menggunakan WPA2 untuk melindungi jaringan nirkabel Anda. Ini adalah protokol keamanan paling aman yang tersedia dan didukung oleh sebagian besar perangkat nirkabel modern.

Característica | WEP | WPA | WPA2 |

Enkripsi | RC4 | TKIP atau AES | AES |

Panjang kunci | 64, 128 atau 256 bit | 80 atau 128 bit | 128 atau 256 bit |

keamanan | Tidak aman | Lebih aman dibandingkan WEP | Lebih aman dari WPA |

kecocokan | Lebar | Lebar | Lebar |

Kesulitan konfigurasi | Mudah | Mudah | Mudah |

persyaratan bandwidth | Altos | Medios | Medios |

Materi pelajaran untuk Kursus Sertifikasi MTCNA, diperbarui ke RouterOS v7

Materi pelajaran untuk Kursus Sertifikasi MTCNA, diperbarui ke RouterOS v7

Av.Juan T. Marengo dan J. Orrantia

Gedung Pusat Profesional, Office 507

Guayaquil. Ekuador

CP 090505

ke buletin mingguan kami

Hak Cipta © 2024 abcxperts.com – Semua Hak Dilindungi Undang-Undang

Diskon 40% pada buku dan paket buku MikroTik - Kode Diskon: AN24-LIB Buang

Manfaatkan kode diskon Hari Tiga Raja!

Manfaatkan kode diskon Malam Tahun Baru!

Manfaatkan kode diskon untuk Natal!!!

semua kursus MikroTik OnLine

semua kursus Akademi

semua Buku MikroTik dan Paket Buku

Manfaatkan kode diskon untuk Cyber Week!!!

semua kursus MikroTik OnLine

semua kursus Akademi

semua Buku MikroTik dan Paket Buku

Manfaatkan kode diskon untuk Black Friday!!!

**Kode diterapkan di keranjang belanja

Manfaatkan kode diskon untuk Halloween.

Kode diterapkan di keranjang belanja

Diskon 11% untuk semua kursus MikroTik OnLine

11%

Diskon 30% untuk semua kursus Akademi

30%

Diskon 25% untuk semua Buku dan Paket Buku MikroTik

25%