(Libro) Rete con MikroTik RouterOS: un approccio pratico alla comprensione e all'implementazione di RouterOS

Materiale di studio per il Corso di Certificazione MTCNA, aggiornato a RouterOS v7

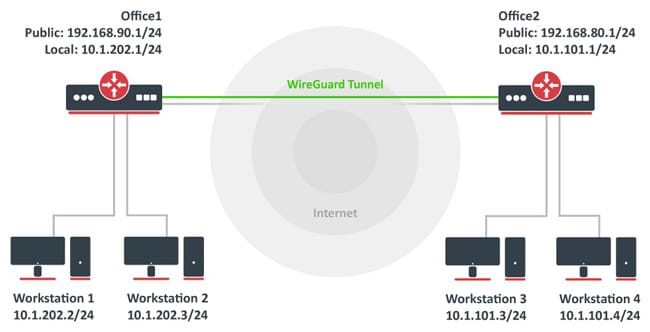

Una delle tecnologie VPN più nuove e promettenti è Gabbia di protezione, che ha ottenuto riconoscimenti per la sua semplicità ed efficienza rispetto alle soluzioni tradizionali. MikroTik Router OS incorporato supporto per WireGuard, semplificando l'implementazione di questa tecnologia in una varietà di scenari.

Alla fine dell'articolo troverai un piccolo test quello ti permetterà valutare le conoscenze acquisite in questa lettura

WireGuard è un protocollo di tunneling VPN open source relativamente nuovo che è diventato molto popolare negli ultimi anni grazie alla sua semplicità ed efficienza. È stato progettato concentrandosi sulla facilità di configurazione e manutenzione, nonché su prestazioni superiori rispetto alle tecnologie VPN precedenti come IPsec e OpenVPN.

La distribuzione di WireGuard su MikroTik RouterOS tramite l'interfaccia della riga di comando (CLI) può essere eseguita seguendo questi passaggi di base.

Questo esempio fornisce una semplice configurazione per stabilire un tunnel VPN tra un server WireGuard su MikroTik e un client remoto. Ricordati di adattare le impostazioni specifiche, come gli indirizzi IP e le chiavi, al tuo ambiente.

Assicurati che il tuo dispositivo MikroTik sia aggiornato e supporti WireGuard. Per fare ciò puoi verificare e aggiornare la tua versione di RouterOS dal menu “Sistema” e “Pacchetti” di WinBox o tramite la CLI con il comando /system aggiornamento pacchetto controlla-aggiornamenti poi /installazione dell'aggiornamento del pacchetto di sistema.

Genera una coppia di chiavi (pubblica e privata) per il server e il client. Sul dispositivo MikroTik (server), utilizzare il seguente comando per generare le chiavi:

/tool wireguard genera la chiave

/tool stampa chiave wireguard

Configura l'interfaccia WireGuard sul server MikroTik con la chiave privata generata e definisci una porta di ascolto. Sostituisce CHIAVE PRIVATA GENERATA con la tua vera chiave privata.

/interfaccia wireguard aggiungi nome=wg0 listen-port=51820 chiave-privata=GENERATED-PRIVATE-KEY

Aggiunge il dispositivo client come peer sul server, specificando la chiave pubblica del client e l'indirizzo IP da assegnare al client all'interno del tunnel VPN. Sostituisce CLIENT-CHIAVE PUBBLICA con la vera chiave pubblica del cliente e CLIENTE-IP con l'indirizzo IP desiderato per il client all'interno della VPN.

/interface peer wireguard aggiungi interfaccia=wg0 chiave-pubblica=CLIENT-CHIAVE-PUBBLICA indirizzo consentito=CLIENT-IP/32

Assegna un indirizzo IP all'interfaccia WireGuard sul server e configura i percorsi necessari. Ad esempio, se vuoi che il server abbia l'indirizzo 10.0.0.1 all'interno del tunnel VPN:

/indirizzo IP aggiungi indirizzo=10.0.0.1/24 interfaccia=wg0

Configura i percorsi, se necessario, a seconda della tua rete e di come desideri che il traffico fluisca attraverso il tunnel VPN.

Assicurati di consentire il traffico UDP per la porta WireGuard (predefinita, 51820) sul firewall MikroTik:

/ip filtro firewall aggiungi azione=accetta catena=protocollo di input=porta udp=51820

Sul dispositivo client, dovrai eseguire una configurazione simile, inclusa la creazione di un'interfaccia WireGuard, la generazione di chiavi (se non già eseguita) e la configurazione di questa interfaccia con la chiave privata del client e specificando il server MikroTik come peer con la chiave pubblica del server chiave.

Ricorda che ogni ambiente è unico e questi passaggi potrebbero richiedere adattamenti. Inoltre, è sempre importante considerare la sicurezza e la privacy quando si configurano le VPN, assicurandosi che solo i dispositivi autorizzati possano connettersi.

L'implementazione di WireGuard su MikroTik RouterOS offre numerosi vantaggi, tra cui:

WireGuard su MikroTik RouterOS si adatta a un'ampia varietà di scenari, tra cui:

WireGuard su MikroTik RouterOS è una soluzione VPN moderna, sicura ed efficiente che semplifica la creazione di reti private virtuali. Il design semplice, le prestazioni elevate e l'elevata sicurezza lo rendono una scelta interessante per un'ampia varietà di applicazioni, dalle reti aziendali all'accesso remoto dei singoli utenti.

Se apprezzi la semplicità, l'efficienza e la sicurezza nelle tue soluzioni VPN, WireGuard su MikroTik RouterOS è un'opzione che dovresti assolutamente prendere in considerazione.

Materiale di studio per il Corso di Certificazione MTCNA, aggiornato a RouterOS v7

Materiale di studio per il Corso di Certificazione MTCRE, aggiornato a RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edificio del centro professionale, ufficio 507

Guayaquil. Ecuador

CP 090505

alle nostre newsletter settimanali

Copyright © 2024 abcxperts.com – Tutti i diritti riservati

% Di sconto 40 sui libri e sui pacchi libri MikroTik - Codice Sconto: AN24-LIB Scartare

Approfitta del codice sconto Three Kings Day!

Approfitta del codice sconto di Capodanno!

Approfitta del codice sconto per Natale!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per la Cyber Week!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per il Black Friday!!!

**I codici vengono applicati nel carrello

Approfitta dei codici sconto per Halloween.

I codici vengono applicati nel carrello

Sconto del 11% su tutti i corsi MikroTik OnLine

11%

Sconto del 30% su tutti i corsi dell'Academy

30%

Sconto del 25% su tutti i libri e i pacchetti di libri MikroTik

25%