הסכנה של פישינג: כיצד לזהות ולהימנע מהתקפות דיוג

"דיוג" הוא סוג של מתקפת סייבר שבה תוקפים מנסים להשיג מידע אישי, כגון סיסמאות, מספרי כרטיסי אשראי או פרטי בנק, על ידי התחזות ל- […]

הסכנה של פישינג: כיצד לזהות ולהימנע מהתקפות דיוג קרא עוד "

חזון גלובלי של פריצה אתית ובדיקות חדירה

חזון גלובלי של פריצה אתית ובדיקות חדירה

תקנות אבטחת מידע כיצד ליישם?

מבוא למדעי הנתונים עם Python

חזון גלובלי של פריצה אתית ובדיקות חדירה

תקנות אבטחת מידע כיצד ליישם?

כיצד לנהל נכון מספר כתובות IP ציבוריות או פרטיות בנתב הקצה

דרכים להקצות כתובות IP ציבוריות ללקוחות עם MikroTik

מדריך להגדרת מסלולי יציאה מהאינטרנט עם שני ספקים או יותר (כשל, איזון ורקורסיה)

סנן אסטרטגיות יישום כדי להגביל את הגישה לדפי אינטרנט באמצעות MikroTik

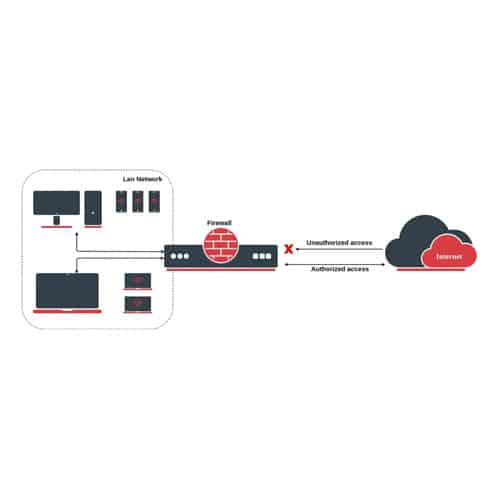

מדריך לתצורת חומת אש ב-MikroTik RouterOS

סינון איומים: כללי חומת אש להגנה על הנתב מפני התקפות רשת נפוצות

פתרונות מעשיים לייעול תשתית הרשת: אסטרטגיות רשת משנה, ניתוב ופתרון בעיות NAT

BGP כפרוטוקול ניתוב לפרסום משאבי IPv4 באינטרנט

צורות מסירה והטמעה של IPv6 בסביבות ISP

BGP כפרוטוקול ניתוב פנימי ברשת מנותבת

OSPF כפרוטוקול ניתוב פנימי ברשת מנותבת

מדריך להפעלת חומת האש IPv6 הראשונה שלנו

מדריך לבניית חומת אש מתקדמת ב-IPv6

Wireguard ב-MikroTik RouterOS v7

OSPFv3 פרוטוקול ניתוב פנימי

BGP over IPv6 כפרוטוקול ניתוב לפרסום משאבי IPv6 באינטרנט

יישום סימן-חיבור ו-mark-packet עבור QoS

תורים פשוטים ב-MikroTik RouterOS v7

BGP על IPv6 MikroTik כפרוטוקול ניתוב פנימי ברשת מנותבת

"דיוג" הוא סוג של מתקפת סייבר שבה תוקפים מנסים להשיג מידע אישי, כגון סיסמאות, מספרי כרטיסי אשראי או פרטי בנק, על ידי התחזות ל- […]

הסכנה של פישינג: כיצד לזהות ולהימנע מהתקפות דיוג קרא עוד "

מתקפת תוכנת כופר היא סוג של מתקפת סייבר שבה פושעים מדביקים מערכת מחשב בתוכנה זדונית שמצפינה נתונים במערכת. הפושעים אז

תוכנת כופר: הבנת האיום וכיצד להגן על עצמך קרא עוד "

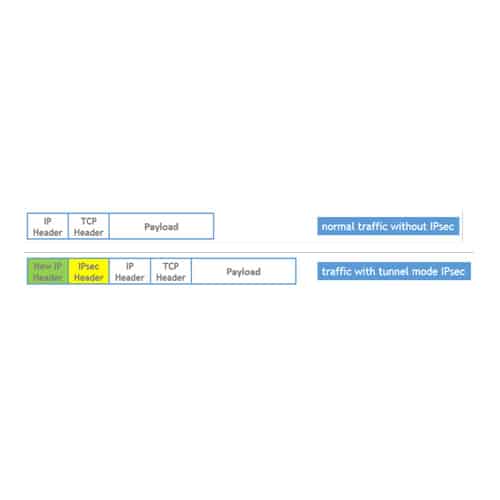

ב-Mikrotik, מצב מנהרה ומצב תחבורה הם שני מצבי פעולה שונים עבור חיבורי IPsec VPN. בסוף המאמר תמצאו מבחן קטן שיעשה זאת

MikroTik IPSec: בחר בין מצב מנהרה ומצב תחבורה עבור VPN קרא עוד "

MikroTik מספקת פונקציונליות של חומת אש הכוללת גם חוקי Stateful וגם חוקי Stateless. חומת האש מיישמת סינון מנות סטטיסטי (על ידי מעקב

בין מצב וחסר מדינה: שליטה בחומת האש של MikroTik קרא עוד "

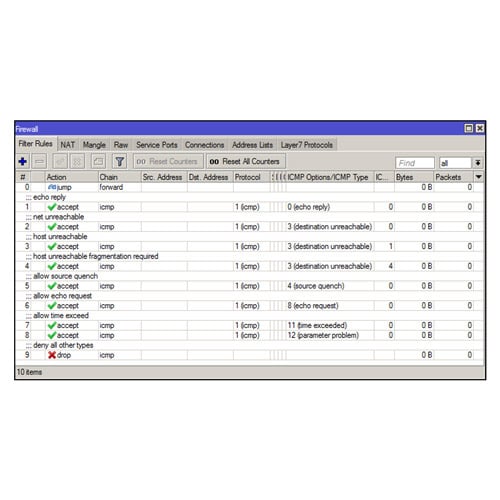

Internet Control Message Protocol (ICMP) הוא פרוטוקול שכבת רשת המשמש לשליחת הודעות בקרה ושגיאה בין התקנים ברשת.

מסנן ICMP בחומת אש של MikroTik קרא עוד "

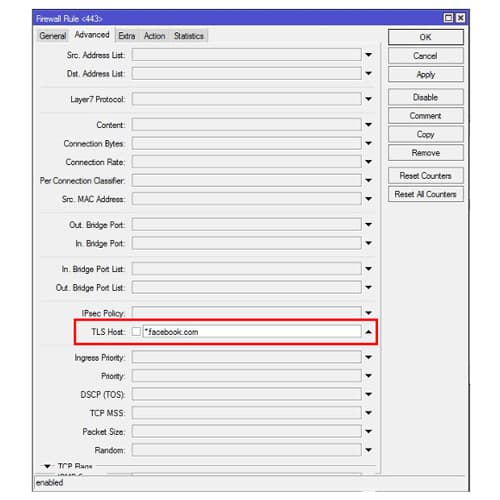

אפשרות tls-host ב-MikroTik RouterOS היא תכונת חומת אש המאפשרת סינון של תעבורת TLS בהתבסס על שם הדומיין של השרת שאליו היא מופנית. זֶה

כיצד לחסום אתרי HTTPS ביעילות עם מארח MikroTik TLS קרא עוד "

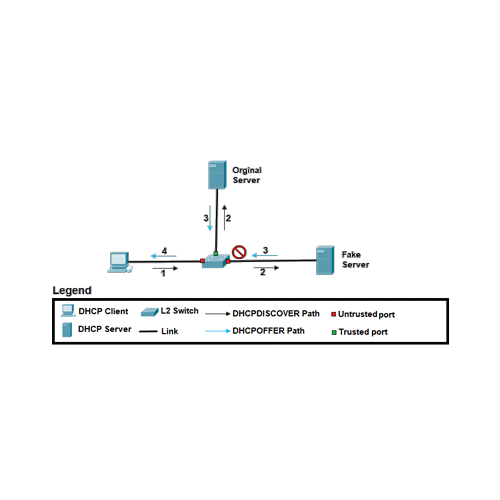

בעולם הרשתות, שלמות שירות DHCP (Dynamic Host Configuration Protocol) חיונית לקישוריות המכשירים. עם זאת, שתי התקפות, Rogue DHCP ו

התקפות DHCP: נוכל DHCP ו-Starvation DHCP קרא עוד "

אחד מעמודי התווך החיוניים התומכים באבטחה זו הוא פרוטוקול אבטחת האינטרנט (IPsec). במאמר זה, נחקור בפירוט מהו IPsec, ההיסטוריה, המושגים, היתרונות שלו,

IPsec: הבטחת אבטחה בתקשורת דיגיטלית קרא עוד "

"תולעת", או תולעת מחשב, היא סוג של תוכנה זדונית שמתפשטת ללא התערבות ישירה של האדם. שלא כמו וירוס, הדורש תוכנית מארח או מסמך

מהי תולעת וכיצד היא מתפשטת? קרא עוד "

Kali Linux היא הפצת לינוקס מבוססת דביאן, שתוכננה במיוחד עבור בדיקות אבטחה וביקורת מערכות. זהו כלי בשימוש נרחב על ידי אנשי אבטחה,

Kali Linux ככלי לבדיקות אבטחה וביקורת מערכות קרא עוד "

Av. Juan T. Marengo and J. Orrantia

בניין מרכז מקצועי, אופיס 507

גואיאקיל. אקוודור

CP 090505

לניוזלטרים השבועיים שלנו

זכויות יוצרים © 2024 abcxperts.com - כל הזכויות שמורות

נצלו את קוד ההנחה של יום שלושת המלכים!

נצלו את קוד ההנחה לסילבסטר!

נצלו את קוד ההנחה לחג המולד!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לשבוע הסייבר!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לבלאק פריידי!!!

**קודים מיושמים בעגלת הקניות

נצל את קודי ההנחה לליל כל הקדושים.

קודים מיושמים בעגלת הקניות

11% הנחה על כל קורסי MikroTik OnLine

11%

30% הנחה על כל קורסי האקדמיה

30%

25% הנחה על כל הספרים וחבילות הספרים של MikroTik

25%