ספר אבטחה מתקדם של RouterOS v7

חומר לימוד לקורס ההסמכה של MTCSE, מעודכן ל-RouterOS v7

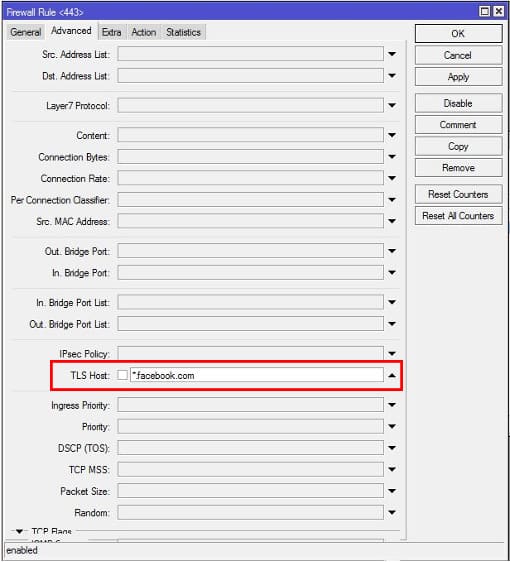

La אפשרות tls-host ב-MikroTik RouterOS היא תכונת חומת אש המאפשרת סינון של תעבורת TLS בהתבסס על שם הדומיין של השרת שאליו היא מופנית.

זה יכול להיות שימושי לחסימת גישה לאתרים זדוניים או לא רצויים, או לשליטה בזרימת התנועה ברשת שלך.

בסוף המאמר תמצא קטן מבחן שיאפשר לך להעריך הידע שנרכש בקריאה זו

עם זאת, חשוב לציין שלשימוש ב-tls-host יש כמה מגבלות ואמצעי זהירות:

אפשרות tls-host יכולה להיות כלי שימושי לסינון תעבורת TLS ב-MikroTik RouterOS, אך חשוב להשתמש בה בזהירות ולהיות מודע למגבלותיה.

שקול חלופות ופעל לפי נוהלי אבטחה מתאימות כדי להגן על הרשת שלך ביעילות.

רוב האתרים משתמשים כעת ב-https וחסימת אתרי https היא הרבה יותר קשה עם גרסת MikroTik RouterOS נמוכה מ-6.41. אבל החל מ-RouterOS v6.41, MikroTik Firewall מציגה מאפיין חדש בשם TLS Hos t אשר מסוגל להתאים אתרי https בקלות רבה.

לכן, חסימת אתרי https כמו פייסבוק, יוטיוב וכו'. ניתן לעשות זאת בקלות עם MikroTik Router אם גרסת ה-RouterOS גבוהה מ-6.41.

אתה יכול להשתמש ב-"tls-host" בכללי חומת אש כדי לסנן תעבורה על סמך שמות מארחים במקום כתובות IP. זה יכול להיות מועיל אם כתובות ה-IP של השרתים שאתה מתקשר איתם נוטות להשתנות ואתה מעדיף להשתמש בשמות מארחים שנשארים קבועים.

/ip חומת אש filter add chain=forward dst-port=443 protocol=tcp tls-host=example.com action=accept

בדוגמה זו, הכלל יאפשר תעבורת TLS יוצאת ליציאה 443 המיועדת ל-"example.com".

על ידי שימוש באפשרות "tls-host", אתה יכול להקל על ניהול תעודות SSL/TLS ברשת שלך. אם האישורים משתנים או מתחדשים ושם המארח נשאר זהה, לא תצטרך לעדכן את כללי חומת האש בכתובות IP חדשות.

במקרים מסוימים, במיוחד בעת אינטראקציה עם שירותים המתארחים בענן או עם ספקי שירות שעשויים לשנות כתובות IP שהוקצו, השימוש ב-"tls-host" מספק שכבת הפשטה שמפחיתה את ההסתמכות על כתובות IP קבועות.

/ip חומת אש filter add chain=forward dst-port=8443 protocol=tcp tls-host=cloud-service.com action=accept

כאן, תעבורת TLS יוצאת לנמל 8443 המיועדת ל"cloud-service.com" יתאפשר ללא קשר לכתובת ה-IP הנוכחית של השירות.

חשוב לציין שכדי שהאפשרות "tls-host" תהיה יעילה, השירות המרוחק חייב לתמוך בשימוש בשמות מארח במקום בכתובות IP. לא כל השירותים או היישומים מאפשרים גמישות זו, ולכן חיוני לעיין בתיעוד עבור השירות הספציפי שבו אתה משתמש.

/ip חומת אש filter add chain=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

חומר לימוד לקורס ההסמכה של MTCSE, מעודכן ל-RouterOS v7

Av. Juan T. Marengo and J. Orrantia

בניין מרכז מקצועי, אופיס 507

גואיאקיל. אקוודור

CP 090505

לניוזלטרים השבועיים שלנו

זכויות יוצרים © 2024 abcxperts.com - כל הזכויות שמורות

נצלו את קוד ההנחה של יום שלושת המלכים!

נצלו את קוד ההנחה לסילבסטר!

נצלו את קוד ההנחה לחג המולד!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לשבוע הסייבר!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לבלאק פריידי!!!

**קודים מיושמים בעגלת הקניות

נצל את קודי ההנחה לליל כל הקדושים.

קודים מיושמים בעגלת הקניות

11% הנחה על כל קורסי MikroTik OnLine

11%

30% הנחה על כל קורסי האקדמיה

30%

25% הנחה על כל הספרים וחבילות הספרים של MikroTik

25%