랜섬웨어: 위협 이해 및 자신을 보호하는 방법

랜섬웨어 공격은 범죄자가 시스템의 데이터를 암호화하는 악성 소프트웨어로 컴퓨터 시스템을 감염시키는 일종의 사이버 공격입니다. 범죄자들은 암호 해독 키를 대가로 몸값을 요구합니다.

랜섬웨어 공격은 범죄자가 시스템의 데이터를 암호화하는 악성 소프트웨어로 컴퓨터 시스템을 감염시키는 일종의 사이버 공격입니다. 범죄자들은 암호 해독 키를 대가로 몸값을 요구합니다.

네트워크 세계에서 DHCP(동적 호스트 구성 프로토콜) 서비스의 무결성은 장치 연결에 필수적입니다. 그러나 Rogue DHCP와 Starvation DHCP라는 두 가지 공격이 이 중요한 서비스를 약화시키겠다고 위협하고 있습니다. 여기에서 우리는 탐구할 것입니다

침입 방지 시스템(IPS)은 잠재적인 위협을 실시간으로 식별하고 방지하도록 설계된 네트워크 보안 도구입니다. 이러한 위협에는 해커 공격, 바이러스, 웜, 무단 침입 및 기타 유형의 악의적인 행위가 포함될 수 있습니다.

침입 탐지 시스템(IDS)은 컴퓨터 네트워크나 시스템에서 의심스러운 활동, 공격 또는 보안 정책 위반을 탐지하도록 설계된 보안 도구입니다. 끝에

정보 보안 3요소는 사이버 보안 분야의 기본 개념입니다. CIA(기밀성, 무결성, 가용성)라고도 알려진 이는 효과적인 사이버 보안 전략의 기초를 형성합니다. 더 깊이 들어가다

블루팀이란 무엇입니까? 사이버 방어팀으로도 알려진 블루팀은 사이버 위협으로부터 조직의 시스템과 데이터를 보호하는 일을 담당합니다. 사이버 보안 블루팀은 다음 분야에 대한 지식과 경험을 갖추고 있어야 합니다.

'피싱'은 공격자가 신뢰할 수 있는 기관을 사칭하여 비밀번호, 신용카드 번호, 은행 정보 등 개인정보를 빼내려는 사이버 공격의 일종입니다. 기사의 마지막 부분에서 작은 내용을 찾을 수 있습니다.

"웜" 또는 컴퓨터 웜은 직접적인 인간 개입 없이 확산되는 악성 코드 유형입니다. 전파하려면 호스트 프로그램이나 문서가 필요한 바이러스와 달리 웜은 자가 복제를 통해 확산됩니다.

Kali Linux는 보안 테스트 및 시스템 감사를 위해 특별히 설계된 Debian 기반 Linux 배포판입니다. 보안 전문가, 연구원 및 컴퓨터 보안 애호가가 널리 사용하는 도구입니다. 끝에

봇넷은 맬웨어에 감염되어 공격자 또는 "봇마스터"에 의해 원격으로 제어되는 손상된 컴퓨팅 장치의 네트워크입니다. 이러한 손상된 장치에는 개인용 컴퓨터, 서버, 모바일 장치는 물론 인터넷 장치까지 포함될 수 있습니다.

스파이웨어 및 애드웨어는 개인 정보를 수집하거나 원치 않는 광고를 표시할 목적으로 사용자의 동의 없이 장치에 설치되는 악성 소프트웨어 유형입니다. 기사의 마지막 부분에서 작은 내용을 찾을 수 있습니다.

Mikrotik에서 터널 모드와 전송 모드는 IPsec VPN 연결을 위한 두 가지 서로 다른 작동 모드입니다. 기사의 마지막에는 이 책에서 얻은 지식을 평가할 수 있는 작은 테스트가 있습니다.

MikroTik은 상태 저장 규칙과 상태 비저장 규칙을 모두 포함하는 방화벽 기능을 제공합니다. 방화벽은 상태 저장(연결 추적을 통해) 및 상태 비저장 패킷 필터링을 구현하므로 다음과 같은 기능을 제공합니다.

ICMP(인터넷 제어 메시지 프로토콜)는 네트워크의 장치 간에 제어 및 오류 메시지를 보내는 데 사용되는 네트워크 계층 프로토콜입니다. ICMP는 다음과 같은 작업을 수행하는 데 중요한 프로토콜입니다.

MikroTik RouterOS의 tls-host 옵션은 TLS 트래픽이 전달되는 서버의 도메인 이름을 기반으로 TLS 트래픽을 필터링할 수 있는 방화벽 기능입니다. 이는 웹 사이트에 대한 액세스를 차단하는 데 유용할 수 있습니다.

이해해야 할 핵심 개념은 "패킷 필터링 방화벽"입니다. 이 용어는 다소 복잡해 보일 수 있지만 간단히 설명하겠습니다. 기사의 끝 부분에는 이전에 얻은 지식을 평가할 수 있는 작은 테스트가 있습니다.

이 보안을 지원하는 필수 요소 중 하나는 IPsec(인터넷 보안 프로토콜)입니다. 이 기사에서는 IPsec이 무엇인지, IPsec의 역사, 개념, 이점, 작업 방식, 장점 및 다양한 구현 예를 자세히 살펴보겠습니다.

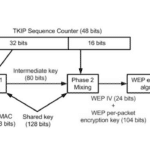

TKIP(Temporal Key Integrity Protocol)는 원래 802.11 무선 네트워크 표준에 통합된 보안 프로토콜인 WEP(Wired Equivalent Privacy)의 결함을 극복하기 위해 개발된 보안 프로토콜입니다. 기사의 마지막 부분에서 작은 내용을 찾을 수 있습니다.

우리는 흥미진진한 무선 보안 프로토콜의 세계로 여행을 시작할 것입니다. 이것이 왜 그렇게 중요합니까? 내가 말해주지. WiFi 네트워크에 연결할 때마다 다음 프로토콜 중 하나를 사용하게 됩니다. 그만큼 중요해요

RouterOS v7로 업데이트된 MTCNA 인증 과정 학습 자료

Av. Juan T. Marengo 및 J. Orrantia

전문센터동 사무실 507호

과야킬. 에콰도르

CP 090505

주간 뉴스레터에

저작권 © 2024 abcxperts.com – 판권 소유

40 % 할인 MikroTik 도서 및 도서 팩 - 할인 코드: AN24-LIB 폐기

삼국지 할인코드를 활용해보세요!

설맞이 할인코드를 활용해보세요!

크리스마스 할인코드를 활용해보세요!!!

모든 MikroTik OnLine 강좌

모든 아카데미 과정

모든 MikroTik 도서 및 도서 팩

사이버위크 할인코드를 활용해보세요!!!

모든 MikroTik OnLine 강좌

모든 아카데미 과정

모든 MikroTik 도서 및 도서 팩

블랙프라이데이 할인코드를 활용해보세요!!!

**코드는 장바구니에 적용됩니다.

할로윈 할인코드를 활용해보세요.

장바구니에 코드가 적용되었습니다.

MikroTik OnLine 모든 강좌 11% 할인

11 %

아카데미 전 강좌 30% 할인

30 %

모든 MikroTik 도서 및 도서 팩 25% 할인

25 %