가장 일반적인 검색

미크로틱방화벽VPN을netinstall집 AP

3.4장 – 방화벽 필터

구조: 체인과 액션

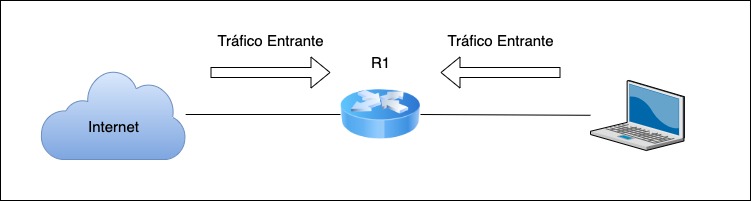

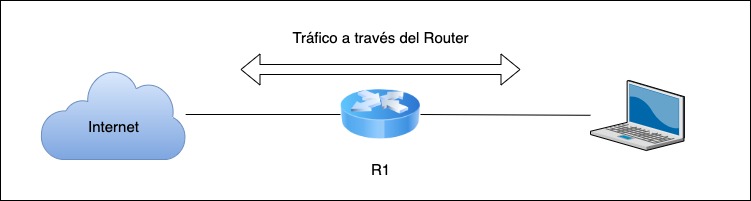

- 체인: 동일한 기준에 따라 규칙을 그룹화한 것입니다. 미리 정의된 기준에 따라 세 가지 기본 체인이 있습니다.

- 입력: 라우터로 가는 트래픽

- 전달: 라우터를 통과하는 트래픽

- 출력: 라우터에서 들어오는 트래픽

- 예를 들어 다음과 같이 전달된 체인을 구현할 수 있습니다.

- 기준에 따라: 모든 ICMP 트래픽.

- 이더넷 포트에서 들어오는 트래픽을 기반으로 합니다(예: 원격 LAN 네트워크 또는 브리지 네트워크를 향한 Ether2).

- 사용자는 체인을 정의하고 비교할 수 있는 매개변수에 따라 생성되며 원하는 경우 "점프"를 수행하여 일치가 확인되면 방화벽의 다른 규칙으로 점프할 수 있습니다. 이는 "점프 대상"에 정의되어 있습니다.

- 작업은 패킷이 필터링할 모든 조건을 충족할 때 필터나 규칙이 수행할 작업을 지정합니다.

- 일치하는 항목이 나타날 때까지 현재 방화벽 체인의 기존 규칙을 기준으로 패킷을 순차적으로 확인합니다. (#이 있으면 순서를 존중한다는 의미입니다. 첫 번째 항목이 일치하면 작업이 적용되고, 해당 옵션이 활성화되면 다음 항목으로 이동하고, 그렇지 않으면 분석이 종료됩니다.)

방화벽 필터링 작동 중

다음과 같은 다양한 방법으로 방화벽의 보안을 활용할 수 있습니다.

- WAN에서 오는 것은 안전하지 않으므로 LAN의 보안을 믿으십시오.

- 우리는 모든 사람을 차단하고 우리가 동의한 것만 허용합니다.

- 모든 것을 허용하고 문제가 되는 것만 차단하겠습니다.

기본 팁과 요령

- 방화벽을 변경하기 전에 "안전 모드"로 들어가자

- 방화벽 규칙을 구성하고 변경한 후에는 약점을 테스트하는 것이 좋습니다. 권장 도구: ShieldsUP

- 시작하기 전에 적용하려는 정책에 대한 간단한 설명을 일반 텍스트나 종이에 작성하는 것이 좋습니다.

- 이를 이해하고 동의한 후 라우터에 로그인을 진행합니다.

- 입력한 기본 규칙에 만족하면 다음 규칙을 점진적으로 추가합니다.

- 보안 영역을 처음 접하는 경우에는 사방팔방을 가리키는 규칙을 입력하지 않는 것이 좋으며, 기본적인 것만 해도 충분하지만 잘 해야 합니다.

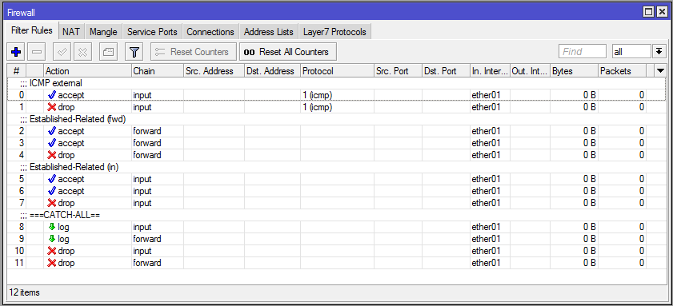

- 포괄적인 규칙으로 체인을 끝내고 무엇을 놓쳤는지 확인하는 것이 좋습니다.

- 전례 없는 모든 트래픽에 대해 두 개의 포괄적인 규칙(로그 하나와 삭제 하나)이 필요합니다. 둘 다 사용자에게 유용하려면 동일한 비교 매개변수를 기반으로 해야 합니다.

- 포괄적인 규칙이 무엇인지 확인한 후에는 방화벽에서 원하는 동작을 기반으로 새 규칙을 추가할 수 있습니다.

매개변수별 필터링(필터 작업)

방화벽에 대한 조치를 취하기로 결정하기 전에 먼저 방화벽을 식별해야 합니다. 비교할 수 있는 매개변수가 많이 있습니다.

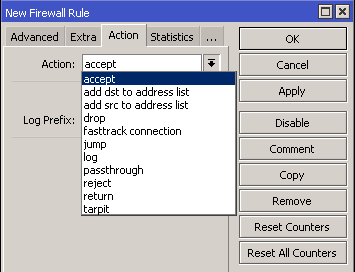

규칙의 모든 매개변수가 일치하고 일치하면 작업이 수행됩니다. MikroTik 방화벽에는 다음과 같은 10가지 작업이 있습니다.

- 수락: 패키지를 수락합니다. 패킷은 더 이상 다음 방화벽 규칙으로 전달되지 않습니다.

- 주소 목록에 dst 추가: 목적지 주소, 패킷이 일치한 후 다음 규칙으로 이동합니다.

- 주소 목록에 src 추가: 소스 주소. 일치한 후 패킷은 다음 규칙으로 이동합니다.

- 드롭: 패킷이 삭제됩니다. 일치한 후 패킷은 다음 규칙으로 이동합니다.

- 도약: 점프는 사용자에 의해 정의되며 점프 대상에 의해 정의된 특정 규칙으로 점프하는 데 사용됩니다. 일치한 후 패킷은 점프 대상에 정의된 다음 규칙으로 이동합니다.

- 기록: in-interface, out-interface, src-mac, 프로토콜, src-ip:port->dst-ip:port 및 패킷 길이 정보를 사용하여 로그에 메시지를 추가합니다. 일치한 후 패킷은 다음 규칙으로 이동합니다.

- 지나가 다- 이 옵션을 선택하면 빼기 규칙을 무시하고 다음으로 이동하는 옵션이 활성화됩니다(네트워크 통계에 매우 유용함).

- 거부- ICMP 패킷을 폐기하고 패킷이 다음 규칙으로 전달되지 않는다는 사용자 정의 메시지를 보냅니다.

- return- 이전 필터가 시작된 필터 제어를 다시 전달합니다. 일치 후 패킷은 다음 규칙으로 이동합니다(이전 규칙으로 인해 패킷이 삭제되고 일치가 중지되지 않는 경우에만).

- 방수포- TCP 패킷(수신 TCP SYN 패킷에 대한 SYN/ACK가 포함된 복제본)을 캡처하고 유지합니다. 일치한 후 패킷은 다음 규칙으로 이동합니다.

라우터 보호(입력)

- El 체인=입력 라우터로 들어오는 모든 트래픽을 분석합니다.

- 규칙 c를 적용할 때하인=입력, 라우터에 대한 정보 입력이 제어됩니다.

MikroTik은 입력에 대해 다음 제안을 제공합니다.

ether1 인터페이스가 안전하지 않은 WAN에 연결되어 있다고 가정합니다.

- icmp-echo-reply의 트래픽을 수락합니다. (인터넷을 통해 ping 복제본을 갖고 싶다면 서버를 관리할 때 유용합니다.)

- 모든 icmp-echo-request 트래픽을 폐기합니다(다른 장치에서 핑을 보내는 것을 원하지 않는 경우. 이를 통해 스머프 공격이나 기타 공격의 대상이 되는 것을 방지합니다)

- 확립되고 관련된 모든 수신 트래픽을 수락합니다.

- 유효하지 않은 트래픽을 모두 삭제하세요.

- 기타 모든 트래픽 기록

- 다른 모든 트래픽을 삭제합니다.

모든 고객 보호(앞으로)

순방향 트래픽은 라우터를 통과하는 트래픽입니다.

MikroTik은 Forward에 대해 다음과 같은 제안을 제공합니다.

ether1 인터페이스가 안전하지 않은 WAN에 연결되어 있다고 가정합니다.

- 확립되고 관련된 모든 전달 트래픽을 수락합니다.

- 유효하지 않은 트래픽을 모두 삭제하세요.

- 다른 모든 트래픽을 기록합니다(중요한 패킷이 차단되었는지 확인하기 위해).

- 다른 모든 트래픽을 삭제합니다.

- 이 기사 공유

페이스북

트위터

링크드인

WhatsApp에

텔레그램

이 카테고리의 다른 문서

MikroLAB에서 제공되는 튜토리얼

과정이 없습니다!