IPv6 grāmata ar MikroTik, RouterOS v7

MTCIPv6E sertifikācijas kursa mācību materiāls atjaunināts uz RouterOS v7

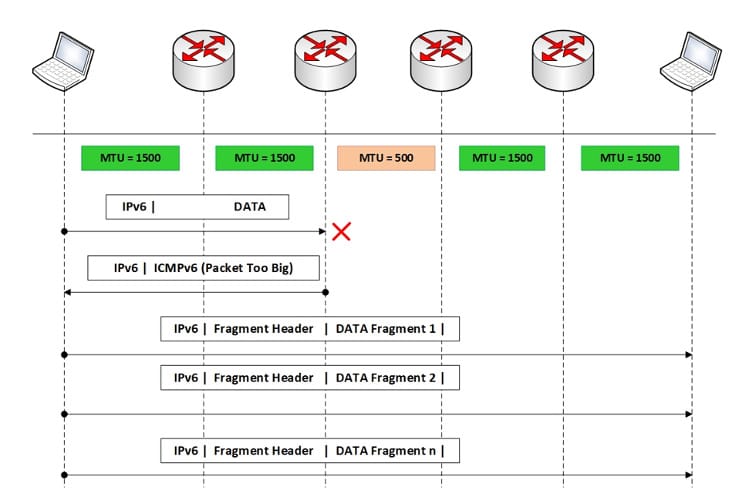

IPv6 sadrumstalotības paplašinājuma galvene tiek izmantota, ja pakete pārsniedz saites maksimālo pārraides lielumu (MTU) piegādes ceļā. Sadrumstalotība sadala sākotnējo paketi mazākos fragmentos, kurus var pārsūtīt pa saiti, nepārsniedzot MTU.

Raksta beigās jūs atradīsiet nelielu pārbaude kas jums ļaus noteikt šajā lasījumā iegūtās zināšanas

Kad IPv6 pakete ir sadrumstalota, fragmentācijas galvene tiek pievienota katra ģenerētā fragmenta sākumam. Fragmenti tiek pārsūtīti atsevišķi tīklā un pēc tam atkārtoti samontēti galamērķa mezglā.

Ir svarīgi atzīmēt, ka sadrumstalotība IPv6 nav tik izplatīta kā IPv4. IPv6, kad vien iespējams, priekšroka tiek dota maršrutēšanai bez sadrumstalotības. Tas nozīmē, ka mezgli un maršrutētāji šajā ceļā ir jākonfigurē, lai apstrādātu pilna MTU izmēra paketes, nevis tās sadrumstalotu.

Ja pakete pārsniedz saites MTU, avota mezglam ir jāmēģina atklāt alternatīvu ceļu vai jāizmanto MTU atklāšanas metodes, lai izvairītos no sadrumstalotības.

Starp svarīgākajiem sadrumstalotības aspektiem mēs varam detalizēti minēt šādus:

IPv6 fragmentācija parasti tiek veikta avota mezglā, kad tiek ģenerēta pakete, kas pārsniedz izejošās saites MTU. Avota mezgls sadala paketi mazākos fragmentos un katram fragmentam pievieno fragmentācijas paplašinājuma galveni.

Katram fragmentam ir sava sadrumstalotības galvene ar tādu informāciju kā fragmentu nobīde un karodziņš Vairāk fragmentu.

Atšķirībā no IPv4, kur maršrutētāji var fragmentēt paketes tranzītā, IPv6 maršrutētājiem nav atļauts fragmentēt paketes. Tas ir pazīstams kā “maršrutēšana bez sadrumstalotības”. Maršrutētāji vienkārši nomet IPv6 paketes, kas pārsniedz saites MTU, nevis sadrumstalo tās. Tas samazina maršrutētāju apstrādes slodzi un uzlabo tīkla efektivitāti.

Fragmentu atkārtota montāža tiek veikta galamērķa mezglā. Galamērķa mezgls izmanto paketes ID un lauku Fragmentu nobīde, lai savāktu saistītos fragmentus un atkārtoti apkopotu sākotnējo paketi. Vairāk fragmentu karodziņš tiek izmantots, lai noteiktu, kad ir saņemts pēdējais fragments un kad var pabeigt montāžu.

Ja IPv6 paketei ir jāpāriet pāri saitēm ar dažādiem MTU, var rasties ķēdes sadrumstalotība. Šajā gadījumā avota mezgls fragmentēs sākotnējo paketi fragmentos, kas atbilst katras ceļa saites MTU. Pēc tam maršrutētāji tikai pārsūtīs fragmentus, neveicot papildu sadrumstalotību.

IPv6 ietver arī sadrumstalotības iespēju, ko sauc par “Jumbo Payload Option”. Šī opcija tiek izmantota, lai nosūtītu paketes, kas pārsniedz maksimālo lielumu, ko pieļauj MTU lielākajai daļai saišu. Jumbo kravnesības opcija ļauj fragmentēt un atkārtoti salikt paketes, kuru izmērs ir līdz 4 GB.

IPv6 sadrumstalotība var ietekmēt pakalpojuma kvalitāti. Sadalot paketi, daļa no pakalpojuma kvalitātes informācijas, kas bija sākotnējā paketē, var tikt zaudēta. Tas var izraisīt veiktspējas pasliktināšanos un fragmentu prioritāšu noteikšanu atkārtotas montāžas laikā galamērķa mezglā.

Lai izvairītos no sadrumstalotības IPv6, tiek izmantots Path MTU Discovery mehānisms. PMTUD ļauj avota mezgliem pielāgot pakešu izmērus piegādes ceļā, izmantojot zemāko atrasto MTU. Tas novērš sadrumstalotību un nodrošina efektīvu pārraidi bez pakešu zuduma.

Sadrumstalotība IPv6 tīklā var radīt dažus ierobežojumus un problēmas:

Ņemiet vērā: lai gan IPv6 sadrumstalotība ir iespējama, ieteicams no tās izvairīties, kad vien iespējams. Maršrutēšana bez sadrumstalotības un pareiza MTU atklāšanas izmantošana ir ļoti svarīga, lai nodrošinātu optimālu veiktspēju un samazinātu tīkla sarežģītību.

Autentifikācijas paplašinājuma galvene nodrošina IPv6 pakešu autentifikācijas un integritātes pārbaudes mehānismu. Šī galvene ir novietota aiz IPv6 paplašinājuma galvenes un pirms lietderīgās slodzes galvenes. Tās galvenais mērķis ir nodrošināt, lai pārraides laikā netiktu mainīta paketes izcelsme un/vai saturs.

Autentifikācijas process IPv6 ar paplašinājuma Autentifikācijas galveni ietver paketes avotu, kas ģenerē ciparparakstu vai ziņojuma autentifikācijas kodu, izmantojot koplietojamo slepeno atslēgu vai asimetrisko atslēgu. Pakešu saņēmējs var pārbaudīt paketes autentiskumu un integritāti, izmantojot to pašu atslēgu.

Autentifikācijas paplašinājuma galveni var izmantot dažādos scenārijos un lietojumprogrammās, kurām nepieciešams augsts drošības un autentifikācijas līmenis. Tālāk ir norādīti daži gadījumi, kad var izmantot šo galveni.

Svarīgi ir tas, ka, lai izmantotu Autentifikācijas paplašinājuma galvenes, ir nepieciešams atbilstošs atslēgu pārvaldības mehānisms un drošības infrastruktūra. Turklāt gan avotam, gan uztvērējam jāspēj veikt nepieciešamās autentifikācijas darbības un koplietot atbilstošo slepeno vai publisko atslēgu.

Paplašinājuma galvene Iekapsulēšanas drošības kravnesība (ESP) To izmanto, lai nodrošinātu IPv6 pakešu drošības pakalpojumus, piemēram, konfidencialitāti, integritāti un autentifikāciju. ESP galvene tiek novietota aiz IPv6 paplašinājuma galvenes un pirms pakešu derīgās slodzes. Tās galvenais mērķis ir aizsargāt pakešdatus no nesankcionētas piekļuves un manipulācijām pārraides laikā.

ESP paplašinājuma galvene ļauj avota un mērķa sistēmām vienoties par kriptogrāfijas algoritmiem un drošības parametriem, ko izmanto, lai aizsargātu sakarus. Sistēmas var vienoties izmantot simetrisku vai asimetrisku šifrēšanu, kā arī autentificēt ziņojumus, izmantojot kriptogrāfiskās jaucējfunkcijas.

Izmantojot ESP paplašinājuma galveni, varat nodrošināt sensitīvus sakarus, aizsargāt datu privātumu un novērst noklausīšanās un manipulācijas uzbrukumus. Tomēr tā ieviešanai ir nepieciešama pareiza konfigurācija un administrēšana, tostarp šifrēšanas un autentifikācijas atslēgu izveide un pārvaldība.

Šai galvenei ir šādas īpašības:

MTCIPv6E sertifikācijas kursa mācību materiāls atjaunināts uz RouterOS v7

Av. Huans T. Marengo un Dž. Orantija

Profesionālā centra ēka, 507. birojs

Gvajakila. Ekvadora

CP 090505

uz mūsu iknedēļas biļeteniem

Autortiesības © 2024 abcxperts.com — visas tiesības aizsargātas

40% atlaide uz MikroTik grāmatām un grāmatu pakām - Atlaides kods: AN24-LIB Izmest

Izmanto Trīs karaļu dienas atlaižu kodu!

Izmanto Jaungada nakts atlaižu kodu!

Izmanto Ziemassvētku atlaižu kodu!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Kibernedēļai!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Melnajai piektdienai!!!

**Kodi tiek lietoti iepirkumu grozā

Izmantojiet Helovīna atlaižu kodus.

Kodi tiek lietoti iepirkumu grozā

11% atlaide visiem MikroTik OnLine kursiem

11%

30% atlaide visiem akadēmijas kursiem

30%

25% atlaide visām MikroTik grāmatām un grāmatu komplektiem

25%