RouterOS v7 uzlabotās drošības grāmata

MTCSE sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

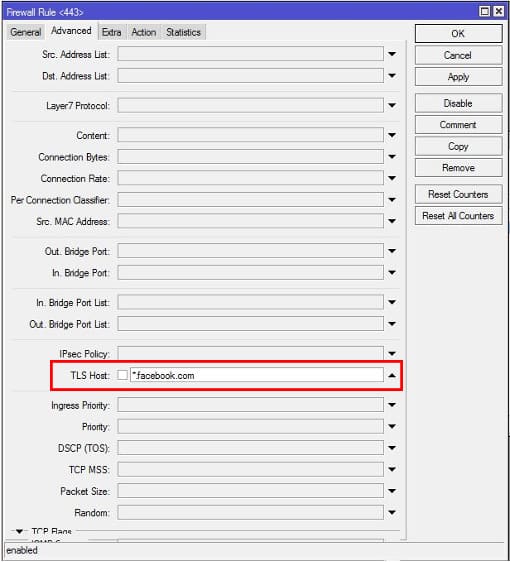

La tls-host opcija programmā MikroTik RouterOS ir ugunsmūra līdzeklis, kas ļauj filtrēt TLS trafiku, pamatojoties uz tā servera domēna nosaukumu, uz kuru tas ir novirzīts.

Tas var būt noderīgi, lai bloķētu piekļuvi ļaunprātīgām vai nevēlamām vietnēm vai kontrolētu trafika plūsmu jūsu tīklā.

Raksta beigās jūs atradīsiet nelielu pārbaude kas jums ļaus noteikt šajā lasījumā iegūtās zināšanas

Tomēr ir svarīgi ņemt vērā, ka tls-host izmantošanai ir daži ierobežojumi un piesardzības pasākumi:

Opcija tls-host var būt noderīgs rīks TLS trafika filtrēšanai MikroTik RouterOS, taču ir svarīgi to izmantot piesardzīgi un apzināties tās ierobežojumus.

Apsveriet alternatīvas un ievērojiet atbilstošu drošības praksi, lai efektīvi aizsargātu tīklu.

Lielākā daļa vietņu tagad izmanto https, un https vietņu bloķēšana ir daudz grūtāka, ja MikroTik RouterOS versija ir zemāka par 6.41. Bet, sākot ar RouterOS v6.41, MikroTik Firewall ievieš jaunu rekvizītu ar nosaukumu TLS Hos t, kas ļoti viegli var saskaņot https tīmekļa vietnes.

Tāpēc bloķējot https vietnes, piemēram, Facebook, YouTube utt. To var viegli izdarīt ar MikroTik Router, ja RouterOS versija ir augstāka par 6.41.

Ugunsmūra noteikumos varat izmantot “tls-host”, lai filtrētu trafiku, pamatojoties uz resursdatora nosaukumiem, nevis IP adresēm. Tas var būt noderīgi, ja to serveru IP adreses, ar kurām sazināties, ir tendence mainīties un vēlaties izmantot resursdatora nosaukumus, kas paliek nemainīgi.

/ip ugunsmūra filtrs pievienot ķēdi=forward dst-port=443 protokols=tcp tls-host=example.com action=accept

Šajā piemērā kārtula atļaus izejošo TLS trafiku uz 443. portu, kura mērķis ir “example.com”.

Izmantojot opciju “tls-host”, varat atvieglot SSL/TLS sertifikātu pārvaldību savā tīklā. Ja sertifikāti mainās vai tiek atjaunoti un resursdatora nosaukums paliek nemainīgs, ugunsmūra noteikumi nav jāatjaunina ar jaunām IP adresēm.

Dažos gadījumos, īpaši mijiedarbojoties ar mākoņa mitinātiem pakalpojumiem vai pakalpojumu sniedzējiem, kas var mainīt piešķirtās IP adreses, “tls-host” izmantošana nodrošina abstrakcijas slāni, kas samazina paļaušanos uz fiksētām IP adresēm.

/ip ugunsmūra filtrs pievienot ķēdi=pārsūtīt dst-port=8443 protokols=tcp tls-host=cloud-service.com action=accept

Šeit izejošā TLS trafika uz portu 8443 paredzēta “cloud-service.com” tiks atļauta neatkarīgi no pakalpojuma pašreizējās IP adreses.

Ir svarīgi atzīmēt, ka, lai opcija “tls-host” būtu efektīva, attālajam pakalpojumam ir jāatbalsta resursdatora nosaukumu izmantošana IP adrešu vietā. Ne visi pakalpojumi vai lietojumprogrammas nodrošina šo elastību, tāpēc ir ļoti svarīgi pārskatīt dokumentāciju par konkrēto pakalpojumu, kuru izmantojat.

/ip ugunsmūra filtrs pievienot ķēde=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

MTCSE sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

Av. Huans T. Marengo un Dž. Orantija

Profesionālā centra ēka, 507. birojs

Gvajakila. Ekvadora

CP 090505

uz mūsu iknedēļas biļeteniem

Autortiesības © 2024 abcxperts.com — visas tiesības aizsargātas

Izmanto Trīs karaļu dienas atlaižu kodu!

Izmanto Jaungada nakts atlaižu kodu!

Izmanto Ziemassvētku atlaižu kodu!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Kibernedēļai!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Melnajai piektdienai!!!

**Kodi tiek lietoti iepirkumu grozā

Izmantojiet Helovīna atlaižu kodus.

Kodi tiek lietoti iepirkumu grozā

11% atlaide visiem MikroTik OnLine kursiem

11%

30% atlaide visiem akadēmijas kursiem

30%

25% atlaide visām MikroTik grāmatām un grāmatu komplektiem

25%