Uzlabota satiksmes vadības grāmata, RouterOS v7

Mācību materiāls MTCTCE sertifikācijas kursam, atjaunināts uz RouterOS v7

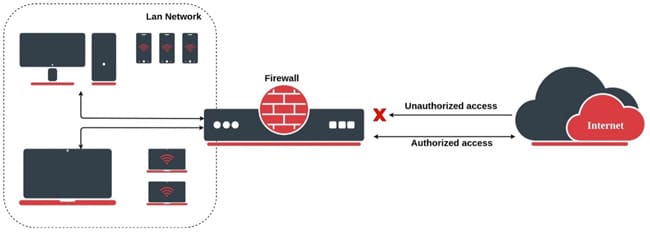

MikroTik nodrošina ugunsmūra funkcionalitāti, kas ietver gan statusa noteikumus, gan bezvalsts noteikumus. Ugunsmūris ievieš stāvokļu (izmantojot savienojuma izsekošanu) un bezstāvokļa pakešu filtrēšanu un tādējādi nodrošina drošības funkcijas, kas tiek izmantotas, lai pārvaldītu datu plūsmu uz maršrutētāju, no un caur to.

Kopā ar tīkla adrešu tulkošanu (NAT) tas kalpo kā līdzeklis, lai novērstu nesankcionētu piekļuvi tieši savienotiem tīkliem un pašam maršrutētājam, kā arī izejošās trafika filtrs.

Raksta beigās jūs atradīsiet nelielu pārbaude kas jums ļaus noteikt šajā lasījumā iegūtās zināšanas

Šie noteikumi atbilst savienojumu stāvoklim, kas nozīmē, ka ugunsmūris seko katra savienojuma stāvoklim un atļauj trafiku, pamatojoties uz savienojuma stāvokli. Tas ir noderīgi, lai atļautu atbildes trafiku savienojumiem, kas uzsākti no tīkla.

Tas ļauj viņiem pieņemt apzinātākus lēmumus par to, kuras paketes atļaut vai bloķēt atkarībā no savienojuma konteksta. Piemēram, statusa ugunsmūris ļautu atbildes paketei iziet cauri iepriekš atļautai pieprasījuma pakotnei, pat ja pati pieprasījuma pakete nav skaidri iekļauta ugunsmūra noteikumos.

Stateful piedāvā uzlabotas drošības priekšrocības, jo tas var efektīvi novērst nesankcionētas piekļuves mēģinājumus un aizsargāt pret pikšķerēšanas uzbrukumiem.

Tie nodrošina arī labākas lietojumprogrammu līmeņa filtrēšanas iespējas, ļaujot jums kontrolēt, kuras lietojumprogrammas un protokoli var sazināties, izmantojot ugunsmūri.

Šie noteikumi neievēro savienojumu stāvokli un tiek piemēroti katrai paketei neatkarīgi. Katra pakete tiek filtrēta saskaņā ar noteikumā noteiktajiem kritērijiem neatkarīgi no iepriekšējiem savienojumiem.

No otras puses, bezvalstnieks neuztur stāvokļa tabulu un pārbauda tikai atsevišķas paketes, pamatojoties uz to avota un galamērķa adresēm, portiem un protokolu galvenēm.

Tie darbojas kā pakešu filtri, pieņemot lēmumus, pamatojoties tikai uz informāciju, kas atrodas katrā paketē.

Característica | statusu nosaka ugunsmūris | Bezvalstnieku ugunsmūris |

Savienojuma izsekošana

| Si | Nē |

Drošība

| Uzlabots | Básico |

Lietojumprogrammu līmeņa filtrēšana

| Granulēts | Ierobežots |

Rīkojoties

| Zemāks | Augstāks |

Resursu patēriņš

| Augstāks | Nolaist |

Piemērotība

| Uzņēmumu tīkli, sensitīvas lietojumprogrammas | Mājas tīkli, liela joslas platuma vide |

MikroTik RouterOS bezstāvokļa ugunsmūra noteikumi tiek izveidoti, neņemot vērā savienojumu stāvokli, tas ir, tie tiek piemēroti neatkarīgi no iepriekšējiem savienojumiem. Šeit ir daži bezvalstnieku noteikumu piemēri, kas varētu būt noderīgi noteiktos scenārijos.

/ip ugunsmūra filtrs add chain=forward src-address=192.168.1.100 action=accept

Šis noteikums pārsūtīšanas ķēdē atļauj trafiku no IP adreses 192.168.1.100.

/ip ugunsmūra filtrs add chain=forward src-address=192.168.2.0/24 action=accept

Šis noteikums pārsūtīšanas ķēdē atļauj trafiku no apakštīkla 192.168.2.0/24.

/ip ugunsmūra filtrs pievienot ķēdi=forward dst-address=203.0.113.10 action=drop

Šis noteikums bloķē visu trafiku, kas pārsūtīšanas ķēdē nonāk uz IP adresi 203.0.113.10.

Šie ir tikai piemēri, un jums ir jāpielāgo noteikumi, pamatojoties uz jūsu īpašajām vajadzībām un tīkla topoloģiju. Tāpat ņemiet vērā, ka šie noteikumi ir bezvalstnieki, tāpēc tajos netiek ņemts vērā iepriekšējo savienojumu stāvoklis.

Programmā MikroTik RouterOS stāvokļi ugunsmūra noteikumi koncentrējas uz savienojumu stāvokli, kas nozīmē, ka tie atļauj vai bloķē trafiku, pamatojoties uz savienojuma stāvokli. Šeit ir daži statusa noteikumu piemēri:

/ip ugunsmūra filtrs pievienot ķēdi=pārsūtīt savienojuma stāvokli=izveidots,saistītā darbība=akceptēt

Šis noteikums atļauj trafiku, kas ir daļa no izveidota vai saistīta savienojuma pārsūtīšanas ķēdē.

/ip ugunsmūra filtrs pievienot ķēdi=pārsūtīt in-interface=ether1 connection-state=new protocol=tcp dst-port=80 action=akceptēt

Šis noteikums pieļauj TCP trafiku, kas paredzēts 80. portam no ārpuses, izmantojot pārsūtīšanas ķēdes ether1 interfeisu.

/ip ugunsmūra filtrs pievienot ķēde=ievades savienojums-state=jauna darbība=drop

Šis noteikums bloķē visu ienākošo trafiku, kas nav daļa no izveidotā savienojuma ienākošajā ķēdē.

/ip ugunsmūra filtrs pievienot ķēde=ievades savienojums-state=jauns protokols=icmp darbība=pieņemt

Šis noteikums atļauj ienākošo ICMP trafiku ping pieprasījumiem ienākošajā ķēdē.

/ip ugunsmūra filtrs pievienot ķēde=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Šis noteikums bloķē ienākošo trafiku uz 22. portu (SSH) no ārpuses caur ether1 saskarni ieejas ķēdē.

Šie ir tikai piemēri, un jums ir jāpielāgo noteikumi, pamatojoties uz jūsu īpašajām prasībām un tīkla konfigurāciju. Stacionāri noteikumi ir būtiski, lai nodrošinātu nepieciešamo satiksmi un uzturētu drošību, bloķējot nevēlamu trafiku.

Mācību materiāls MTCTCE sertifikācijas kursam, atjaunināts uz RouterOS v7

Av. Huans T. Marengo un Dž. Orantija

Profesionālā centra ēka, 507. birojs

Gvajakila. Ekvadora

CP 090505

uz mūsu iknedēļas biļeteniem

Autortiesības © 2024 abcxperts.com — visas tiesības aizsargātas

40% atlaide uz MikroTik grāmatām un grāmatu pakām - Atlaides kods: AN24-LIB Izmest

Izmanto Trīs karaļu dienas atlaižu kodu!

Izmanto Jaungada nakts atlaižu kodu!

Izmanto Ziemassvētku atlaižu kodu!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Kibernedēļai!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Melnajai piektdienai!!!

**Kodi tiek lietoti iepirkumu grozā

Izmantojiet Helovīna atlaižu kodus.

Kodi tiek lietoti iepirkumu grozā

11% atlaide visiem MikroTik OnLine kursiem

11%

30% atlaide visiem akadēmijas kursiem

30%

25% atlaide visām MikroTik grāmatām un grāmatu komplektiem

25%