RouterOS v7 uzlabotās drošības grāmata

MTCSE sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

El Interneta vadības ziņojumu protokols (ICMP) ir tīkla slāņa protokols, ko izmanto, lai nosūtītu vadības un kļūdu ziņojumus starp ierīcēm tīklā.

ICMP ir svarīgs interneta darbības protokols, un to izmanto dažādiem mērķiem, tostarp:

Raksta beigās jūs atradīsiet nelielu pārbaude kas jums ļaus noteikt šajā lasījumā iegūtās zināšanas

ICMP izmanto, lai atklātu kļūdas datu pārraidē. Piemēram, ja IP pakete ir pazaudēta vai bojāta, sūtītājs var nosūtīt adresātam ICMP ziņojumu, lai informētu viņu par kļūdu.

ICMP tiek izmantots, lai diagnosticētu tīkla problēmas. Piemēram, varat izmantot komandu “ping”, lai nosūtītu ICMP ziņojumu uz attālo ierīci, lai pārbaudītu, vai tā ir pieejama.

ICMP tiek izmantots tīkla pārvaldībai. Piemēram, to var izmantot, lai nosūtītu statusa paziņojumus vai konfigurētu tīkla ierīces.

ICMP pamatā ir IP protokols un izmanto tās pašas galvenes kā IP. ICMP galvenē ir tipa lauks, kas identificē ICMP ziņojuma veidu.

Ir daudz dažādu ICMP ziņojumu veidu, un katrs no tiem kalpo citam mērķim. Daži no visizplatītākajiem ICMP ziņojumu veidiem ir:

Šie ziņojumi tiek izmantoti, lai pārbaudītu attālās ierīces pieejamību.

Šie ziņojumi tiek izmantoti, lai informētu sūtītāju, ka IP paketi nevarēja piegādāt galamērķim.

Šie ziņojumi tiek izmantoti, lai informētu sūtītāju, ka IP paketei bija nepieciešams pārāk ilgs laiks, lai sasniegtu galamērķi.

ICMP ir svarīgs interneta darbības protokols. Izprotot ICMP jēdzienu, varat palīdzēt nodrošināt tīkla drošību un funkcionēšanu.

ICMP filtrs MikroTik RouterOS ugunsmūrī ir svarīgs vairāku iemeslu dēļ, tostarp:

Šeit ir daži konkrēti piemēri, kā MikroTik RouterOS ICMP filtrs var palīdzēt aizsargāt jūsu tīklu:

Ir svarīgi pareizi konfigurēt ICMP filtru, lai tas nebloķētu likumīgu trafiku. Apsveriet savas īpašās vajadzības un drošības riskus, kuriem jūsu tīkls ir pakļauts.

MikroTik maršrutētājos ar RouterOS varat pārvaldīt ar ICMP (Internet Control Message Protocol) saistītos iestatījumus, tostarp ping iestatījumus un citas saistītas funkcijas.

ICMPv4 ziņojums | Avots no ierīces | Izmantojot ierīci | Paredzēts ierīcei |

ICMPv4-unreach-net | Likmes ierobežojums | Likmes ierobežojums | Likmes ierobežojums |

ICMPv4-unreach-host | Likmes ierobežojums | Likmes ierobežojums | Likmes ierobežojums |

ICMPv4-unreach-proto | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-port | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-frag-needed | sūtīt | atļauja | Likmes ierobežojums |

ICMPv4-unreach-src-route | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-net-unknown (Depr) | Noliegt | Noliegt | Noliegt |

ICMPv4-unreach-host-unknown | Likmes ierobežojums | Noliegt | Ignorēt |

ICMPv4-unreach-host-isolated (Depr) | Noliegt | Noliegt | Noliegt |

ICMPv4-unreach-net-tos | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-host-tos | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-admin | Likmes ierobežojums | Likmes ierobežojums | Likmes ierobežojums |

ICMPv4-unreach-pre-violation | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-unreach-prec-cutoff | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4 dzēšana | Noliegt | Noliegt | Noliegt |

ICMPv4-redirect-net | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-redirect-host | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-redirect-tos-net | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-redirect-to-host | Likmes ierobežojums | atļauja | Likmes ierobežojums |

ICMPv4-timed-ttl | Likmes ierobežojums | atļauja | Likmes ierobežojums |

ICMPv4 laika atkārtota pārbaude | Likmes ierobežojums | atļauja | Likmes ierobežojums |

ICMPv4-parameter-pointer | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

Trūkst ICMPv4 opcijas | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-req-echo-message | Likmes ierobežojums | atļauja | Likmes ierobežojums |

ICMPv4-req-echo-reply | Likmes ierobežojums | atļauja | Likmes ierobežojums |

ICMPv4-req-router-sol | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-req-router-adv | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-req-timestamp-message | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-req-timestamp-reply | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-info-message (Depr) | Noliegt | Noliegt | Noliegt |

ICMPv4-info-reply (Depr) | Noliegt | Noliegt | Noliegt |

ICMPv4 maskas pieprasījums | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

ICMPv4-mask-reply | Likmes ierobežojums | Noliegt | Likmes ierobežojums |

Tālāk norādītie ICMP noteikumi ir ziņojumu veidi, kuriem parasti vienmēr jābūt pieejamiem.

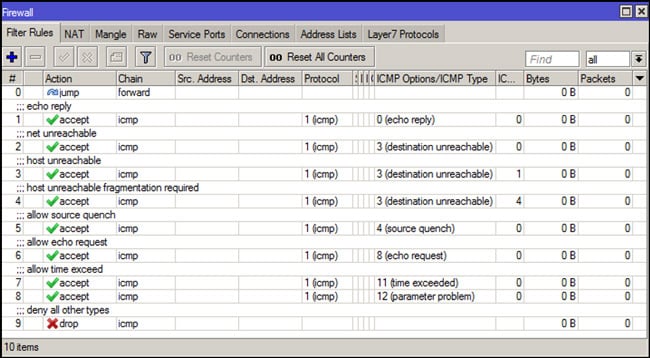

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Šie ir tikai piemēri, un ir svarīgi pielāgot konfigurāciju atbilstoši jūsu īpašajām vajadzībām un tīkla topoloģijai.

Atcerieties būt uzmanīgiem, ierobežojot ICMP trafiku, jo tas var ietekmēt tīkla diagnostikas iespējas.

Noteikti pārbaudiet un apstipriniet visas izmaiņas testa vidē, pirms tās izvietojat ražošanas vidē.

MTCSE sertifikācijas kursa mācību materiāls, atjaunināts uz RouterOS v7

Av. Huans T. Marengo un Dž. Orantija

Profesionālā centra ēka, 507. birojs

Gvajakila. Ekvadora

CP 090505

uz mūsu iknedēļas biļeteniem

Autortiesības © 2024 abcxperts.com — visas tiesības aizsargātas

Izmanto Trīs karaļu dienas atlaižu kodu!

Izmanto Jaungada nakts atlaižu kodu!

Izmanto Ziemassvētku atlaižu kodu!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Kibernedēļai!!!

visi MikroTik OnLine kursi

visi akadēmijas kursi

visas MikroTik grāmatas un grāmatu pakas

Izmantojiet atlaižu kodus Melnajai piektdienai!!!

**Kodi tiek lietoti iepirkumu grozā

Izmantojiet Helovīna atlaižu kodus.

Kodi tiek lietoti iepirkumu grozā

11% atlaide visiem MikroTik OnLine kursiem

11%

30% atlaide visiem akadēmijas kursiem

30%

25% atlaide visām MikroTik grāmatām un grāmatu komplektiem

25%