(Kitabu) Kuunganisha na MikroTik RouterOS: Njia ya Kiutendaji ya Kuelewa na Utekelezaji wa RouterOS.

Nyenzo za masomo kwa Kozi ya Udhibitishaji wa MTCNA, iliyosasishwa hadi RouterOS v7

Kutumia funguo zilizoshirikiwa kwa uthibitishaji wa wireless ni njia inayotumiwa kwenye mitandao ya Wi-Fi ili kuthibitisha utambulisho wa vifaa vinavyojaribu kuunganisha kwenye mtandao.

Njia hii inategemea ujuzi wa pamoja wa ufunguo wa siri kati ya kifaa kinachoomba muunganisho (mteja) na kituo cha kufikia (AP) au kipanga njia.

Mwishoni mwa makala utapata ndogo mtihani hiyo itakuruhusu tathmini maarifa yaliyopatikana katika usomaji huu

Hapa kuna maelezo ya kina ya jinsi mchakato huu unavyofanya kazi:

Kabla ya uthibitishaji wowote kufanyika, sehemu ya ufikiaji (AP) na vifaa vya mteja lazima viwe na ufunguo sawa wa pamoja uliosanidiwa.

Ufunguo huu umeanzishwa na msimamizi wa mtandao na lazima uingizwe kwa mikono katika usanidi wa AP na katika kila kifaa kinachotaka kuunganisha kwenye mtandao.

Mchakato wa Uthibitishaji Ufunguo Ulioshirikiwa kwa kawaida hufuata hatua hizi:

Ingawa uthibitishaji kwa kutumia funguo zilizoshirikiwa unaweza kuonekana kuwa salama, una udhaifu kadhaa:

Kutokana na udhaifu huu, matumizi ya funguo zinazoshirikiwa za uthibitishaji wa pasiwaya kwa kiasi kikubwa yamebadilishwa na mbinu salama zaidi, kama vile WPA2 (Wi-Fi Protected Access 2) na WPA3, ambazo hutumia itifaki thabiti zaidi za uthibitishaji kama vile EAP (Itifaki ya Uthibitishaji Inayoongezwa) pamoja na mbinu mbalimbali za usimbaji fiche ili kulinda mawasiliano yasiyotumia waya.

Ijapokuwa uthibitishaji wa ufunguo ulioshirikiwa ulikuwa mojawapo ya mbinu za kwanza kutumika katika mitandao ya Wi-Fi, vikwazo vyake vya usalama vimesababisha kupitishwa kwa teknolojia ya juu na salama ya uthibitishaji na usimbaji fiche.

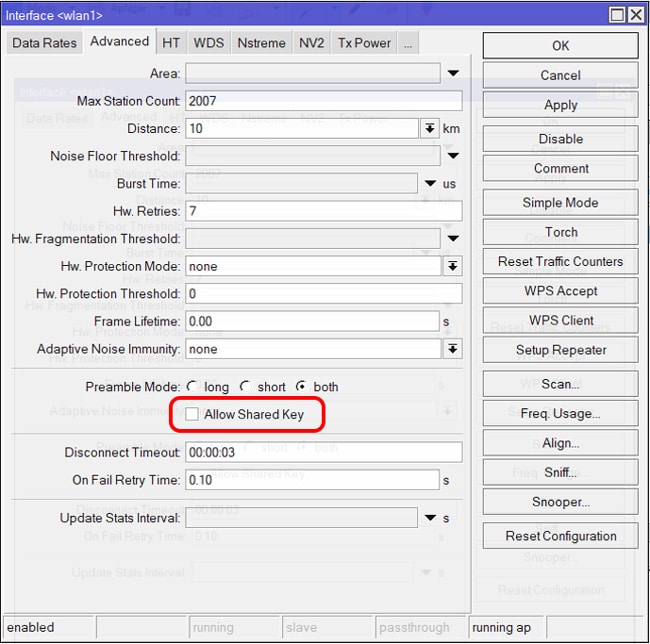

Chaguo-ruhusu-ufunguo ulioshirikiwa katika MikroTik RouterOS ni mpangilio unaoruhusu au kutoruhusu matumizi ya vitufe vilivyoshirikiwa kwa uthibitishaji wa pasiwaya. Vifunguo vilivyoshirikiwa, pia hujulikana kama WEP, ni aina ya usimbaji fiche wa zamani wa mtandao usiotumia waya ambao unachukuliwa kuwa si salama.

Chaguo la "Ruhusu Ufunguo Ulioshirikiwa" ni muhimu wakati wa kusanidi usalama wa pasiwaya kwenye sehemu ya kufikia ya MikroTik na inarejelea iwapo itaruhusu au kutoruhusu uthibitishaji wa ufunguo ulioshirikiwa katika muktadha wa WEP au WPA. Hata hivyo, inashauriwa kutumia mbinu za usalama za juu zaidi na salama kila inapowezekana.

WEP (Ufikiaji Umelindwa wa Wi-Fi) Ni itifaki ya kwanza ya usalama ya Wi-Fi. Inatumia usimbaji fiche wa RC4, ambayo ni algoriti dhaifu ya mtiririko wa cipher. Vifunguo vya WEP vya 64-bit vinaweza kupasuka kwa muda wa dakika, na funguo za 128-bit au 256-bit zinaweza kupasuka kwa saa chache.

WPA (Ufikiaji Unaolindwa na Wi-Fi) ni uboreshaji wa WEP unaotumia usimbaji fiche wa TKIP (Temporal Key Integrity Protocol). TKIP ni algoriti yenye nguvu zaidi ya usimbaji fiche kuliko RC4, lakini bado inaweza kushambuliwa.

WPA2 (Ufikiaji Umelindwa wa Wi-Fi 2) Ni toleo la hivi karibuni zaidi la itifaki ya usalama ya Wi-Fi. Inatumia usimbaji fiche wa AES (Advanced Encryption Standard), ambayo ndiyo algoriti yenye nguvu zaidi ya usimbaji inayopatikana kwa Wi-Fi. WPA2 ni salama zaidi kuliko WEP au WPA, na ni vigumu sana kupasuka.

Kwa ujumla, inashauriwa kutumia WPA2 kulinda mtandao wako wa wireless. Ndiyo itifaki salama zaidi ya usalama inayopatikana na inaungwa mkono na vifaa vingi vya kisasa visivyo na waya.

Característica | WEP | WPA | WPA2 |

Usimbuaji fiche | RC4 | TKIP au AES | AES |

Urefu wa ufunguo | 64, 128 au 256 bits | 80 au 128 kidogo | 128 au 256 kidogo |

usalama | Si salama | Salama zaidi kuliko WEP | Salama zaidi kuliko WPA |

Utangamano | Pana | Pana | Pana |

Ugumu wa usanidi | Rahisi | Rahisi | Rahisi |

mahitaji ya bandwidth | mrefu | Vyombo vya habari | Vyombo vya habari |

Nyenzo za masomo kwa Kozi ya Udhibitishaji wa MTCNA, iliyosasishwa hadi RouterOS v7

Nyenzo za masomo kwa Kozi ya Udhibitishaji wa MTCNA, iliyosasishwa hadi RouterOS v7

Av. Juan T. Marengo na J. Orrantia

Jengo la Kituo cha Wataalamu, Ofisi ya 507

Guayaquil. Ekuador

CP 090505

kwa majarida yetu ya kila wiki

Hakimiliki © 2024 abcxperts.com - Haki Zote Zimehifadhiwa

Punguzo la 40% kwenye vitabu vya MikroTik na vifurushi vya vitabu - Nambari ya Punguzo: AN24-LIB Tupa

Pata manufaa ya msimbo wa punguzo wa Siku ya Wafalme Watatu!

Chukua fursa ya msimbo wa punguzo wa Hawa wa Mwaka Mpya!

Pata faida ya msimbo wa punguzo kwa Krismasi !!!

kozi zote za MikroTik Online

kozi zote za Academy

Vitabu vyote vya MikroTik na Pakiti za Vitabu

Chukua fursa ya nambari za punguzo za Wiki ya Cyber !!!

kozi zote za MikroTik Online

kozi zote za Academy

Vitabu vyote vya MikroTik na Pakiti za Vitabu

Tumia fursa ya misimbo ya punguzo kwa Ijumaa Nyeusi !!!

**Nambari zinatumika kwenye kikasha cha ununuzi

Pata manufaa ya misimbo ya punguzo kwa Halloween.

Nambari zinatumika kwenye gari la ununuzi

Punguzo la 11% kwa kozi zote za MikroTik Online

11%

Punguzo la 30% kwa kozi zote za Academy

30%

Punguzo la 25% kwa Vitabu vyote vya MikroTik na Vifurushi vya Vitabu

25%