(Aklat) Networking sa MikroTik RouterOS: Isang Praktikal na Diskarte sa Pag-unawa at Pagpapatupad ng RouterOS

Pag-aaral ng materyal para sa MTCNA Certification Course, na-update sa RouterOS v7

Ang paggamit ng mga shared key para sa wireless na pagpapatotoo ay isang paraan na ginagamit sa mga Wi-Fi network upang i-verify ang pagkakakilanlan ng mga device na sumusubok na kumonekta sa isang network.

Ang pamamaraang ito ay batay sa nakabahaging kaalaman sa isang lihim na key sa pagitan ng device na humihiling ng koneksyon (client) at ng access point (AP) o router.

Sa dulo ng artikulo ay makikita mo ang isang maliit pagsusulit papayagan ka nito suriin ang kaalamang natamo sa pagbasang ito

Narito ang isang detalyadong paliwanag kung paano gumagana ang prosesong ito:

Bago maganap ang anumang pagpapatotoo, ang access point (AP) at mga device ng kliyente ay dapat na parehong naka-configure ang nakabahaging key.

Ang key na ito ay itinatag ng administrator ng network at dapat na manu-manong ipasok sa mga configuration ng AP at sa bawat isa sa mga device na gustong kumonekta sa network.

Ang proseso ng Shared Key Authentication ay karaniwang sumusunod sa mga hakbang na ito:

Bagama't mukhang secure ang pagpapatotoo gamit ang mga nakabahaging key, mayroon itong ilang mga kahinaan:

Dahil sa mga kahinaang ito, ang paggamit ng mga nakabahaging key para sa wireless na pagpapatotoo ay higit na napalitan ng mga mas secure na pamamaraan, gaya ng WPA2 (Wi-Fi Protected Access 2) at WPA3, na gumagamit ng mas matatag na mga protocol ng pagpapatotoo gaya ng EAP (Extensible Authentication Protocol) kasama ang iba't ibang paraan ng pag-encrypt upang maprotektahan ang mga wireless na komunikasyon.

Bagama't isa ang shared key authentication sa mga unang paraan na ginamit sa mga Wi-Fi network, ang mga limitasyon sa seguridad nito ay humantong sa pag-aampon ng mas advanced at secure na authentication at encryption na mga teknolohiya.

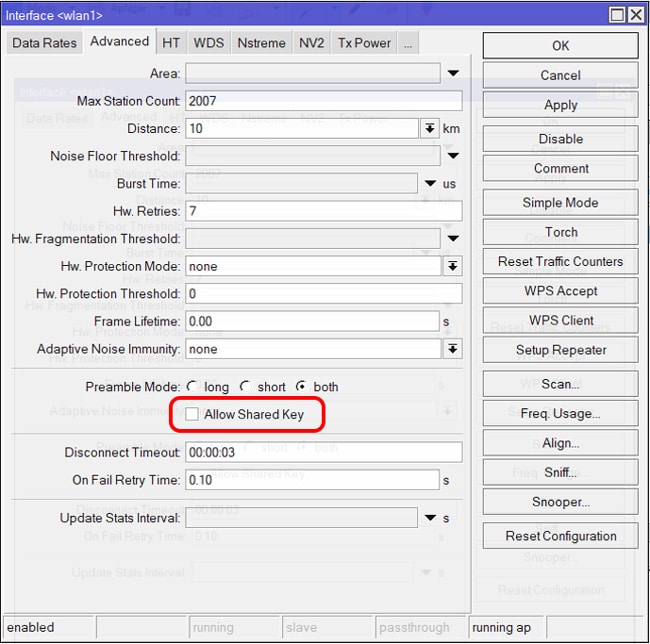

Ang opsyon na allow-shared-key sa MikroTik RouterOS ay isang setting na nagpapahintulot o hindi pinapayagan ang paggamit ng mga shared key para sa wireless na pagpapatotoo. Ang mga shared key, na kilala rin bilang WEP, ay isang uri ng mas lumang wireless network encryption na itinuturing na hindi secure.

Ang opsyon na "Pahintulutan ang Nakabahaging Key" ay may kaugnayan kapag nagko-configure ng wireless na seguridad sa isang MikroTik access point at tumutukoy sa kung papayagan o hindi ang shared key na pagpapatotoo sa konteksto ng WEP o WPA. Gayunpaman, inirerekomendang gumamit ng mas advanced at secure na mga paraan ng seguridad hangga't maaari.

WEP (Wi-Fi Protected Access) Ito ang unang protocol ng seguridad ng Wi-Fi. Gumagamit ito ng RC4 encryption, na isang medyo mahinang stream cipher algorithm. Ang mga 64-bit na WEP key ay maaaring ma-crack sa loob ng ilang minuto, at ang 128-bit o 256-bit na mga key ay maaaring ma-crack sa loob ng ilang oras.

WPA (Wi-Fi Protected Access) ay isang pagpapahusay sa WEP na gumagamit ng TKIP (Temporal Key Integrity Protocol) encryption. Ang TKIP ay isang mas malakas na algorithm ng pag-encrypt kaysa sa RC4, ngunit ito ay madaling kapitan ng mga pag-atake.

WPA2 (Wi-Fi Protected Access 2) Ito ang pinakabagong bersyon ng protocol ng seguridad ng Wi-Fi. Gumagamit ito ng AES (Advanced Encryption Standard) encryption, na siyang pinakamalakas na encryption algorithm na available para sa Wi-Fi. Ang WPA2 ay mas secure kaysa sa WEP o WPA, at napakahirap i-crack.

Sa pangkalahatan, inirerekomendang gamitin ang WPA2 upang protektahan ang iyong wireless network. Ito ang pinakasecure na protocol ng seguridad na magagamit at sinusuportahan ng karamihan sa mga modernong wireless na device.

Característica | WEP | WPA | WPA2 |

Pag-encrypt | RC4 | TKIP o AES | AES |

Haba ng susi | 64, 128 o 256 bits | 80 o 128 bit | 128 o 256 bit |

Katiwasayan | Hindi ligtas | Mas secure kaysa sa WEP | Mas secure kaysa sa WPA |

Pagkakatugma | Malawak | Malawak | Malawak |

Kahirapan sa pag-configure | Madali | Madali | Madali |

mga kinakailangan sa bandwidth | Altos | Media | Media |

Pag-aaral ng materyal para sa MTCNA Certification Course, na-update sa RouterOS v7

Pag-aaral ng materyal para sa MTCNA Certification Course, na-update sa RouterOS v7

Av. Juan T. Marengo at J. Orrantia

Professional Center Building, Office 507

Guayaquil. Ecuador

CP 090505

sa aming lingguhang mga newsletter

Copyright © 2024 abcxperts.com – All Rights Reserved

40% na diskwento sa MikroTik na mga libro at mga book pack - Discount Code: AN24-LIB Itapon

Samantalahin ang Three Kings Day discount code!

Samantalahin ang discount code ng Bisperas ng Bagong Taon!

Samantalahin ang discount code para sa Pasko!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Cyber Week!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Black Friday!!!

**Ang mga code ay inilapat sa shopping cart

Samantalahin ang mga discount code para sa Halloween.

Inilapat ang mga code sa shopping cart

11% discount sa lahat ng MikroTik OnLine courses

11%

30% na diskwento sa lahat ng kurso sa Academy

30%

25% na diskwento sa lahat ng MikroTik Books at Book Packs

25%