RouterOS v7 Advanced Security Book

Pag-aaral ng materyal para sa MTCSE Certification Course, na-update sa RouterOS v7

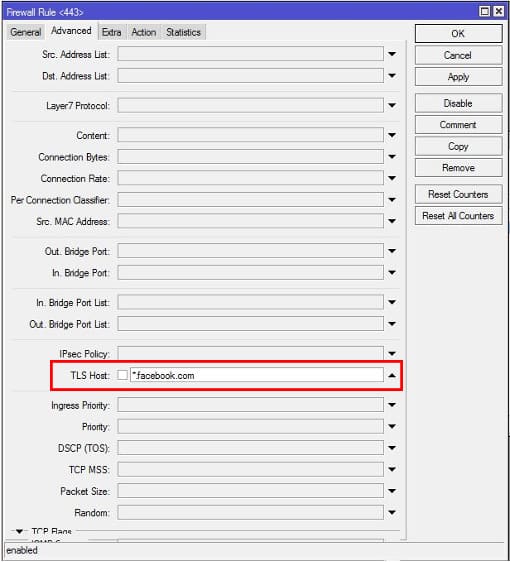

La tls-host na opsyon sa MikroTik RouterOS ay isang feature ng firewall na nagbibigay-daan sa trapiko ng TLS na ma-filter batay sa domain name ng server kung saan ito nakadirekta.

Maaari itong maging kapaki-pakinabang para sa pagharang ng access sa mga nakakahamak o hindi gustong mga website, o para sa pagkontrol sa daloy ng trapiko sa iyong network.

Sa dulo ng artikulo ay makikita mo ang isang maliit pagsusulit papayagan ka nito suriin ang kaalamang natamo sa pagbasang ito

Gayunpaman, mahalagang tandaan na ang paggamit ng tls-host ay may ilang mga limitasyon at pag-iingat:

Ang opsyon ng tls-host ay maaaring maging isang kapaki-pakinabang na tool para sa pag-filter ng trapiko ng TLS sa MikroTik RouterOS, ngunit mahalagang gamitin ito nang may pag-iingat at magkaroon ng kamalayan sa mga limitasyon nito.

Isaalang-alang ang mga alternatibo at sundin ang naaangkop na mga kasanayan sa seguridad upang epektibong maprotektahan ang iyong network.

Karamihan sa mga website ay gumagamit na ngayon ng https at ang pagharang sa mga website ng https ay mas mahirap sa MikroTik RouterOS na bersyon na mas mababa sa 6.41. Ngunit simula sa RouterOS v6.41, ipinakilala ng MikroTik Firewall ang isang bagong ari-arian na tinatawag TLS Hos t na kayang tumugma sa mga website ng https nang napakadali.

Samakatuwid, ang pagharang sa mga website ng https tulad ng Facebook, YouTube, atbp. Madali itong magawa sa MikroTik Router kung ang bersyon ng RouterOS ay mas mataas sa 6.41.

Maaari mong gamitin ang "tls-host" sa mga panuntunan sa firewall upang i-filter ang trapiko batay sa mga hostname sa halip na mga IP address. Maaari itong maging kapaki-pakinabang kung ang mga IP address ng mga server na iyong nakikipag-usap ay madaling magbago at mas gusto mong gumamit ng mga hostname na nananatiling pare-pareho.

/ip firewall filter magdagdag ng chain=forward dst-port=443 protocol=tcp tls-host=example.com action=accept

Sa halimbawang ito, papayagan ng panuntunan ang palabas na TLS na trapiko sa port 443 na nakalaan para sa "example.com."

Sa pamamagitan ng paggamit sa opsyong "tls-host", maaari mong gawing mas madali ang pamamahala ng mga SSL/TLS certificate sa iyong network. Kung ang mga sertipiko ay nagbago o na-renew at ang hostname ay nananatiling pareho, hindi mo kakailanganing i-update ang mga panuntunan sa firewall gamit ang mga bagong IP address.

Sa ilang mga kaso, lalo na kapag nakikipag-ugnayan sa mga serbisyong naka-host sa cloud o sa mga service provider na maaaring magbago ng mga nakatalagang IP address, ang paggamit ng "tls-host" ay nagbibigay ng abstraction layer na nagpapababa ng pag-asa sa mga nakapirming IP address.

/ip firewall filter magdagdag ng chain=forward dst-port=8443 protocol=tcp tls-host=cloud-service.com action=accept

Dito, ang papalabas na trapiko ng TLS sa port 8443 ay nakalaan para sa "cloud-service.com” ay papayagan anuman ang kasalukuyang IP address ng serbisyo.

Mahalagang tandaan na para maging epektibo ang opsyong "tls-host", dapat suportahan ng malayong serbisyo ang paggamit ng mga pangalan ng host sa halip na mga IP address. Hindi lahat ng serbisyo o application ay nagbibigay-daan sa kakayahang umangkop na ito, kaya mahalagang suriin ang dokumentasyon para sa partikular na serbisyo na iyong ginagamit.

/ip firewall filter magdagdag ng chain=forward dst-port=443 protocol=tcp tls-host=*.facebook.com action=drop

Pag-aaral ng materyal para sa MTCSE Certification Course, na-update sa RouterOS v7

Av. Juan T. Marengo at J. Orrantia

Professional Center Building, Office 507

Guayaquil. Ecuador

CP 090505

sa aming lingguhang mga newsletter

Copyright © 2024 abcxperts.com – All Rights Reserved

40% na diskwento sa MikroTik na mga libro at mga book pack - Discount Code: AN24-LIB Itapon

Samantalahin ang Three Kings Day discount code!

Samantalahin ang discount code ng Bisperas ng Bagong Taon!

Samantalahin ang discount code para sa Pasko!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Cyber Week!!!

lahat ng MikroTik OnLine courses

lahat ng kurso sa Academy

lahat ng MikroTik Books at Book Packs

Samantalahin ang mga discount code para sa Black Friday!!!

**Ang mga code ay inilapat sa shopping cart

Samantalahin ang mga discount code para sa Halloween.

Inilapat ang mga code sa shopping cart

11% discount sa lahat ng MikroTik OnLine courses

11%

30% na diskwento sa lahat ng kurso sa Academy

30%

25% na diskwento sa lahat ng MikroTik Books at Book Packs

25%