MikroTik, RouterOS v6 ile IPv7 kitabı

RouterOS v6'ye güncellenen MTCIPv7E Sertifikasyon Kursu için çalışma materyali

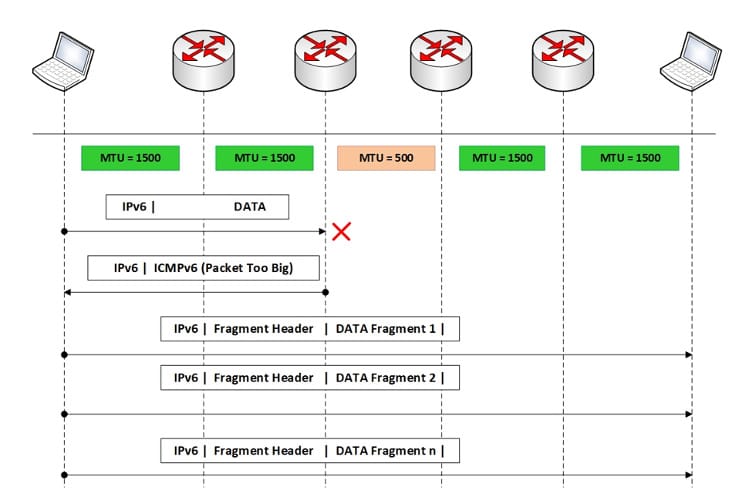

IPv6'daki parçalanma uzantısı başlığı, bir paket teslimat yolu üzerindeki bir bağlantının maksimum iletim boyutunu (MTU) aştığında kullanılır. Parçalanma, orijinal paketi MTU'yu aşmadan bağlantı üzerinden iletilebilecek daha küçük parçalara böler.

Makalenin sonunda küçük bir şey bulacaksınız test bu sana izin verecek belirlemek bu okumada edinilen bilgi

Bir IPv6 paketi parçalandığında, parçalanma başlığı oluşturulan her parçanın başına eklenir. Parçalar ağ üzerinden ayrı ayrı iletilir ve ardından hedef düğümde yeniden birleştirilir.

IPv6'daki parçalanmanın IPv4'teki kadar yaygın olmadığını belirtmek önemlidir. IPv6'da mümkün olduğunca parçalanma içermeyen yönlendirme tercih edilir. Bu, yol boyunca bulunan düğümlerin ve yönlendiricilerin, tam MTU boyutunda paketleri işleyecek ve bunları parçalamayacak şekilde yapılandırılması gerektiği anlamına gelir.

Bir paket bir bağlantıdaki MTU'yu aşarsa, kaynak düğüm alternatif bir yol keşfetmeye çalışmalı veya parçalanmayı önlemek için MTU keşif tekniklerini kullanmalıdır.

Parçalanmanın en önemli yönleri arasında aşağıdakileri detaylandırabiliriz:

IPv6'da parçalama genellikle giden bağlantının MTU'sunu aşan bir paket oluşturulduğunda kaynak düğümde gerçekleştirilir. Kaynak düğüm, paketi daha küçük parçalara böler ve her bir parçaya parçalanma uzantısı başlığını ekler.

Her parçanın, Parça Uzaklığı ve Daha Fazla Parça bayrağı gibi bilgileri içeren kendi parçalanma başlığı vardır.

Yönlendiricilerin aktarım sırasında paketleri parçalayabildiği IPv4'ün aksine, IPv6'da yönlendiricilerin paketleri parçalamasına izin verilmez. Bu, "parçalanmadan arındırılmış yönlendirme" olarak bilinir. Yönlendiriciler, bağlantının MTU'sunu aşan IPv6 paketlerini parçalamak yerine basitçe bırakır. Bu, yönlendiricilerdeki işlem yükünü azaltır ve ağ verimliliğini artırır.

Parçaların yeniden birleştirilmesi hedef düğümde gerçekleştirilir. Hedef düğüm, ilgili parçaları toplamak ve orijinal paketi yeniden birleştirmek için paket kimliğini ve Parça Uzaklığı alanını kullanır. Daha Fazla Parça bayrağı, son parçanın ne zaman alındığını ve yeniden birleştirmenin ne zaman tamamlanabileceğini belirlemek için kullanılır.

Bir IPv6 paketinin farklı MTU'lara sahip bağlantılar üzerinden geçmesi gerekiyorsa zincir parçalanması meydana gelebilir. Bu durumda kaynak düğüm, orijinal paketi yol boyunca her bağlantının MTU'suna uyan parçalara böler. Yönlendiriciler daha sonra ek parçalama yapmadan yalnızca parçaları iletecektir.

IPv6 ayrıca "Jumbo Yük Seçeneği" adı verilen bir parçalama seçeneğini de içerir. Bu seçenek çoğu bağlantının MTU'sunun izin verdiği maksimum boyutu aşan paketleri göndermek için kullanılır. Jumbo veri yükü seçeneği, boyutu 4 GB'a kadar olan paketlerin parçalanmasına ve yeniden birleştirilmesine olanak tanır.

IPv6'daki parçalanma hizmet kalitesini etkileyebilir. Bir paket parçalanırken orijinal pakette bulunan hizmet bilgilerinin kalitesi kaybolabilir. Bu, hedef düğümde yeniden birleştirme sırasında parçaların performansında ve önceliklendirilmesinde bozulmaya neden olabilir.

IPv6'da parçalanmayı önlemek için Path MTU Discovery mekanizması kullanılır. PMTUD, kaynak düğümlerin bulunan en düşük MTU'yu kullanarak paket boyutlarını dağıtım yolu boyunca ayarlamasına olanak tanır. Bu, parçalanmayı önler ve paket kaybı olmadan verimli iletim sağlar.

IPv6'daki parçalanma, ağda bazı sınırlamalara ve sorunlara neden olabilir:

IPv6'da parçalanma mümkün olmasına rağmen mümkün olduğunca bundan kaçınılması tavsiye edilir. Parçalanmayan yönlendirme ve MTU keşfinin doğru kullanımı, ağdaki optimum performansın sağlanması ve karmaşıklığın en aza indirilmesi açısından kritik öneme sahiptir.

Kimlik Doğrulama uzantısı başlığı, IPv6 paketlerinin kimlik doğrulaması ve bütünlüğünün doğrulanması için bir mekanizma sağlar. Bu başlık, IPv6 uzantı başlığından sonra ve yük başlığından önce yerleştirilir. Temel amacı, iletim sırasında paketin kaynağının ve/veya içeriğinin değiştirilmemesini sağlamaktır.

Kimlik Doğrulama uzantısı başlığına sahip IPv6'daki kimlik doğrulama işlemi, paketin kaynağının, paylaşılan bir gizli anahtar veya asimetrik anahtar kullanarak bir dijital imza veya mesaj kimlik doğrulama kodu oluşturmasını içerir. Paketin alıcısı aynı anahtarı kullanarak paketin gerçekliğini ve bütünlüğünü doğrulayabilir.

Kimlik Doğrulama uzantısı başlığı, yüksek düzeyde güvenlik ve kimlik doğrulama gerektiren farklı senaryolarda ve uygulamalarda kullanılabilir. Aşağıda bu başlığın kullanılabileceği bazı durumlar verilmiştir:

Daha da önemlisi, Kimlik Doğrulama uzantısı başlığının kullanılması, uygun bir anahtar yönetim mekanizması ve güvenlik altyapısı gerektirir. Ayrıca hem kaynağın hem de alıcının gerekli kimlik doğrulama işlemlerini yapabilmesi ve ilgili gizli veya genel anahtarı paylaşabilmesi gerekir.

Uzantı başlığı Kapsülleme Güvenlik Yükü (ESP) IPv6 paketlerine gizlilik, bütünlük ve kimlik doğrulama gibi güvenlik hizmetleri sağlamak için kullanılır. ESP başlığı, IPv6 uzantı başlığından sonra ve paket yükünün önüne yerleştirilir. Temel amacı, paket verilerini iletim sırasında izinsiz erişime ve kurcalamaya karşı korumaktır.

ESP uzantı başlığı, kaynak ve hedef sistemlerin, iletişimi korumak için kullanılan şifreleme algoritmaları ve güvenlik parametreleri üzerinde anlaşmasını sağlar. Sistemler, simetrik veya asimetrik şifreleme kullanmayı kabul edebilir ve ayrıca kriptografik karma işlevlerini kullanarak mesajların kimliğini doğrulayabilir.

ESP uzantı başlığını kullanmak, hassas iletişimleri güvence altına almanıza, veri gizliliğini korumanıza ve gizli dinleme ve kurcalama saldırılarını önlemenize olanak tanır. Ancak uygulanması, şifreleme ve kimlik doğrulama anahtarlarının oluşturulması ve yönetilmesi de dahil olmak üzere uygun yapılandırma ve yönetim gerektirir.

Bu başlık aşağıdaki özelliklere sahiptir:

RouterOS v6'ye güncellenen MTCIPv7E Sertifikasyon Kursu için çalışma materyali

Av. Juan T. Marengo ve J. Orrantia

Profesyonel Merkez Binası, Ofis 507

Guayaquil. Ekvador

CP 090505

haftalık bültenlerimize

Telif Hakkı © 2024 abcxperts.com – Tüm Hakları Saklıdır

% 40 indirim MikroTik kitaplarında ve kitap paketlerinde - İndirim Kodu: AN24-LIB ıskarta

Üç Kral Günü indirim kodundan yararlanın!

Yılbaşı indirim kodundan yararlanın!

Yılbaşına özel indirim kodundan yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Siber Haftaya özel indirim kodlarından yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Black Friday'e özel indirim kodlarından yararlanın!!!

**Kodlar alışveriş sepetinde uygulanır

Cadılar Bayramı için indirim kodlarından yararlanın.

Kodlar alışveriş sepetinde uygulanır

Tüm MikroTik OnLine kurslarında %11 indirim

11%

Tüm Akademi kurslarında %30 indirim

30%

Tüm MikroTik Kitap ve Kitap Paketlerinde %25 indirim

25%