Gelişmiş Trafik Kontrol Kitabı, RouterOS v7

RouterOS v7'ye güncellenen MTCTCE Sertifikasyon Kursu için çalışma materyali

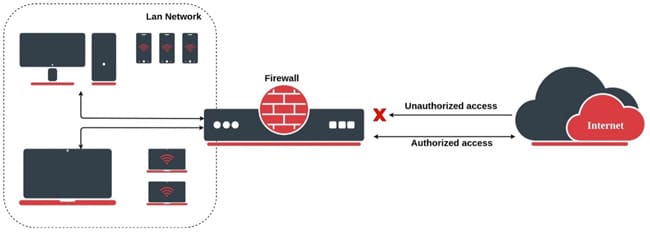

MikroTik, hem Durum bilgisi olan kuralları hem de Durum bilgisi olmayan kuralları içeren güvenlik duvarı işlevselliği sağlar. Güvenlik duvarı, durum bilgisi olan (bağlantı izleme aracılığıyla) ve durum bilgisi olmayan paket filtrelemeyi uygular ve bu nedenle yönlendiriciye, yönlendiriciden ve yönlendiriciden veri akışını yönetmek için kullanılan güvenlik işlevlerini sağlar.

Ağ Adresi Çevirisi (NAT) ile birlikte, doğrudan bağlı ağlara ve yönlendiricinin kendisine yetkisiz erişimi engelleyen bir araç ve giden trafik için bir filtre görevi görür.

Makalenin sonunda küçük bir şey bulacaksınız test bu sana izin verecek belirlemek bu okumada edinilen bilgi

Bu kurallar bağlantıların durumunu takip eder; bu, güvenlik duvarının her bağlantının durumunu takip ettiği ve bağlantı durumuna göre trafiğe izin verdiği anlamına gelir. Bu, ağ içinden başlatılan bağlantılarda yanıt trafiğine izin vermek için kullanışlıdır.

Bu, bağlantının bağlamına bağlı olarak hangi paketlere izin verileceği veya hangi paketlerin engelleneceği konusunda daha bilinçli kararlar vermelerine olanak tanır. Örneğin, durum bilgisi olan bir güvenlik duvarı, istek paketinin kendisi güvenlik duvarı kurallarına açıkça dahil edilmemiş olsa bile, bir yanıt paketinin önceden izin verilen bir istek paketinden geçmesine izin verecektir.

Durum bilgisi, yetkisiz erişim girişimlerini etkili bir şekilde önleyebildiği ve kimlik avı saldırılarına karşı koruyabildiği için gelişmiş güvenlik avantajları sunar.

Ayrıca, hangi uygulamaların ve protokollerin güvenlik duvarı aracılığıyla iletişim kurabileceğini kontrol etmenize olanak tanıyan daha iyi uygulama düzeyinde filtreleme yetenekleri de sağlarlar.

Bu kurallar bağlantıların durumunu takip etmez ve her pakete bağımsız olarak uygulanır. Her paket, önceki bağlantılara bakılmaksızın, kural tarafından belirlenen kriterlere göre filtrelenir.

Öte yandan durum bilgisi olmayanlar, bir durum tablosu tutmaz ve tek tek paketleri yalnızca kaynak ve hedef adreslerine, bağlantı noktalarına ve protokol başlıklarına göre denetler.

Paket filtreleri olarak çalışırlar ve yalnızca her paketin içerdiği bilgilere dayanarak kararlar alırlar.

Característica | durum bilgisi olan güvenlik duvarı | Durum Bilgisiz Güvenlik Duvarı |

Bağlantı takibi

| Si | Yok hayır |

güvenlik

| Gelişmiş | Temel |

Uygulama düzeyinde filtreleme

| Tanecikli | Sınırlı |

performans

| Daha düşük | Daha yüksek |

Kaynak tüketimi

| Daha yüksek | Daha düşük |

uygunluk

| Kurumsal ağlar, hassas uygulamalar | Ev ağları, yüksek bant genişliğine sahip ortamlar |

MikroTik RouterOS'ta durum bilgisi olmayan güvenlik duvarı kuralları, bağlantıların durumu dikkate alınmadan oluşturulur, yani önceki bağlantılardan bağımsız olarak uygulanır. Belirli senaryolarda yararlı olabilecek durum bilgisi olmayan kurallara bazı örnekler:

/ip güvenlik duvarı filtresi zincir ekle=ilet src adresi=192.168.1.100 eylem=kabul et

Bu kural, yönlendirme zincirinde 192.168.1.100 IP adresinden gelen trafiğe izin verir.

/ip güvenlik duvarı filtresi zincir ekle=ilet src adresi=192.168.2.0/24 eylem=kabul et

Bu kural, yönlendirme zincirinde 192.168.2.0/24 alt ağından gelen trafiğe izin verir.

/ip güvenlik duvarı filtresi zincir ekle=ileri dst adresi=203.0.113.10 eylem=bırak

Bu kural, yönlendirme zincirinde 203.0.113.10 IP adresine giden tüm trafiği engeller.

Bunlar sadece örnektir ve kuralları özel ihtiyaçlarınıza ve ağ topolojinize göre uyarlamanız gerekir. Ayrıca, bu kuralların durum bilgisi olmayan kurallar olduğunu, dolayısıyla önceki bağlantıların durumunu dikkate almadıklarını unutmayın.

MikroTik RouterOS'ta durum bilgisi olan güvenlik duvarı kuralları, bağlantı durumuna odaklanır; bu, bağlantı durumuna göre trafiğe izin verdikleri veya trafiği engelledikleri anlamına gelir. Aşağıda durum bilgisi kurallarına ilişkin bazı örnekler verilmiştir:

/ip güvenlik duvarı filtresi zincir ekle=ileri bağlantı durumu=kuruldu, ilgili eylem=kabul et

Bu kural, yönlendirme zincirinde kurulu veya ilgili bir bağlantının parçası olan trafiğe izin verir.

/ip güvenlik duvarı filtresi zincir ekle=ileri arayüz=ether1 bağlantı durumu=yeni protokol=tcp dst-port=80 eylem=kabul et

Bu kural, yönlendirme zincirindeki ether80 arayüzü aracılığıyla dışarıdan 1 numaralı bağlantı noktasına yönlendirilen TCP trafiğine izin verir.

/ip güvenlik duvarı filtresi zincir ekle=giriş bağlantı durumu=yeni eylem=bırak

Bu kural, gelen zincirde kurulu bir bağlantının parçası olmayan tüm gelen trafiği engeller.

/ip güvenlik duvarı filtresi zincir ekle=giriş bağlantı durumu=yeni protokol=icmp eylemi=kabul et

Bu kural, gelen zincirdeki ping istekleri için gelen ICMP trafiğine izin verir.

/ip güvenlik duvarı filtresi zincir ekle=input in-interface=ether1 bağlantı durumu=yeni dst-port=22 eylem=bırak

Bu kural, giriş zincirindeki ether22 arayüzü aracılığıyla dışarıdan 1 numaralı bağlantı noktasına (SSH) gelen trafiği engeller.

Bunlar yalnızca örnektir ve kuralları, özel gereksinimlerinize ve ağ yapılandırmanıza göre ayarlamanız gerekir. Durum bilgisi olan kurallar, gerekli trafiğe izin vermek ve istenmeyen trafiği engelleyerek güvenliği sürdürmek için gereklidir.

RouterOS v7'ye güncellenen MTCTCE Sertifikasyon Kursu için çalışma materyali

Av. Juan T. Marengo ve J. Orrantia

Profesyonel Merkez Binası, Ofis 507

Guayaquil. Ekvador

CP 090505

haftalık bültenlerimize

Telif Hakkı © 2024 abcxperts.com – Tüm Hakları Saklıdır

% 40 indirim MikroTik kitaplarında ve kitap paketlerinde - İndirim Kodu: AN24-LIB ıskarta

Üç Kral Günü indirim kodundan yararlanın!

Yılbaşı indirim kodundan yararlanın!

Yılbaşına özel indirim kodundan yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Siber Haftaya özel indirim kodlarından yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Black Friday'e özel indirim kodlarından yararlanın!!!

**Kodlar alışveriş sepetinde uygulanır

Cadılar Bayramı için indirim kodlarından yararlanın.

Kodlar alışveriş sepetinde uygulanır

Tüm MikroTik OnLine kurslarında %11 indirim

11%

Tüm Akademi kurslarında %30 indirim

30%

Tüm MikroTik Kitap ve Kitap Paketlerinde %25 indirim

25%