RouterOS v7 Gelişmiş Güvenlik Kitabı

RouterOS v7'ye güncellenen MTCSE Sertifikasyon Kursu için çalışma materyali

El İnternet Kontrol Mesajı Protokolü (ICMP) bir ağdaki cihazlar arasında kontrol ve hata mesajları göndermek için kullanılan bir ağ katmanı protokolüdür.

ICMP, İnternet'in işleyişi için önemli bir protokoldür ve aşağıdakiler de dahil olmak üzere çeşitli amaçlar için kullanılır:

Makalenin sonunda küçük bir şey bulacaksınız test bu sana izin verecek belirlemek bu okumada edinilen bilgi

ICMP, veri aktarımındaki hataları tespit etmek için kullanılır. Örneğin, bir IP paketi kaybolursa veya bozulursa gönderen, alıcıyı hata konusunda bilgilendirmek için bir ICMP mesajı gönderebilir.

ICMP, ağ sorunlarını teşhis etmek için kullanılır. Örneğin, uzak bir cihaza ICMP mesajı gönderip mesajın mevcut olup olmadığını kontrol etmek için "ping" komutunu kullanabilirsiniz.

ICMP ağ yönetimi için kullanılır. Örneğin durum bildirimleri göndermek veya ağ cihazlarını yapılandırmak için kullanılabilir.

ICMP, IP protokolünü temel alır ve IP ile aynı başlıkları kullanır. ICMP başlığında ICMP mesajının türünü tanımlayan bir tür alanı bulunur.

Her biri farklı bir amaca hizmet eden birçok farklı türde ICMP mesajı vardır. En yaygın ICMP mesaj türlerinden bazıları şunlardır:

Bu mesajlar uzak bir cihazın kullanılabilirliğini doğrulamak için kullanılır.

Bu mesajlar göndericiye IP paketinin hedefe teslim edilemediğini bildirmek için kullanılır.

Bu mesajlar, göndericiye bir IP paketinin hedefine ulaşmasının çok uzun sürdüğü konusunda bilgi vermek için kullanılır.

ICMP, İnternet'in işleyişi için önemli bir protokoldür. ICMP kavramını anlayarak ağınızın güvenli ve işlevsel kalmasına yardımcı olabilirsiniz.

MikroTik RouterOS güvenlik duvarında bir ICMP filtresinin bulunması, aşağıdakiler de dahil olmak üzere çeşitli nedenlerden dolayı önemlidir:

MikroTik RouterOS'taki bir ICMP filtresinin ağınızı korumanıza nasıl yardımcı olabileceğine dair bazı spesifik örnekler:

ICMP filtresini meşru trafiği engellemeyecek şekilde uygun şekilde yapılandırmak önemlidir. Özel ihtiyaçlarınızı ve ağınızın maruz kaldığı güvenlik risklerini göz önünde bulundurmalısınız.

RouterOS'lu MikroTik yönlendiricilerde, ping ayarları ve diğer ilgili işlevler dahil olmak üzere ICMP (İnternet Kontrol Mesajı Protokolü) ile ilgili ayarları yönetebilirsiniz.

ICMPv4 Mesajı | Cihazdan Kaynak | Cihaz Aracılığıyla | Cihaza Yönelik |

ICMPv4-erişim-net | Oran Sınırı | Oran Sınırı | Oran Sınırı |

ICMPv4-erişimi kaldırma ana bilgisayarı | Oran Sınırı | Oran Sınırı | Oran Sınırı |

ICMPv4-erişim-protokolü | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4 erişim bağlantı noktası | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-unreach-frag-gerekli | Gönder | Izin | Oran Sınırı |

ICMPv4-unreach-src-route | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-unreach-net-bilinmiyor (Kısım) | Reddet | Reddet | Reddet |

ICMPv4-unreach-ana bilgisayar-bilinmiyor | Oran Sınırı | Reddet | aldırmamak |

ICMPv4-unreach-ana bilgisayardan yalıtılmış (Depr) | Reddet | Reddet | Reddet |

ICMPv4-erişim-ağları | Oran Sınırı | Reddet | Hız Limiti |

ICMPv4-ana bilgisayarlara erişilemiyor | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-erişimi kaldırma-yönetici | Oran Sınırı | Oran Sınırı | Oran Sınırı |

ICMPv4-erişim-öncesi-ihlali | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-erişim-öncesi-kesme | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-söndürme | Reddet | Reddet | Reddet |

ICMPv4-yönlendirme ağı | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4 yönlendirme ana bilgisayarı | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-net-yönlendirmesi | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-anasisteme-yönlendirme | Oran Sınırı | Izin | Oran Sınırı |

ICMPv4-zamanlı-ttl | Oran Sınırı | Izin | Oran Sınırı |

ICMPv4-zamanlı yeniden değerlendirme | Oran Sınırı | Izin | Oran Sınırı |

ICMPv4 parametre işaretçisi | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4 seçeneği eksik | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-req-yankı mesajı | Oran Sınırı | Izin | Oran Sınırı |

ICMPv4-req-yankı yanıtı | Oran Sınırı | Izin | Oran Sınırı |

ICMPv4-req-yönlendirici-sol | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-req-yönlendirici-adv | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-req-zaman damgası-mesajı | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4-req-zaman damgası-yanıtı | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4 bilgi mesajı (Depr) | Reddet | Reddet | Reddet |

ICMPv4-bilgi yanıtı (Depr) | Reddet | Reddet | Reddet |

ICMPv4 maskesi isteği | Oran Sınırı | Reddet | Oran Sınırı |

ICMPv4 maskesi yanıtı | Oran Sınırı | Reddet | Oran Sınırı |

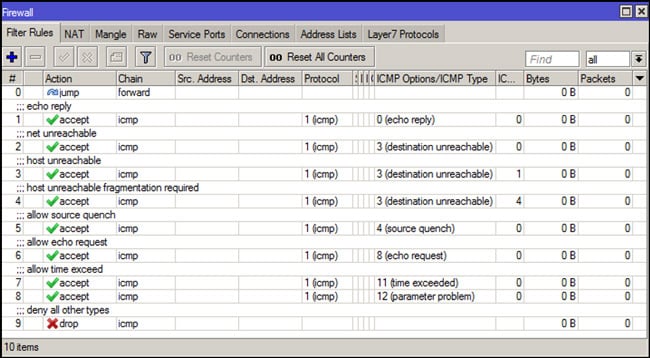

Aşağıdaki ICMP kuralları, genellikle her zaman mevcut olması gereken mesaj türleridir:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Bunlar sadece örnektir ve konfigürasyonu özel ihtiyaçlarınıza ve ağ topolojinize göre uyarlamanız önemlidir.

Ağın tanılama yeteneklerini etkileyebileceğinden ICMP trafiğini sınırlandırırken dikkatli olmayı unutmayın.

Herhangi bir değişikliği üretim ortamına dağıtmadan önce test ortamında test ettiğinizden ve doğruladığınızdan emin olun.

RouterOS v7'ye güncellenen MTCSE Sertifikasyon Kursu için çalışma materyali

Av. Juan T. Marengo ve J. Orrantia

Profesyonel Merkez Binası, Ofis 507

Guayaquil. Ekvador

CP 090505

haftalık bültenlerimize

Telif Hakkı © 2024 abcxperts.com – Tüm Hakları Saklıdır

Üç Kral Günü indirim kodundan yararlanın!

Yılbaşı indirim kodundan yararlanın!

Yılbaşına özel indirim kodundan yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Siber Haftaya özel indirim kodlarından yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Black Friday'e özel indirim kodlarından yararlanın!!!

**Kodlar alışveriş sepetinde uygulanır

Cadılar Bayramı için indirim kodlarından yararlanın.

Kodlar alışveriş sepetinde uygulanır

Tüm MikroTik OnLine kurslarında %11 indirim

11%

Tüm Akademi kurslarında %30 indirim

30%

Tüm MikroTik Kitap ve Kitap Paketlerinde %25 indirim

25%