(Sách) Kết nối mạng với MikroTik RouterOS: Cách tiếp cận thực tế để hiểu và triển khai RouterOS

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Trong MikroTik RouterOS, “Chế độ thiết bị” được trình bày dưới dạng tính năng chính đặt ra các giới hạn cụ thể trên thiết bị hoặc hạn chế quyền truy cập vào các tùy chọn cấu hình cụ thể.

Ở cuối bài viết, bạn sẽ tìm thấy một phần nhỏ thử nghiệm điều đó sẽ cho phép bạn đánh giá kiến thức thu được trong bài đọc này

Bài viết này sẽ tìm hiểu chi tiết những gì “Chế độ thiết bị“, các chế độ có sẵn và cách chức năng này góp phần bảo mật và tùy chỉnh trên các thiết bị MikroTik.

MikroTik RouterOS cung cấp hai chế độ chính: “doanh nghiệp"Và"nhà".

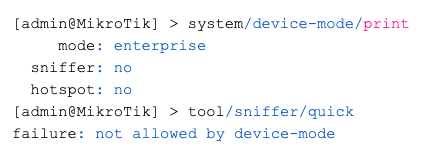

Theo mặc định, tất cả các thiết bị đều sử dụng Chế độ “doanh nghiệp”, cho phép tất cả các chức năng, ngoại trừ "container".

El "chế độ ở nhà vô hiệu hóa các tính năng như bộ lập lịch, vớ, tìm nạp, kiểm tra băng thông, tạo lưu lượng truy cập, sniffer, romon, proxy, điểm phát sóng, email, zerotier và vùng chứa.

[admin@MikroTik] > hệ thống/chế độ thiết bị/chế độ in: doanh nghiệp

Người dùng có thể thay đổi “Chế độ thiết bị“, nhưng truy cập từ xa là không đủ để thực hiện hành động này.

Sau khi thay đổi chế độ, phải xác nhận bằng cách nhấn nút trên thiết bị hoặc thực hiện “đặt lại nguội” (ngắt nguồn).

[admin@MikroTik] > hệ thống/chế độ thiết bị/chế độ cập nhật=home

cập nhật: vui lòng kích hoạt bằng cách tắt nguồn hoặc nhấn nút đặt lại hoặc chế độ

trong 5 phút 00 giây

-- [Q thoát|D đổ|Cz tạm dừng]

Nếu việc tắt máy hoặc nhấn nút không được thực hiện trong thời gian đã chỉ định thì việc thay đổi chế độ sẽ bị hủy. Nếu các lệnh cập nhật được thực thi song song thì cả hai lệnh sẽ bị hủy.

Các thuộc tính có sẵn bao gồm các tùy chọn như “container”, “fetch”, “scheduler”, “traffic-gen”, “ipsec”, “pptp”, trong số các thuộc tính khác.

Thuộc tính “thời gian chờ kích hoạt” đặt thời gian để kích hoạt nút đặt lại hoặc tắt thiết bị.

Bạn cũng có thể bật hoặc tắt trạng thái “được gắn cờ” cho biết có thể có sự xâm nhập.

[admin@MikroTik] > hệ thống/chế độ thiết bị/in

chế độ: doanh nghiệp

được gắn cờ: có

Người đánh hơi: Không.

điểm nóng: không

Những thay đổi cụ thể có thể được thực hiện cho từng tính năng được điều khiển bởi chế độ thiết bị. Ví dụ: thay đổi chế độ “home” và bật email:

[admin@MikroTik] > hệ thống/chế độ thiết bị/chế độ cập nhật=email nhà=có

RouterOS quét cấu hình khi khởi động để phát hiện sự xâm nhập. Nếu phát hiện thấy cấu hình đáng ngờ, cấu hình đó sẽ bị vô hiệu hóa và được đặt ở trạng thái “được gắn cờ”.

Điều này đặt ra những hạn chế và không được phép thực hiện một số hành động nhất định, chẳng hạn như kiểm tra băng thông hoặc tạo lưu lượng truy cập.

[admin@MikroTik] > hệ thống/chế độ thiết bị/in

chế độ: doanh nghiệp

được gắn cờ: có

Người đánh hơi: Không.

điểm nóng: không

Để thoát khỏi trạng thái “được gắn cờ”, hãy sử dụng lệnh “/system/device-mode/update flaggged=no”. Điều quan trọng là phải kiểm tra cấu hình trước khi thoát khỏi trạng thái được gắn cờ để đảm bảo tính toàn vẹn của hệ thống.

“Chế độ thiết bị” trong MikroTik RouterOS cung cấp thêm một lớp bảo mật và tùy chỉnh, cho phép quản trị viên mạng đặt ra các giới hạn cụ thể và phát hiện các hành vi xâm nhập.

Bằng cách hiểu cách thức hoạt động và cách áp dụng các cài đặt cụ thể, người dùng có thể tăng cường bảo mật cho thiết bị MikroTik của mình và duy trì khả năng kiểm soát tốt hơn đối với các tính năng được bật.

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Av. Juan T. Marengo và J. Orrantia

Tòa nhà Trung tâm Chuyên nghiệp, Văn phòng 507

Guayaquil. Ecuador

CP 090505

tới bản tin hàng tuần của chúng tôi

Bản quyền © 2024 abcxperts.com – Bảo lưu mọi quyền

Giảm giá 40 trên sách và gói sách MikroTik - Mã giảm giá: AN24-LIB Vứt bỏ

Tận dụng mã giảm giá Ngày Ba Vua!

Tận dụng mã giảm giá đêm giao thừa!

Tận dụng mã giảm giá cho Giáng sinh!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Tuần lễ điện tử!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Thứ Sáu Đen !!!

**Mã được áp dụng trong giỏ hàng

Tận dụng mã giảm giá cho Halloween.

Mã được áp dụng trong giỏ hàng

Giảm giá 11% cho tất cả các khóa học MikroTik OnLine

11%

Giảm 30% cho tất cả các khóa học tại Học viện

30%

Giảm giá 25% cho tất cả Sách và Gói sách MikroTik

25%