(Sách) Kết nối mạng với MikroTik RouterOS: Cách tiếp cận thực tế để hiểu và triển khai RouterOS

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Trong mạng máy tính, khả năng hiển thị là chìa khóa để hiểu và tối ưu hóa hiệu suất. Một công cụ thiết yếu để đạt được khả năng hiển thị này là Port Mirroring, còn được gọi là SPAN (Bộ phân tích cổng chuyển đổi) hoặc RSPAN (Bộ phân tích cổng chuyển đổi từ xa).

Công nghệ này đóng vai trò quan trọng trong việc giám sát và phân tích lưu lượng mạng, cung cấp cái nhìn chi tiết về hoạt động mạng.

Ở cuối bài viết, bạn sẽ tìm thấy một phần nhỏ thử nghiệm điều đó sẽ cho phép bạn đánh giá kiến thức thu được trong bài đọc này

Phản chiếu cổng là gì?

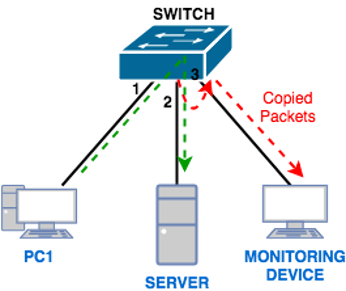

El Mirroring cổng là một kỹ thuật cho phép lưu lượng truy cập mạng được sao chép có chọn lọc từ một cổng hoặc nhiều cổng trên một switch và gửi đến một cổng khác để phân tích. Điều này giúp dễ dàng giám sát lưu lượng mà không ảnh hưởng đến hiệu suất mạng.

Cổng đích mà lưu lượng được nhân đôi được gửi tới thường được kết nối với thiết bị phân tích, chẳng hạn như máy phân tích giao thức hoặc hệ thống quản lý mạng (NMS).

Trên switch, bạn chọn các cổng có lưu lượng truy cập mà bạn muốn theo dõi. Các cổng này được gọi là cổng nguồn.

Một cổng đích được chỉ định để gửi lưu lượng truy cập trùng lặp. Cổng này được kết nối với thiết bị phân tích.

Switch sao chép lưu lượng từ cổng nguồn và gửi đến cổng đích. Điều này cho phép lưu lượng truy cập diễn ra bình thường trên các cổng nguồn trong khi được quét song song trên cổng đích.

Giúp dễ dàng xác định và giải quyết các sự cố mạng bằng cách cung cấp khả năng hiển thị lưu lượng truy cập chi tiết.

Cho phép giám sát liên tục để phát hiện các hoạt động đáng ngờ hoặc các mối đe dọa bảo mật.

Giúp hiểu hành vi mạng, cho phép điều chỉnh để cải thiện hiệu suất.

Cho phép phân tích chi tiết các giao thức và ứng dụng để đưa ra quyết định sáng suốt.

Port Mirroring có thể đặt thêm tải lên switch và mạng, vì vậy việc quản lý tài nguyên một cách hiệu quả là rất quan trọng.

Việc cấu hình đúng cổng nguồn và cổng đích là điều cần thiết để đảm bảo tính hiệu quả của Port Mirroring.

Vì Port Mirroring có thể làm lộ dữ liệu nhạy cảm nên điều quan trọng là phải thực hiện các biện pháp bảo mật để bảo vệ quyền riêng tư của thông tin.

Wireshark là một công cụ nguồn mở cho phép bạn nắm bắt và phân tích lưu lượng mạng. Nó được sử dụng rộng rãi để phân tích giao thức và xử lý sự cố.

Phần mềm này cung cấp khả năng giám sát mạng toàn diện và hỗ trợ tính năng Port Mirroring. Cung cấp khả năng phân tích lưu lượng truy cập nâng cao.

PRTG là giải pháp tất cả trong một cho phép giám sát mạng. Bạn có thể sử dụng dữ liệu phản chiếu cổng để cung cấp báo cáo lưu lượng truy cập chi tiết.

Ntopng là một công cụ giám sát mạng nguồn mở cung cấp các báo cáo thời gian thực về lưu lượng truy cập. Nó có khả năng phân tích lưu lượng truy cập được ghi lại thông qua Port Mirroring.

Tcpdump là một công cụ dòng lệnh để phân tích gói thời gian thực. Nó có thể được sử dụng trực tiếp trên các hệ thống Unix/Linux để kiểm tra lưu lượng truy cập Port Mirroring.

/giao diện chuyển mạch ethernet

đặt switch1 mirror-source=ether2 mirror-target=ether3

Chọn một cổng nguồn phản chiếu duy nhất. Lưu lượng truy cập vào và ra sẽ được gửi đến cổng mục tiêu nhân bản. Lưu ý rằng cổng đích nhân bản phải thuộc cùng một công tắc (xem cổng nào thuộc về công tắc nào trong menu /interface ethernet).

Chọn một cổng đích duy nhất để phản chiếu. Các gói được nhân đôi đến từ nguồn nhân bản.

El Mirroring cổng nổi lên như một công cụ có giá trị cho các quản trị viên mạng và các chuyên gia bảo mật.

Nó cung cấp khả năng hiển thị chưa từng có về lưu lượng mạng, cho phép chẩn đoán sự cố nhanh hơn, ứng phó hiệu quả hơn với các mối đe dọa bảo mật và liên tục tối ưu hóa hiệu suất mạng.

Tuy nhiên, việc triển khai nó phải đi kèm với các biện pháp quản lý tài nguyên và bảo mật tốt để tận dụng tối đa lợi ích của nó mà không ảnh hưởng đến tính toàn vẹn của mạng.

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Tài liệu học Khóa học Chứng chỉ MTCNA, được cập nhật lên RouterOS v7

Av. Juan T. Marengo và J. Orrantia

Tòa nhà Trung tâm Chuyên nghiệp, Văn phòng 507

Guayaquil. Ecuador

CP 090505

tới bản tin hàng tuần của chúng tôi

Bản quyền © 2024 abcxperts.com – Bảo lưu mọi quyền

Tận dụng mã giảm giá Ngày Ba Vua!

Tận dụng mã giảm giá đêm giao thừa!

Tận dụng mã giảm giá cho Giáng sinh!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Tuần lễ điện tử!!!

tất cả các khóa học trực tuyến của MikroTik

tất cả các khóa học của Học viện

tất cả sách và gói sách MikroTik

Tận dụng mã giảm giá cho Thứ Sáu Đen !!!

**Mã được áp dụng trong giỏ hàng

Tận dụng mã giảm giá cho Halloween.

Mã được áp dụng trong giỏ hàng

Giảm giá 11% cho tất cả các khóa học MikroTik OnLine

11%

Giảm 30% cho tất cả các khóa học tại Học viện

30%

Giảm giá 25% cho tất cả Sách và Gói sách MikroTik

25%