(Livre) Mise en réseau avec MikroTik RouterOS : une approche pratique pour comprendre et mettre en œuvre RouterOS

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

L'utilisation de clés partagées pour l'authentification sans fil est une méthode utilisée sur les réseaux Wi-Fi pour vérifier l'identité des appareils essayant de se connecter à un réseau.

Cette méthode repose sur la connaissance partagée d'une clé secrète entre l'appareil demandant la connexion (client) et le point d'accès (AP) ou routeur.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

Voici une explication détaillée du fonctionnement de ce processus :

Avant qu'une authentification puisse avoir lieu, le point d'accès (AP) et les périphériques clients doivent avoir la même clé partagée configurée.

Cette clé est établie par l'administrateur du réseau et doit être saisie manuellement dans les configurations AP et dans chacun des appareils qui souhaitent se connecter au réseau.

Le processus d'authentification par clé partagée suit généralement ces étapes :

Bien que l'authentification à l'aide de clés partagées puisse sembler sécurisée, elle présente plusieurs vulnérabilités :

En raison de ces vulnérabilités, l'utilisation de clés partagées pour l'authentification sans fil a été largement remplacée par des méthodes plus sécurisées, telles que WPA2 (Wi-Fi Protected Access 2) et WPA3, qui utilisent des protocoles d'authentification plus robustes tels que EAP (Extensible Authentication Protocol). ainsi qu'une variété de méthodes de cryptage pour protéger les communications sans fil.

Bien que l’authentification par clé partagée ait été l’une des premières méthodes utilisées dans les réseaux Wi-Fi, ses limites en matière de sécurité ont conduit à l’adoption de technologies d’authentification et de cryptage plus avancées et plus sécurisées.

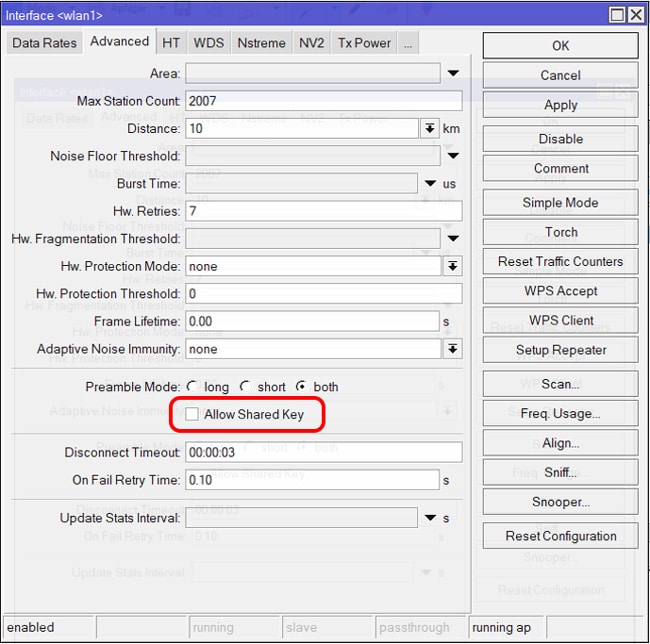

L'option autoriser la clé partagée dans MikroTik RouterOS est un paramètre qui autorise ou interdit l'utilisation de clés partagées pour l'authentification sans fil. Les clés partagées, également connues sous le nom de WEP, sont un type d'ancien cryptage de réseau sans fil considéré comme non sécurisé.

L'option « Autoriser la clé partagée » est pertinente lors de la configuration de la sécurité sans fil sur un point d'accès MikroTik et fait référence à l'autorisation ou non de l'authentification par clé partagée dans le contexte de WEP ou WPA. Cependant, il est recommandé d’utiliser des méthodes de sécurité plus avancées et sécurisées autant que possible.

WEP (accès Wi-Fi protégé) Il s'agit du premier protocole de sécurité Wi-Fi. Il utilise le cryptage RC4, qui est un algorithme de chiffrement de flux relativement faible. Les clés WEP de 64 bits peuvent être déchiffrées en quelques minutes, et les clés de 128 ou 256 bits peuvent être déchiffrées en quelques heures.

WPA (Wi-Fi Protected Access) est une amélioration du WEP qui utilise le cryptage TKIP (Temporal Key Integrity Protocol). TKIP est un algorithme de chiffrement plus puissant que RC4, mais il reste sensible aux attaques.

WPA2 (accès protégé Wi-Fi 2) Il s'agit de la version la plus récente du protocole de sécurité Wi-Fi. Il utilise le cryptage AES (Advanced Encryption Standard), qui est l'algorithme de cryptage le plus puissant disponible pour le Wi-Fi. WPA2 est beaucoup plus sécurisé que WEP ou WPA et est très difficile à pirater.

En général, il est recommandé d'utiliser WPA2 pour protéger votre réseau sans fil. Il s'agit du protocole de sécurité le plus sécurisé disponible et il est pris en charge par la plupart des appareils sans fil modernes.

caracteristica | WEP | WPA | WPA2 |

Chiffrement | RC4 | TKIP ou AES | AES |

Longueur de clé | 64, 128 ou 256 bits | 80 ou 128 bits | 128 ou 256 bits |

Sécurité | Inségura | Plus sécurisé que WEP | Plus sécurisé que WPA |

Compatibilité | Large | Large | Large |

Difficulté de configuration | Facile | Facile | Facile |

Exigences de bande passante | Altos | médias | médias |

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

40% de réduction sur les livres et packs de livres MikroTik - Code de réduction : AN24-LIB Jeter

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%