Façons d'attribuer l'adressage IPv6 (partie 2)

DHCPv6-PD (délégation de préfixe) Cette méthode est utilisée dans les réseaux plus grands, tels que les fournisseurs de services…

DHCPv6-PD (délégation de préfixe) Cette méthode est utilisée dans les réseaux plus grands, tels que les fournisseurs de services…

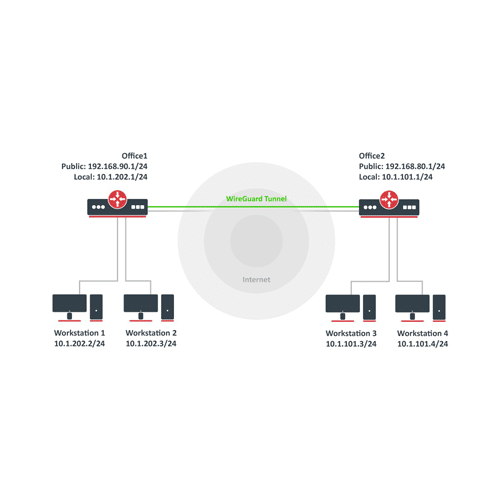

L'une des technologies VPN les plus récentes et les plus prometteuses est WireGuard, qui a gagné…

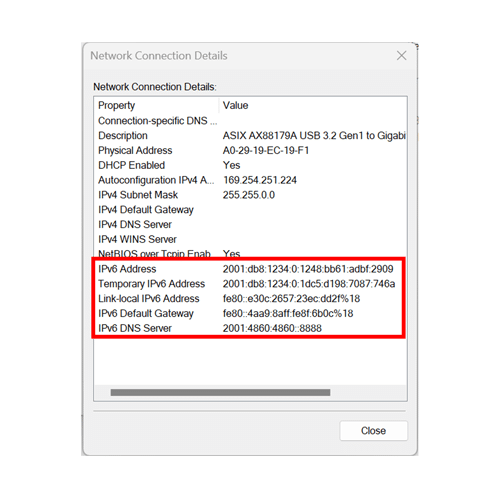

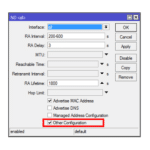

L'adressage IPv6 est différent de l'adressage IPv4 et offre bien plus…

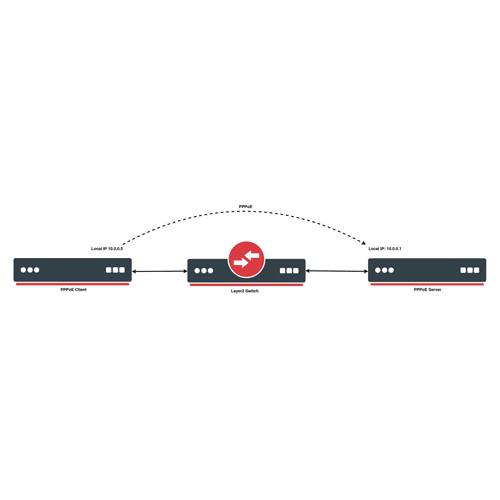

Dans RouterOS, une déconnexion PPPoE signalée comme une « demande homologue » se produit généralement lorsque le…

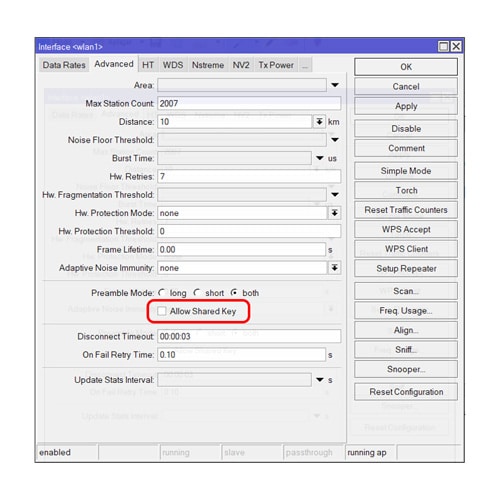

L'utilisation de clés partagées pour l'authentification sans fil est une méthode utilisée dans les réseaux…

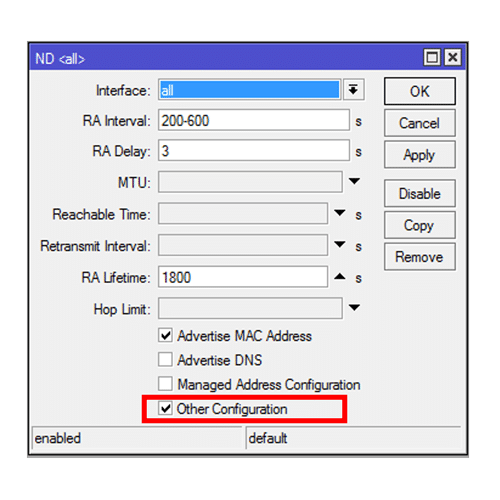

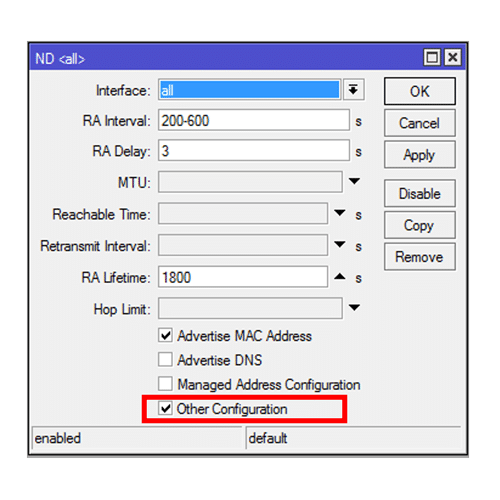

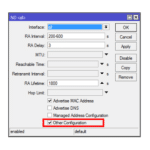

DHCPv6-PD (délégation de préfixe) Cette méthode est utilisée dans les réseaux plus grands, tels que les fournisseurs d'accès Internet (FAI). Permet à un routeur DHCPv6 de déléguer des blocs d'adresses IPv6 à des sous-réseaux

L'une des technologies VPN les plus récentes et les plus prometteuses est WireGuard, reconnue pour sa simplicité et son efficacité par rapport aux solutions traditionnelles. MikroTik RouterOS intègre

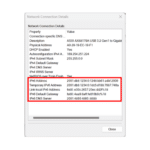

L'adressage IPv6 est différent de l'adressage IPv4 et offre un nombre nettement plus grand d'adresses disponibles. Il existe plusieurs manières d'attribuer des adresses IPv6, qui peuvent être utiles dans différents

Dans RouterOS, une déconnexion PPPoE signalée comme une « demande d'homologue » se produit généralement lorsque l'homologue (c'est-à-dire l'autre extrémité de la connexion PPPoE, qui est généralement le serveur)

L'utilisation de clés partagées pour l'authentification sans fil est une méthode utilisée sur les réseaux Wi-Fi pour vérifier l'identité des appareils essayant de se connecter à un réseau. Ce

DHCPv6-PD (délégation de préfixe) Cette méthode est utilisée dans les réseaux plus grands, tels que les fournisseurs d'accès Internet (FAI). Permet à un routeur DHCPv6 de déléguer des blocs d'adresses IPv6 à des sous-réseaux

Dans RouterOS, une déconnexion PPPoE signalée comme une « demande d'homologue » se produit généralement lorsque l'homologue (c'est-à-dire l'autre extrémité de la connexion PPPoE, qui est généralement le serveur)

Le routage est une fonction essentielle qui permet un flux efficace de données entre différents appareils. Dans ce contexte, deux concepts critiques sont le RIB (Routing Information Base) et

L'implémentation MLAG dans RouterOS permet de configurer le Link Aggregation Control Protocol (LACP) sur deux appareils distincts, alors que le client croit qu'il est connecté au même.

Le protocole IGMP (Internet Group Management Protocol) et le Multicast Listener Discovery (MLD) permettent au pont MikroTik d'écouter les communications IGMP/MLD et de prendre des décisions de surveillance.

Dans les réseaux informatiques, la visibilité est essentielle pour comprendre et optimiser les performances. Un outil essentiel pour obtenir cette visibilité est le Port Mirroring, également connu sous le nom de SPAN (Switched

BGP est généralement configuré pour établir des sessions de voisinage direct. Cependant, dans certains cas, il peut être avantageux de permettre aux sessions BGP de s'étendre sur plusieurs sauts.

Les systèmes de diffusion de contenu, ou CDN, sont la pierre angulaire de la quête visant à améliorer la vitesse, la fiabilité et l'efficacité de la diffusion de contenu à l'heure actuelle.

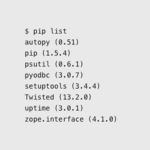

Pour installer pip, le gestionnaire de packages Python, sur macOS, vous devez vous assurer que Python est installé sur votre système. En fin d'article vous trouverez un petit test qui vous permettra

pip est le système de gestion de packages utilisé pour installer et gérer les packages logiciels écrits en Python. En fin d'article vous trouverez un petit test qui vous permettra

Pour installer Homebrew sur macOS, suivez les étapes suivantes : A la fin de l'article vous trouverez un petit test qui vous permettra d'évaluer les connaissances acquises dans cette lecture Aller au Test

Homebrew est un système de gestion de packages open source populaire pour macOS, également disponible pour Linux sous le nom de « Linuxbrew ». À la fin de l'article, vous trouverez un

PyCharm est un IDE multiplateforme qui offre une expérience cohérente sur les systèmes d'exploitation Windows, macOS et Linux. PyCharm est disponible en deux éditions : Professionnelle et Communauté. Au bout du

Le « phishing » est un type de cyberattaque dans lequel les attaquants tentent d'obtenir des informations personnelles, telles que des mots de passe, des numéros de carte de crédit ou des coordonnées bancaires, en se faisant passer pour

Une attaque de ransomware est un type de cyberattaque dans laquelle des criminels infectent un système informatique avec un logiciel malveillant qui crypte les données du système. Les criminels alors

Dans Mikrotik, le mode tunnel et le mode transport sont deux modes de fonctionnement différents pour les connexions VPN IPsec. En fin d'article vous trouverez un petit test qui

MikroTik fournit une fonctionnalité de pare-feu qui inclut à la fois des règles avec état et des règles sans état. Le pare-feu implémente un filtrage de paquets avec état (en suivant

Internet Control Message Protocol (ICMP) est un protocole de couche réseau utilisé pour envoyer des messages de contrôle et d'erreur entre les appareils d'un réseau.

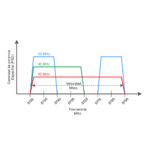

Le Channel Bonding, également connu sous le nom d'agrégation de canaux, est une technique utilisée dans les réseaux sans fil, en particulier les connexions WiFi, pour augmenter la bande passante et améliorer les performances.

Les VLAN sont des réseaux virtuels créés sur un seul réseau physique. Cela permet de diviser un réseau physique en plusieurs réseaux logiques, chacun avec ses propres règles de communication.

Les modulations numériques sont un type de modulation dans lequel des informations numériques sont transmises en modifiant un ou plusieurs paramètres d'un signal porteur analogique. La

Les mesures sans fil font référence à la collecte de données et à l'évaluation de signaux ou de phénomènes transmis sans fil, c'est-à-dire par voie aérienne sans

Free Space Path Loss ou FSPL, qui signifie « Free Space Path Loss ». C'est un concept fondamental dans la théorie des communications sans fil

Il existe différents types de VLAN classés selon leur méthode d'attribution : en fonction des ports, des adresses MAC et des protocoles. Dans cet article, nous explorerons chacun de ces types, en mettant en évidence

Dans le monde des réseaux d'aujourd'hui, les VLAN (Virtual Local Area Networks) jouent un rôle essentiel dans la sécurité des réseaux. Par exemple, l'un des principaux avantages

Les VLAN, ou Virtual Local Area Networks, sont un outil essentiel pour gérer efficacement le trafic réseau. Dans cet article, nous allons vous présenter le concept des VLAN, nous vous expliquerons leur

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

Matériel d'étude pour le cours de certification MTCSWE mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

40% de réduction sur les livres et packs de livres MikroTik - Code de réduction : AN24-LIB Jeter

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%