(Livre) Mise en réseau avec MikroTik RouterOS : une approche pratique pour comprendre et mettre en œuvre RouterOS

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

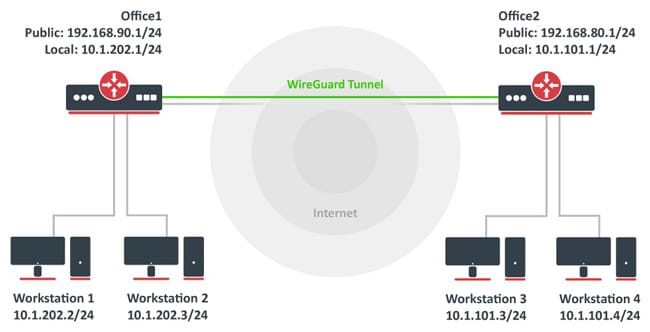

L'une des technologies VPN les plus récentes et les plus prometteuses est WireGuard, qui est reconnu pour sa simplicité et son efficacité par rapport aux solutions traditionnelles. Routeur MikroTikOS incorpore prise en charge de WireGuard, facilitant la mise en œuvre de cette technologie dans divers scénarios.

A la fin de l'article vous trouverez un petit tester cela vous permettra évaluer les connaissances acquises dans cette lecture

WireGuard est un protocole de tunneling VPN open source relativement nouveau qui est devenu très populaire ces dernières années en raison de sa simplicité et de son efficacité. Il a été conçu en mettant l'accent sur la facilité d'installation et de maintenance, ainsi que sur des performances supérieures par rapport aux anciennes technologies VPN telles que IPsec et OpenVPN.

Le déploiement de WireGuard sur MikroTik RouterOS via l'interface de ligne de commande (CLI) peut être effectué en suivant ces étapes de base.

Cet exemple fournit une configuration simple pour établir un tunnel VPN entre un serveur WireGuard sur MikroTik et un client distant. Pensez à adapter les paramètres spécifiques, tels que les adresses IP et les clés, à votre propre environnement.

Assurez-vous que votre appareil MikroTik est mis à jour et prend en charge WireGuard. Pour ce faire, vous pouvez vérifier et mettre à jour votre version de RouterOS depuis le menu « Système » et « Packages » de WinBox ou via la CLI avec la commande /vérification des mises à jour des packages système pour les mises à jour et alors /installation de la mise à jour du package système.

Génère une paire de clés (publique et privée) pour le serveur et le client. Sur l'appareil MikroTik (serveur), utilisez la commande suivante pour générer les clés :

/tool wireguard clé générer

/tool wireguard impression de clé

Configurez l'interface WireGuard sur le serveur MikroTik avec la clé privée générée et définissez un port d'écoute. Remplace CLÉ PRIVÉE GÉNÉRÉE avec votre vraie clé privée.

/interface wireguard add name=wg0 listening-port=51820 private-key=GENERATED-PRIVATE-KEY

Ajoute le périphérique client en tant que homologue sur le serveur, en spécifiant la clé publique du client et l'adresse IP à attribuer au client dans le tunnel VPN. Remplace CLÉ-PUBLIC-CLIENT avec la vraie clé publique du client et IP CLIENT avec l'adresse IP souhaitée pour le client au sein du VPN.

/interface les pairs wireguard ajoutent interface=wg0 public-key=CLIENT-PUBLIC-KEY autorisé-address=CLIENT-IP/32

Attribuez une adresse IP à l'interface WireGuard sur le serveur et configurez les routes nécessaires. Par exemple, si vous souhaitez que le serveur ait l'adresse 10.0.0.1 à l'intérieur du tunnel VPN :

/adresse IP ajouter une adresse = 10.0.0.1/24 interface = wg0

Configurez les itinéraires si nécessaire, en fonction de votre réseau et de la manière dont vous souhaitez que le trafic transite via le tunnel VPN.

Assurez-vous d'autoriser le trafic UDP pour le port WireGuard (par défaut, 51820) sur le pare-feu MikroTik :

/ip filtre de pare-feu ajouter action=accepter la chaîne=protocole d'entrée=port udp=51820

Sur l'appareil client, vous devrez effectuer une configuration similaire, notamment créer une interface WireGuard, générer des clés (si ce n'est déjà fait), configurer cette interface avec la clé privée du client et spécifier le serveur MikroTik comme votre homologue avec la clé publique du serveur. clé.

N'oubliez pas que chaque environnement est unique et que ces étapes peuvent nécessiter des adaptations. De plus, il est toujours important de prendre en compte la sécurité et la confidentialité lors de la configuration des VPN, en garantissant que seuls les appareils autorisés peuvent se connecter.

La mise en œuvre de WireGuard sur MikroTik RouterOS offre de nombreux avantages, notamment :

WireGuard sur MikroTik RouterOS s'adapte à une grande variété de scénarios, notamment :

WireGuard sur MikroTik RouterOS est une solution VPN moderne, sécurisée et efficace qui facilite la création de réseaux privés virtuels. Sa conception simple, ses hautes performances et sa sécurité renforcée en font un choix attrayant pour une grande variété d'applications, depuis les réseaux d'entreprise jusqu'à l'accès à distance des utilisateurs individuels.

Si vous appréciez la simplicité, l'efficacité et la sécurité de vos solutions VPN, WireGuard sur MikroTik RouterOS est une option que vous devriez absolument considérer.

Matériel d'étude pour le cours de certification MTCNA, mis à jour vers RouterOS v7

Matériel d'étude pour le cours de certification MTCRE, mis à jour vers RouterOS v7

Av. Juan T. Marengo et J. Orrantia

Bâtiment du Centre Professionnel, Bureau 507

Guayaquil. Équateur

CP 090505

à nos newsletters hebdomadaires

Copyright © 2024 abcxperts.com – Tous droits réservés

40% de réduction sur les livres et packs de livres MikroTik - Code de réduction : AN24-LIB Jeter

Profitez du code de réduction Three Kings Day !

Profitez du code de réduction du réveillon du Nouvel An !

Profitez du code de réduction pour Noël !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour la Cyber Week !!!

tous les cours MikroTik OnLine

tous les cours de l'Académie

tous les livres et packs de livres MikroTik

Profitez des codes de réduction pour le Black Friday !!!

**Les codes sont appliqués dans le panier

Profitez de codes de réduction pour Halloween.

Les codes sont appliqués dans le panier

11% de réduction sur tous les cours MikroTik OnLine

11%

30% de réduction sur tous les cours de l'Académie

30%

25 % de réduction sur tous les livres et packs de livres MikroTik

25%