सर्वाधिक सामान्य खोजें

mikrotikफ़ायरवॉलवर्च्युअल प्राइवेट नेटवर्कnetinstallहोम एपी

अध्याय 3.4 - फ़ायरवॉल फ़िल्टर

संरचना: श्रृंखलाएँ और क्रियाएँ

- एक श्रृंखला: समान मानदंडों के आधार पर नियमों का एक समूह है। पूर्वनिर्धारित मानदंडों के आधार पर तीन डिफ़ॉल्ट श्रृंखलाएं हैं।

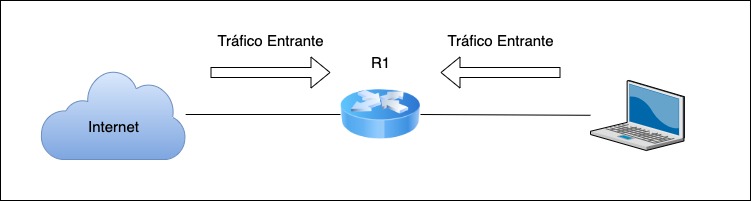

- इनपुट: राउटर पर जाने वाला ट्रैफ़िक

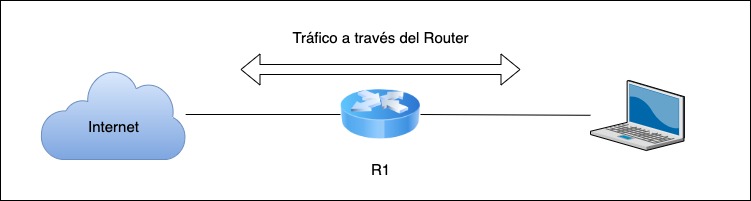

- आगे: वह ट्रैफ़िक जो राउटर के माध्यम से जाता है

- आउटपुट: राउटर से आने वाला ट्रैफ़िक

- उदाहरण के लिए, आप इसमें पारित एक श्रृंखला को कार्यान्वित कर सकते हैं:

- मानदंड के आधार पर: सभी आईसीएमपी ट्रैफ़िक।

- ईथरनेट पोर्ट से आने वाले ट्रैफ़िक पर आधारित, उदाहरण के लिए: Ether2 किसी दूरस्थ LAN या ब्रिज नेटवर्क की ओर।

- उपयोगकर्ता श्रृंखलाओं को परिभाषित करते हैं, और इन्हें उन मापदंडों के आधार पर बनाया जाता है जिनकी तुलना की जा सकती है, और यदि वे चाहें तो वे "छलांग" लगा सकते हैं ताकि एक बार मिलान की पुष्टि हो जाने के बाद, फ़ायरवॉल में किसी अन्य नियम पर छलांग लगाई जा सके, इसे "कूद लक्ष्य" में परिभाषित किया गया है

- एक क्रिया यह निर्देशित करती है कि जब पैकेट फ़िल्टर की जाने वाली सभी शर्तों को पूरा करते हैं तो फ़िल्टर या नियम क्या करेगा।

- मिलान होने तक मौजूदा फ़ायरवॉल श्रृंखला में मौजूदा नियमों के विरुद्ध पैकेटों की क्रमिक रूप से जाँच की जाती है। (जब आपके पास # है तो इसका मतलब है कि यह एक आदेश का सम्मान करेगा: पहले यदि वे मेल खाते हैं, तो कार्रवाई लागू की जाती है, और वहां से यह अगले पर जाएगा यदि वह विकल्प सक्षम है, अन्यथा विश्लेषण वहीं समाप्त हो जाएगा)

फ़ायरवॉल फ़िल्टरिंग क्रियान्वित

आप फ़ायरवॉल की सुरक्षा का लाभ विभिन्न तरीकों से उठा सकते हैं जैसे:

- अपने LAN की सुरक्षा पर भरोसा रखें, क्योंकि WAN से जो आता है वह असुरक्षित है।

- हम सभी को रोकते हैं और केवल उसी बात की अनुमति देते हैं जिस पर हम सहमत होते हैं।

- हम हर चीज की इजाजत देंगे और केवल उसी चीज को ब्लॉक करेंगे जो समस्या पैदा करती है।

बुनियादी युक्तियाँ और तरकीबें

- फ़ायरवॉल में परिवर्तन करने से पहले, आइए "सुरक्षित मोड" दर्ज करें

- फ़ायरवॉल नियमों में कॉन्फ़िगरेशन और परिवर्तन करने के बाद, कमजोरियों के लिए परीक्षण करने की सलाह दी जाती है: एक अनुशंसित उपकरण: शील्ड्सयूपी

- शुरू करने से पहले, यह अनुशंसा की जाती है कि जिन नीतियों को आप लागू करना चाहते हैं उनका एक सरल विवरण सादे पाठ में या कागज पर लिखें।

- एक बार जब आप उन्हें समझ लेते हैं और उनसे सहमत हो जाते हैं, तो आप राउटर में लॉग इन करने के लिए आगे बढ़ते हैं।

- एक बार जब आप दर्ज किए गए बुनियादी नियमों से संतुष्ट हो जाएं तो निम्नलिखित नियमों को धीरे-धीरे जोड़ें।

- यदि आप सुरक्षा क्षेत्र में नए हैं, तो यह सलाह दी जाती है कि ऐसे नियम दर्ज न करें जो सभी दिशाओं की ओर इशारा करते हों, बुनियादी बातें करना पर्याप्त है, लेकिन आपको इसे अच्छी तरह से करना होगा।

- यह एक अच्छा विचार है कि अपनी श्रृंखलाओं को कैच-ऑल नियमों के साथ समाप्त करें और देखें कि आप क्या चूक गए हैं।

- आपको सभी अभूतपूर्व ट्रैफ़िक के लिए दो कैच-ऑल नियमों, एक लॉग और एक ड्रॉप की आवश्यकता होगी। आपके लिए उपयोगी होने के लिए दोनों को समान तुलनात्मक मापदंडों पर आधारित होना चाहिए।

- एक बार जब आप देख लें कि कैच-ऑल नियमों में क्या शामिल है, तो आप फ़ायरवॉल द्वारा वांछित व्यवहार के आधार पर नए नियम जोड़ सकते हैं।

पैरामीटर्स द्वारा फ़िल्टर करना (फ़िल्टर क्रियाएँ)

फ़ायरवॉल पर कार्रवाई करने का निर्णय लेने से पहले, आपको पहले इसकी पहचान करनी होगी। हमारे पास कई पैरामीटर हैं जिनके द्वारा हम तुलना कर सकते हैं।

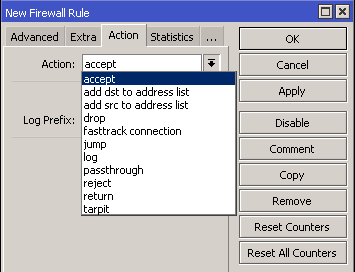

एक बार जब किसी नियम के सभी मापदंडों का मिलान हो जाता है और वे मेल खाते हैं, तो एक कार्रवाई की जाएगी। मिक्रोटिक फ़ायरवॉल में निम्नलिखित 10 क्रियाएं हैं:

- स्वीकार करना: पैकेज स्वीकार करें. पैकेट को अब अगले फ़ायरवॉल नियम में पारित नहीं किया जाएगा।

- पता-सूची में डीएसटी जोड़ें: गंतव्य पता, मिलान के बाद पैकेट अगले नियम पर जाता है।

- पता-सूची में स्रोत जोड़ें: स्रोत पता। मिलान के बाद पैकेट अगले नियम पर जाता है।

- बूंद: पैकेट को त्याग दिया गया है। मिलान के बाद पैकेट अगले नियम पर जाता है.

- छलांग: जंप को उपयोगकर्ता द्वारा परिभाषित किया जाता है और इसका उपयोग जंप-लक्ष्य द्वारा परिभाषित एक विशिष्ट नियम पर जाने के लिए किया जाता है। मिलान के बाद पैकेट जंप-टार्गेट में परिभाषित अगले नियम पर जाता है।

- लॉग इन: निम्नलिखित जानकारी के साथ लॉग में एक संदेश जोड़ता है: इन-इंटरफ़ेस, आउट-इंटरफ़ेस, src-mac, प्रोटोकॉल, src-ip:port->dst-ip:port और पैकेट की लंबाई। मिलान के बाद पैकेट अगले नियम पर जाता है।

- निकासी- यदि इस विकल्प की जांच की जाती है, तो यह विकल्प को घटाव नियम को अनदेखा करने और अगले पर जाने में सक्षम करेगा (नेटवर्क आंकड़ों के लिए बहुत उपयोगी)।

- अस्वीकार- आईसीएमपी पैकेट को त्याग देता है और एक उपयोगकर्ता-परिभाषित संदेश भेजता है, पैकेट अगले नियम पर पारित नहीं होता है।

- वापसी- फ़िल्टर का नियंत्रण फिर से पास करता है, जहाँ पिछला फ़िल्टर उत्पन्न हुआ था। मिलान के बाद पैकेट अगले नियम पर जाता है (केवल तभी जब पिछले नियम के कारण पैकेट खारिज न हो और मिलान बंद न हो जाए)।

- टार के गड्ढे- टीसीपी पैकेट को कैप्चर करता है और बनाए रखता है (आने वाले टीसीपी SYN पैकेट के लिए SYN/ACK के साथ प्रतिकृतियां)। मिलान के बाद पैकेट अगले नियम पर जाता है।

आपके राउटर की सुरक्षा (इनपुट)

- El श्रृंखला=इनपुट राउटर पर आने वाले सभी ट्रैफ़िक का विश्लेषण करता है।

- नियम लागू करते समय सीहै=इनपुट, राउटर में सूचना का प्रवेश नियंत्रित होता है

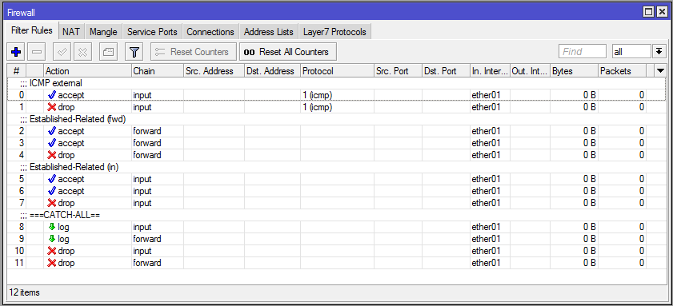

मिक्रोटिक इनपुट के लिए निम्नलिखित सुझाव देता है

यह मानते हुए कि ईथर1 इंटरफ़ेस एक असुरक्षित WAN से जुड़ा है।

- आईसीएमपी-इको-रिप्लाई से ट्रैफ़िक स्वीकार करें (यदि आप इंटरनेट पर पिंग प्रतिकृति चाहते हैं, तो यह तब उपयोगी होता है जब हम सर्वर प्रबंधित करते हैं)

- सभी आईसीएमपी-इको-अनुरोध ट्रैफ़िक को हटा दें (जब हम नहीं चाहते कि कोई अन्य डिवाइस हमें पिंग करे। इससे हम स्मर्फ हमलों या अन्य जैसे हमलों से लक्षित होने से बचते हैं)

- सभी स्थापित और संबंधित आने वाले ट्रैफ़िक को स्वीकार करें।

- सभी अमान्य ट्रैफ़िक हटाएं.

- अन्य सभी ट्रैफ़िक लॉग करें

- अन्य सभी ट्रैफ़िक त्यागें.

सभी ग्राहकों की सुरक्षा (आगे)

फ़ॉरवर्ड ट्रैफ़िक वह ट्रैफ़िक है जो राउटर से होकर गुजरता है।

मिक्रोटिक फॉरवर्ड के लिए निम्नलिखित सुझाव देता है

यह मानते हुए कि ईथर1 इंटरफ़ेस एक असुरक्षित WAN से जुड़ा है।

- सभी स्थापित और संबंधित फ़ॉरवर्ड ट्रैफ़िक स्वीकार करें।

- सभी अमान्य ट्रैफ़िक हटाएं.

- अन्य सभी ट्रैफ़िक को लॉग करें (यह सत्यापित करने के लिए कि क्या कोई महत्वपूर्ण पैकेट अवरुद्ध किया गया है)

- अन्य सभी ट्रैफ़िक त्यागें.

- इस लेख का हिस्सा

फेसबुक

ट्विटर

लिंक्डइन

WhatsApp

Telegram

इस श्रेणी के अन्य दस्तावेज़

ट्यूटोरियल मिक्रोलैब्स पर उपलब्ध हैं

कोई पाठ्यक्रम नहीं मिला!