Buku Kontrol Lalu Lintas Tingkat Lanjut, RouterOS v7

Materi pembelajaran Kursus Sertifikasi MTCTCE, diperbarui ke RouterOS v7

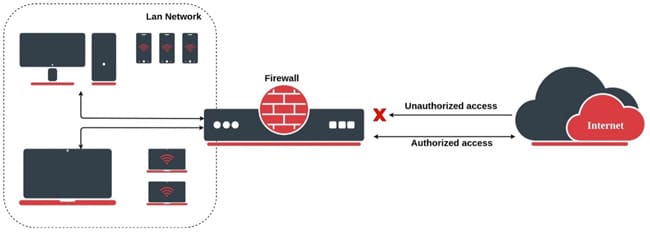

MikroTik menyediakan fungsionalitas firewall yang mencakup aturan Stateful dan aturan Stateless. Firewall mengimplementasikan pemfilteran paket stateful (melalui pelacakan koneksi) dan stateless dan oleh karena itu menyediakan fungsi keamanan yang digunakan untuk mengelola aliran data ke, dari, dan melalui router.

Seiring dengan Network Address Translation (NAT), ini berfungsi sebagai alat untuk mencegah akses tidak sah ke jaringan yang terhubung langsung dan ke router itu sendiri, serta sebagai filter untuk lalu lintas keluar.

Di akhir artikel Anda akan menemukan sedikit uji itu akan memungkinkan Anda menilai pengetahuan yang diperoleh dalam bacaan ini

Aturan ini mengikuti status koneksi, artinya firewall melacak status setiap koneksi dan mengizinkan lalu lintas berdasarkan status koneksi. Hal ini berguna untuk mengizinkan lalu lintas respons pada koneksi yang dimulai dari dalam jaringan.

Hal ini memungkinkan mereka untuk membuat keputusan yang lebih tepat mengenai paket mana yang diperbolehkan atau diblokir, tergantung pada konteks koneksi. Misalnya, firewall stateful akan mengizinkan paket respons melewati paket permintaan yang diizinkan sebelumnya, meskipun paket permintaan itu sendiri tidak secara eksplisit disertakan dalam aturan firewall.

Stateful menawarkan manfaat keamanan yang ditingkatkan karena secara efektif mencegah upaya akses tidak sah dan melindungi dari serangan phishing.

Mereka juga memberikan kemampuan pemfilteran tingkat aplikasi yang lebih baik, memungkinkan Anda mengontrol aplikasi dan protokol mana yang dapat berkomunikasi melalui firewall.

Aturan-aturan ini tidak mengikuti keadaan koneksi dan diterapkan secara independen untuk setiap paket. Setiap paket disaring berdasarkan kriteria yang ditetapkan oleh aturan, terlepas dari koneksi sebelumnya.

Sebaliknya, tanpa kewarganegaraan, tidak memelihara tabel status dan hanya memeriksa masing-masing paket berdasarkan alamat sumber dan tujuan, port, dan header protokolnya.

Mereka beroperasi sebagai filter paket, membuat keputusan hanya berdasarkan informasi yang terkandung dalam setiap paket.

Característica | firewall berstatus | Firewall Tanpa Negara |

Pelacakan koneksi

| Si | Tidak |

keamanan

| Perbaikan | Básico |

Pemfilteran tingkat aplikasi

| Granular | Terbatas |

Akting

| Menurunkan | Lebih tinggi |

Konsumsi sumber daya

| Lebih tinggi | Lebih rendah |

Kesesuaian

| Jaringan perusahaan, aplikasi sensitif | Jaringan rumah, lingkungan bandwidth tinggi |

Di MikroTik RouterOS, aturan firewall stateless dibuat tanpa memperhitungkan status koneksi, artinya aturan tersebut diterapkan terlepas dari koneksi sebelumnya. Berikut beberapa contoh aturan tanpa kewarganegaraan yang mungkin berguna dalam skenario tertentu:

/ip firewall filter tambahkan rantai=teruskan src-address=192.168.1.100 action=accept

Aturan ini mengizinkan lalu lintas yang berasal dari alamat IP 192.168.1.100 dalam rantai penerusan.

/ip firewall filter tambahkan rantai=teruskan src-address=192.168.2.0/24 action=accept

Aturan ini mengizinkan lalu lintas dari subnet 192.168.2.0/24 dalam rantai penerusan.

/filter firewall ip tambahkan rantai=teruskan alamat-dst=203.0.113.10 tindakan=jatuhkan

Aturan ini memblokir semua lalu lintas yang menuju ke alamat IP 203.0.113.10 dalam rantai penerusan.

Ini hanyalah contoh dan Anda harus menyesuaikan aturan berdasarkan kebutuhan spesifik dan topologi jaringan Anda. Perlu diingat juga bahwa aturan ini tidak memiliki kewarganegaraan, sehingga tidak memperhitungkan status koneksi sebelumnya.

Di MikroTik RouterOS, aturan firewall stateful fokus pada status koneksi, artinya aturan tersebut mengizinkan atau memblokir lalu lintas berdasarkan status koneksi. Berikut beberapa contoh aturan stateful:

/ip firewall filter tambahkan rantai=teruskan status koneksi=terjadi, tindakan terkait=terima

Aturan ini mengizinkan lalu lintas yang merupakan bagian dari koneksi yang dibuat atau terkait dalam rantai penerusan.

/ip firewall filter add chain=maju dalam antarmuka=ether1 connection-state=protokol baru=tcp dst-port=80 action=accept

Aturan ini mengizinkan lalu lintas TCP yang ditujukan ke port 80 dari luar melalui antarmuka ether1 dalam rantai penerusan.

/ip filter firewall tambahkan rantai=input status koneksi=tindakan baru=jatuhkan

Aturan ini memblokir semua lalu lintas masuk yang bukan merupakan bagian dari koneksi yang dibuat dalam rantai masuk.

/ip filter firewall tambahkan rantai=input status koneksi=protokol baru=aksi icmp=terima

Aturan ini mengizinkan lalu lintas ICMP masuk untuk permintaan ping dalam rantai masuk.

/ip firewall filter add chain=input in-interface=ether1 connection-state=new dst-port=22 action=drop

Aturan ini memblokir lalu lintas masuk ke port 22 (SSH) dari luar melalui antarmuka ether1 dalam rantai masuknya.

Ini hanyalah contoh dan Anda harus menyesuaikan aturan berdasarkan kebutuhan spesifik dan konfigurasi jaringan Anda. Aturan yang tegas sangat penting untuk mengizinkan lalu lintas yang diperlukan dan menjaga keamanan dengan memblokir lalu lintas yang tidak diinginkan.

Materi pembelajaran Kursus Sertifikasi MTCTCE, diperbarui ke RouterOS v7

Av.Juan T. Marengo dan J. Orrantia

Gedung Pusat Profesional, Office 507

Guayaquil. Ekuador

CP 090505

ke buletin mingguan kami

Hak Cipta © 2024 abcxperts.com – Semua Hak Dilindungi Undang-Undang

Diskon 40% pada buku dan paket buku MikroTik - Kode Diskon: AN24-LIB Buang

Manfaatkan kode diskon Hari Tiga Raja!

Manfaatkan kode diskon Malam Tahun Baru!

Manfaatkan kode diskon untuk Natal!!!

semua kursus MikroTik OnLine

semua kursus Akademi

semua Buku MikroTik dan Paket Buku

Manfaatkan kode diskon untuk Cyber Week!!!

semua kursus MikroTik OnLine

semua kursus Akademi

semua Buku MikroTik dan Paket Buku

Manfaatkan kode diskon untuk Black Friday!!!

**Kode diterapkan di keranjang belanja

Manfaatkan kode diskon untuk Halloween.

Kode diterapkan di keranjang belanja

Diskon 11% untuk semua kursus MikroTik OnLine

11%

Diskon 30% untuk semua kursus Akademi

30%

Diskon 25% untuk semua Buku dan Paket Buku MikroTik

25%