Libro sulla sicurezza avanzata di RouterOS v7

Materiale di studio per il Corso di Certificazione MTCSE, aggiornato a RouterOS v7

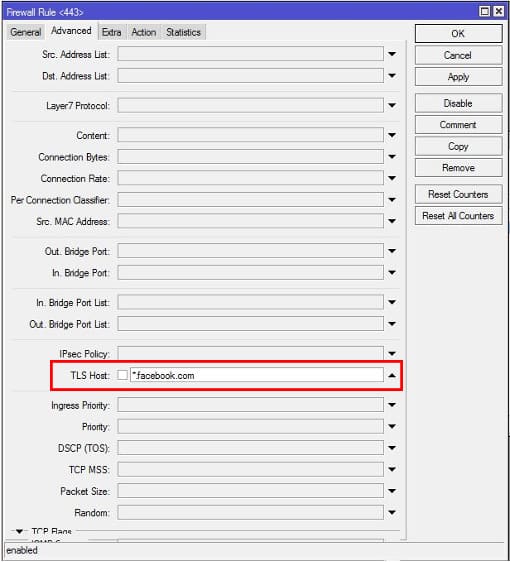

La Opzione tls-host in MikroTik RouterOS è una funzionalità firewall che consente di filtrare il traffico TLS in base al nome di dominio del server a cui è diretto.

Ciò può essere utile per bloccare l'accesso a siti Web dannosi o indesiderati o per controllare il flusso di traffico sulla rete.

Alla fine dell'articolo troverai un piccolo test quello ti permetterà valutare le conoscenze acquisite in questa lettura

Tuttavia, è importante notare che l'utilizzo di tls-host presenta alcune limitazioni e precauzioni:

L'opzione tls-host può essere uno strumento utile per filtrare il traffico TLS in MikroTik RouterOS, ma è importante usarla con cautela ed essere consapevoli dei suoi limiti.

Considera le alternative e segui le pratiche di sicurezza appropriate per proteggere la tua rete in modo efficace.

La maggior parte dei siti Web ora utilizza https e bloccare i siti Web https è molto più difficile con la versione di MikroTik RouterOS inferiore alla 6.41. Ma a partire da RouterOS v6.41, MikroTik Firewall introduce una nuova proprietà chiamata Ospite TLS t che è in grado di abbinare molto facilmente i siti Web https.

Pertanto, bloccare i siti Web https come Facebook, YouTube, ecc. Può essere fatto facilmente con MikroTik Router se la versione di RouterOS è successiva alla 6.41.

Puoi utilizzare "tls-host" nelle regole del firewall per filtrare il traffico in base ai nomi host anziché agli indirizzi IP. Ciò può essere utile se gli indirizzi IP dei server con cui comunichi sono soggetti a modifiche e preferisci utilizzare nomi host che rimangono costanti.

/ip filtro firewall aggiungi chain=forward dst-port=443 protocollo=tcp tls-host=example.com action=accept

In questo esempio, la regola consentirà il traffico TLS in uscita verso la porta 443 destinato a "example.com".

Utilizzando l'opzione "tls-host", puoi semplificare la gestione dei certificati SSL/TLS sulla tua rete. Se i certificati cambiano o vengono rinnovati e l'hostname rimane lo stesso, non sarà necessario aggiornare le regole del firewall con i nuovi indirizzi IP.

In alcuni casi, soprattutto quando si interagisce con servizi ospitati nel cloud o con fornitori di servizi che potrebbero modificare gli indirizzi IP assegnati, l'utilizzo di "tls-host" fornisce un livello di astrazione che riduce la dipendenza da indirizzi IP fissi.

/ip filtro firewall aggiungi chain=forward dst-port=8443 protocollo=tcp tls-host=cloud-service.com action=accept

Qui, il traffico TLS in uscita verso la porta 8443 destinato a “cloud-service.com" sarà consentito indipendentemente dall'indirizzo IP corrente del servizio.

È importante notare che affinché l'opzione "tls-host" sia efficace, il servizio remoto deve supportare l'uso di nomi host anziché di indirizzi IP. Non tutti i servizi o le applicazioni consentono questa flessibilità, quindi è fondamentale rivedere la documentazione per il servizio specifico che stai utilizzando.

/ip filtro firewall aggiungi chain=forward dst-port=443 protocollo=tcp tls-host=*.facebook.com action=drop

Materiale di studio per il Corso di Certificazione MTCSE, aggiornato a RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edificio del centro professionale, ufficio 507

Guayaquil. Ecuador

CP 090505

alle nostre newsletter settimanali

Copyright © 2024 abcxperts.com – Tutti i diritti riservati

% Di sconto 40 sui libri e sui pacchi libri MikroTik - Codice Sconto: AN24-LIB Scartare

Approfitta del codice sconto Three Kings Day!

Approfitta del codice sconto di Capodanno!

Approfitta del codice sconto per Natale!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per la Cyber Week!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per il Black Friday!!!

**I codici vengono applicati nel carrello

Approfitta dei codici sconto per Halloween.

I codici vengono applicati nel carrello

Sconto del 11% su tutti i corsi MikroTik OnLine

11%

Sconto del 30% su tutti i corsi dell'Academy

30%

Sconto del 25% su tutti i libri e i pacchetti di libri MikroTik

25%