Libro sulla sicurezza avanzata di RouterOS v7

Materiale di studio per il Corso di Certificazione MTCSE, aggiornato a RouterOS v7

El Protocollo dei messaggi di controllo Internet (ICMP) è un protocollo del livello di rete utilizzato per inviare messaggi di controllo ed errore tra dispositivi su una rete.

L'ICMP è un protocollo importante per il funzionamento di Internet e viene utilizzato per diversi scopi, tra cui:

Alla fine dell'articolo troverai un piccolo test quello ti permetterà valutare le conoscenze acquisite in questa lettura

L'ICMP viene utilizzato per rilevare errori nella trasmissione dei dati. Ad esempio, se un pacchetto IP viene perso o danneggiato, il mittente può inviare un messaggio ICMP al destinatario per informarlo dell'errore.

ICMP viene utilizzato per diagnosticare problemi di rete. Ad esempio, puoi utilizzare il comando "ping" per inviare un messaggio ICMP a un dispositivo remoto per verificare se è disponibile.

ICMP viene utilizzato per la gestione della rete. Ad esempio, può essere utilizzato per inviare notifiche di stato o per configurare i dispositivi di rete.

ICMP si basa sul protocollo IP e utilizza le stesse intestazioni di IP. L'intestazione ICMP ha un campo tipo che identifica il tipo di messaggio ICMP.

Esistono molti tipi diversi di messaggi ICMP, ciascuno con uno scopo diverso. Alcuni dei tipi di messaggi ICMP più comuni includono:

Questi messaggi vengono utilizzati per verificare la disponibilità di un dispositivo remoto.

Questi messaggi vengono utilizzati per informare il mittente che un pacchetto IP non può essere consegnato alla destinazione.

Questi messaggi vengono utilizzati per informare il mittente che un pacchetto IP ha impiegato troppo tempo per raggiungere la sua destinazione.

L'ICMP è un protocollo importante per il funzionamento di Internet. Comprendendo il concetto di ICMP, puoi contribuire a mantenere la tua rete sicura e funzionale.

Avere un filtro ICMP sul firewall MikroTik RouterOS è importante per diversi motivi, tra cui:

Ecco alcuni esempi specifici di come un filtro ICMP in MikroTik RouterOS può aiutarti a proteggere la tua rete:

È importante configurare adeguatamente il filtro ICMP in modo che non blocchi il traffico legittimo. Dovresti considerare le tue esigenze specifiche e i rischi per la sicurezza a cui è esposta la tua rete.

Sui router MikroTik con RouterOS, è possibile gestire le impostazioni relative all'ICMP (Internet Control Message Protocol), incluse le impostazioni ping e altre funzioni correlate.

Messaggio ICMPv4 | Origine dal dispositivo | Attraverso il dispositivo | Destinato al dispositivo |

ICMPv4-unreach-net | Limite di tariffa | Limite di tariffa | Limite di tariffa |

ICMPv4-unreach-host | Limite di tariffa | Limite di tariffa | Limite di tariffa |

ICMPv4-unreach-proto | Limite di tariffa | Rifiuta | Limite di tariffa |

Porta-non-raggiungibile ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-unreach-frag-necessario | Invia | Permesso | Limite di tariffa |

ICMPv4-unreach-src-route | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-unreach-net-sconosciuto (Depr) | Rifiuta | Rifiuta | Rifiuta |

ICMPv4-unreach-host-sconosciuto | Limite di tariffa | Rifiuta | ignorare |

ICMPv4-unreach-host-isolated (Depr) | Rifiuta | Rifiuta | Rifiuta |

ICMPv4-unreach-net-tos | Limite di tariffa | Rifiuta | Limite di velocità |

ICMPv4-unreach-host-tos | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-unreach-admin | Limite di tariffa | Limite di tariffa | Limite di tariffa |

ICMPv4-unreach-prec-violation | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-unreach-prec-cutoff | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-quench | Rifiuta | Rifiuta | Rifiuta |

Rete di reindirizzamento ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

Host di reindirizzamento ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-reindirizzamento-a-rete | Limite di tariffa | Rifiuta | Limite di tariffa |

Reindirizzamento-tos-host ICMPv4 | Limite di tariffa | Permesso | Limite di tariffa |

ICMPv4-timed-ttl | Limite di tariffa | Permesso | Limite di tariffa |

Ripasso temporizzato ICMPv4 | Limite di tariffa | Permesso | Limite di tariffa |

Puntatore al parametro ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

Manca l'opzione ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-req-echo-messaggio | Limite di tariffa | Permesso | Limite di tariffa |

ICMPv4-req-echo-risposta | Limite di tariffa | Permesso | Limite di tariffa |

ICMPv4-req-router-sol | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-req-router-adv | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-req-timestamp-messaggio | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-req-timestamp-risposta | Limite di tariffa | Rifiuta | Limite di tariffa |

Messaggio informativo ICMPv4 (Depr) | Rifiuta | Rifiuta | Rifiuta |

Risposta alle informazioni ICMPv4 (Depr) | Rifiuta | Rifiuta | Rifiuta |

Richiesta maschera ICMPv4 | Limite di tariffa | Rifiuta | Limite di tariffa |

ICMPv4-maschera-risposta | Limite di tariffa | Rifiuta | Limite di tariffa |

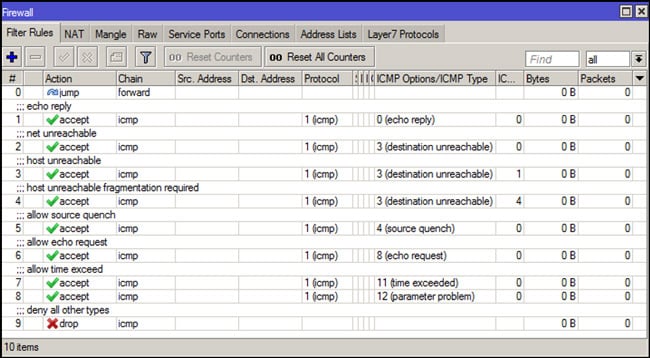

Le seguenti regole ICMP rappresentano i tipi di messaggi che generalmente dovrebbero essere sempre disponibili:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

Questi sono solo esempi ed è importante adattare la configurazione in base alle proprie esigenze specifiche e alla topologia della rete.

Ricordarsi di fare attenzione quando si limita il traffico ICMP, poiché può influire sulle capacità diagnostiche della rete.

Assicurati di testare e convalidare eventuali modifiche in un ambiente di test prima di distribuirle in un ambiente di produzione.

Materiale di studio per il Corso di Certificazione MTCSE, aggiornato a RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edificio del centro professionale, ufficio 507

Guayaquil. Ecuador

CP 090505

alle nostre newsletter settimanali

Copyright © 2024 abcxperts.com – Tutti i diritti riservati

Approfitta del codice sconto Three Kings Day!

Approfitta del codice sconto di Capodanno!

Approfitta del codice sconto per Natale!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per la Cyber Week!!!

tutti i corsi MikroTik OnLine

tutti i corsi dell'Accademia

tutti i libri e i pacchetti di libri MikroTik

Approfitta dei codici sconto per il Black Friday!!!

**I codici vengono applicati nel carrello

Approfitta dei codici sconto per Halloween.

I codici vengono applicati nel carrello

Sconto del 11% su tutti i corsi MikroTik OnLine

11%

Sconto del 30% su tutti i corsi dell'Academy

30%

Sconto del 25% su tutti i libri e i pacchetti di libri MikroTik

25%