(ספר) רשת עם MikroTik RouterOS: גישה מעשית להבנה והטמעה של RouterOS

חומר לימוד לקורס ההסמכה של MTCNA, מעודכן ל-RouterOS v7

שימוש במפתחות משותפים לאימות אלחוטי היא שיטה המשמשת ברשתות Wi-Fi כדי לאמת את זהות המכשירים המנסים להתחבר לרשת.

שיטה זו מבוססת על הידע המשותף של מפתח סודי בין המכשיר המבקש את החיבור (לקוח) לבין נקודת הגישה (AP) או הנתב.

בסוף המאמר תמצא קטן מבחן שיאפשר לך להעריך הידע שנרכש בקריאה זו

להלן הסבר מפורט כיצד תהליך זה עובד:

לפני שניתן לבצע אימות כלשהו, יש להגדיר את אותו מפתח משותף גם בנקודת הגישה (AP) וגם בהתקני הלקוח.

מפתח זה נקבע על ידי מנהל הרשת ויש להזין אותו באופן ידני בתצורות ה-AP ובכל אחד מהמכשירים המעוניינים להתחבר לרשת.

תהליך אימות מפתח משותף מבצע בדרך כלל את השלבים הבאים:

למרות שאימות באמצעות מפתחות משותפים עשוי להיראות מאובטח, יש לו מספר נקודות תורפה:

בשל פגיעויות אלו, השימוש במפתחות משותפים לאימות אלחוטי הוחלף ברובו בשיטות מאובטחות יותר, כגון WPA2 (Wi-Fi Protected Access 2) ו-WPA3, המשתמשות בפרוטוקולי אימות חזקים יותר כגון EAP (Extensible Authentication Protocol) יחד עם מגוון שיטות הצפנה להגנה על תקשורת אלחוטית.

למרות שאימות מפתח משותף הייתה אחת השיטות הראשונות בשימוש ברשתות Wi-Fi, מגבלות האבטחה שלה הובילו לאימוץ של טכנולוגיות אימות והצפנה מתקדמות ומאובטחות יותר.

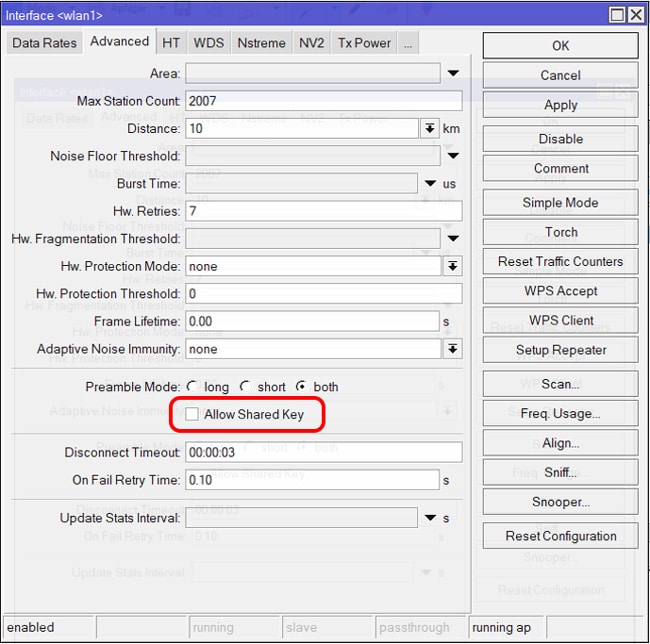

האפשרות 'אפשר מפתח משותף' ב-MikroTik RouterOS היא הגדרה המאפשרת או מונעת שימוש במפתחות משותפים לאימות אלחוטי. מפתחות משותפים, הידועים גם בשם WEP, הם סוג של הצפנת רשת אלחוטית ישנה יותר שנחשבת לא מאובטחת.

האפשרות "אפשר מפתח משותף" רלוונטית בעת הגדרת אבטחה אלחוטית בנקודת גישה של MikroTik ומתייחסת לשאלה האם לאפשר או לא לאפשר אימות מפתח משותף בהקשר של WEP או WPA. עם זאת, מומלץ להשתמש בשיטות אבטחה מתקדמות ומאובטחות יותר במידת האפשר.

WEP (גישה מוגנת Wi-Fi) זהו פרוטוקול האבטחה הראשון של ה-Wi-Fi. הוא משתמש בהצפנת RC4, שהוא אלגוריתם צופן זרם חלש יחסית. ניתן לפצח מפתחות WEP של 64 סיביות תוך דקות ספורות, ומפתחות של 128 סיביות או 256 סיביות ניתנים לפיצוח תוך מספר שעות.

WPA (גישה מוגנת באמצעות Wi-Fi) הוא שיפור ל-WEP המשתמש בהצפנת TKIP (Temporal Key Integrity Protocol). TKIP הוא אלגוריתם הצפנה חזק יותר מ-RC4, אך הוא עדיין רגיש להתקפות.

WPA2 (גישה מוגנת Wi-Fi 2) זוהי הגרסה העדכנית ביותר של פרוטוקול האבטחה של Wi-Fi. הוא משתמש בהצפנת AES (Advanced Encryption Standard), שהוא אלגוריתם ההצפנה החזק ביותר הזמין עבור Wi-Fi. WPA2 מאובטח הרבה יותר מ-WEP או WPA, וקשה מאוד לפיצוח.

באופן כללי, מומלץ להשתמש ב-WPA2 כדי להגן על הרשת האלחוטית שלך. זהו פרוטוקול האבטחה המאובטח ביותר הקיים ונתמך על ידי רוב המכשירים האלחוטיים המודרניים.

Característica | WEP | WPA | WPA2 |

הצפנה | RC4 | TKIP או AES | AES |

אורך מפתח | 64, 128 או 256 סיביות | 80 או 128 סיביות | 128 או 256 סיביות |

בטחון | מְסוּכָּן | מאובטח יותר מ-WEP | מאובטח יותר מ-WPA |

תאימות | רָחָב | רָחָב | רָחָב |

קושי בתצורה | קל | קל | קל |

דרישות רוחב פס | אלטוס | Medios | Medios |

חומר לימוד לקורס ההסמכה של MTCNA, מעודכן ל-RouterOS v7

חומר לימוד לקורס ההסמכה של MTCNA, מעודכן ל-RouterOS v7

Av. Juan T. Marengo and J. Orrantia

בניין מרכז מקצועי, אופיס 507

גואיאקיל. אקוודור

CP 090505

לניוזלטרים השבועיים שלנו

זכויות יוצרים © 2024 abcxperts.com - כל הזכויות שמורות

40% הנחה על ספרים וחבילות ספרים של MikroTik - קוד הנחה: AN24-LIB מחק

נצלו את קוד ההנחה של יום שלושת המלכים!

נצלו את קוד ההנחה לסילבסטר!

נצלו את קוד ההנחה לחג המולד!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לשבוע הסייבר!!!

כל קורסי MikroTik OnLine

כל קורסי האקדמיה

כל הספרים וחבילות הספרים של MikroTik

נצלו את קודי ההנחה לבלאק פריידי!!!

**קודים מיושמים בעגלת הקניות

נצל את קודי ההנחה לליל כל הקדושים.

קודים מיושמים בעגלת הקניות

11% הנחה על כל קורסי MikroTik OnLine

11%

30% הנחה על כל קורסי האקדמיה

30%

25% הנחה על כל הספרים וחבילות הספרים של MikroTik

25%