Książka IPv6 z MikroTikiem, RouterOS v7

Materiały do kursu certyfikacyjnego MTCIPv6E zaktualizowane do wersji RouterOS v7

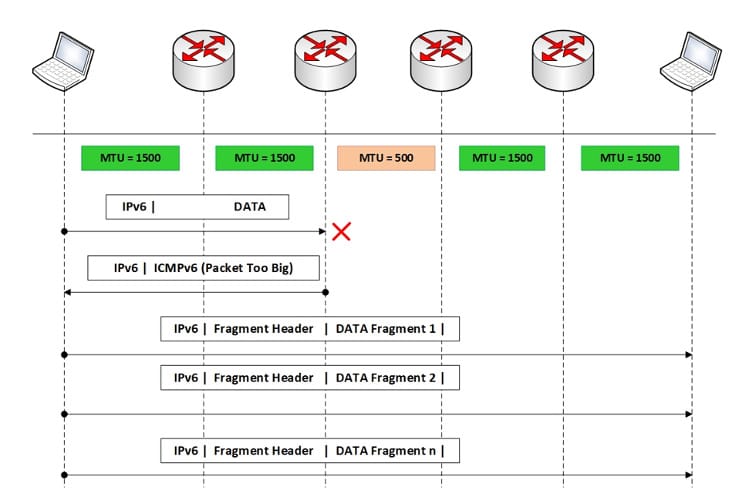

Nagłówek rozszerzenia fragmentacji w protokole IPv6 jest używany, gdy pakiet przekracza maksymalny rozmiar transmisji (MTU) łącza na ścieżce dostarczania. Fragmentacja dzieli oryginalny pakiet na mniejsze fragmenty, które można przesłać łączem bez przekraczania MTU.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

Kiedy pakiet IPv6 jest pofragmentowany, nagłówek fragmentacji jest dodawany na początku każdego wygenerowanego fragmentu. Fragmenty są przesyłane indywidualnie przez sieć, a następnie ponownie składane w węźle docelowym.

Należy zauważyć, że fragmentacja w IPv6 nie jest tak powszechna jak w IPv4. Jeśli to możliwe, w protokole IPv6 preferowany jest routing pozbawiony fragmentacji. Oznacza to, że węzły i routery na ścieżce muszą być skonfigurowane do obsługi pakietów o pełnym rozmiarze MTU, a nie do ich fragmentacji.

Jeśli pakiet przekracza MTU na łączu, węzeł źródłowy powinien podjąć próbę odnalezienia alternatywnej ścieżki lub zastosować techniki wykrywania MTU, aby uniknąć fragmentacji.

Wśród najważniejszych aspektów fragmentacji możemy wyszczególnić następujące:

W protokole IPv6 fragmentacja jest zwykle przeprowadzana w węźle źródłowym, gdy generowany jest pakiet przekraczający MTU łącza wychodzącego. Węzeł źródłowy dzieli pakiet na mniejsze fragmenty i dodaje nagłówek rozszerzenia fragmentacji do każdego fragmentu.

Każdy fragment ma swój własny nagłówek fragmentacji z informacjami takimi jak przesunięcie fragmentu i flaga Więcej fragmentów.

W przeciwieństwie do protokołu IPv4, w którym routery mogą fragmentować pakiety podczas przesyłania, w przypadku protokołu IPv6 routery nie mogą fragmentować pakietów. Nazywa się to „routowaniem bez fragmentacji”. Routery po prostu odrzucają pakiety IPv6 przekraczające MTU łącza, zamiast je fragmentować. Zmniejsza to obciążenie routerów przetwarzaniem i poprawia wydajność sieci.

Ponowny montaż fragmentów odbywa się w węźle docelowym. Węzeł docelowy wykorzystuje identyfikator pakietu i pole Przesunięcie fragmentu do zebrania powiązanych fragmentów i ponownego złożenia oryginalnego pakietu. Flaga Więcej fragmentów służy do określenia, kiedy odebrany został ostatni fragment i można zakończyć ponowne składanie.

Jeśli pakiet IPv6 musi przejść przez łącza o różnych MTU, może wystąpić fragmentacja łańcucha. W tym przypadku węzeł źródłowy podzieli oryginalny pakiet na fragmenty odpowiadające MTU każdego łącza na ścieżce. Routery będą wówczas przesyłać jedynie fragmenty, bez wykonywania dodatkowej fragmentacji.

IPv6 zawiera również opcję fragmentacji zwaną „opcją dużego ładunku”. Ta opcja służy do wysyłania pakietów przekraczających maksymalny rozmiar dozwolony przez MTU większości łączy. Opcja ładunku Jumbo umożliwia fragmentację i ponowne składanie pakietów o rozmiarze do 4 GB.

Fragmentacja protokołu IPv6 może mieć wpływ na jakość usług. Podczas fragmentowania pakietu część informacji o jakości usług, które znajdowały się w oryginalnym pakiecie, może zostać utracona. Może to spowodować pogorszenie wydajności i nadanie priorytetu fragmentom podczas ponownego składania w węźle docelowym.

Aby uniknąć fragmentacji w IPv6, zastosowano mechanizm Path MTU Discovery. PMTUD umożliwia węzłom źródłowym dostosowywanie rozmiarów pakietów wzdłuż ścieżki dostarczania przy użyciu najniższej znalezionej jednostki MTU. Zapobiega to fragmentacji i zapewnia wydajną transmisję bez utraty pakietów.

Fragmentacja w IPv6 może wprowadzić pewne ograniczenia i problemy w sieci:

Należy pamiętać, że chociaż fragmentacja protokołu IPv6 jest możliwa, zaleca się jej unikać, gdy tylko jest to możliwe. Routing pozbawiony fragmentacji i właściwe wykorzystanie wykrywania MTU mają kluczowe znaczenie dla zapewnienia optymalnej wydajności i minimalizacji złożoności sieci.

Nagłówek rozszerzenia Authentication zapewnia mechanizm uwierzytelniania i weryfikacji integralności pakietów IPv6. Nagłówek ten jest umieszczany po nagłówku rozszerzenia IPv6 i przed nagłówkiem ładunku. Jego głównym celem jest zapewnienie, że pochodzenie i/lub zawartość pakietu nie zostały zmienione podczas transmisji.

Proces uwierzytelniania w IPv6 z nagłówkiem rozszerzenia Authentication obejmuje źródło pakietu generujące podpis cyfrowy lub kod uwierzytelniający wiadomość przy użyciu wspólnego tajnego klucza lub klucza asymetrycznego. Odbiorca pakietu może zweryfikować autentyczność i integralność pakietu przy użyciu tego samego klucza.

Nagłówka rozszerzenia uwierzytelniania można używać w różnych scenariuszach i aplikacjach wymagających wysokiego poziomu zabezpieczeń i uwierzytelniania. Poniżej przedstawiono kilka przypadków, w których można użyć tego nagłówka:

Co ważne, użycie nagłówka rozszerzenia Authentication wymaga odpowiedniego mechanizmu zarządzania kluczami i infrastruktury bezpieczeństwa. Ponadto zarówno źródło, jak i odbiorca muszą być w stanie przeprowadzić niezbędne operacje uwierzytelniania i współdzielić odpowiedni klucz tajny lub publiczny.

Nagłówek rozszerzenia Ładunek bezpieczeństwa enkapsulacji (ESP) Służy do zapewniania usług bezpieczeństwa, takich jak poufność, integralność i uwierzytelnianie, dla pakietów IPv6. Nagłówek ESP jest umieszczany po nagłówku rozszerzenia IPv6 i przed ładunkiem pakietu. Jego głównym celem jest ochrona danych pakietowych przed nieuprawnionym dostępem i manipulacją podczas transmisji.

Nagłówek rozszerzenia ESP umożliwia systemom źródłowym i docelowym negocjowanie algorytmów kryptograficznych i parametrów bezpieczeństwa używanych do ochrony komunikacji. Systemy mogą zgodzić się na stosowanie szyfrowania symetrycznego lub asymetrycznego, a także uwierzytelniać wiadomości za pomocą kryptograficznych funkcji skrótu.

Korzystanie z nagłówka rozszerzenia ESP pozwala zabezpieczyć poufną komunikację, chronić prywatność danych oraz zapobiegać podsłuchiwaniu i atakom manipulacyjnym. Jego wdrożenie wymaga jednak odpowiedniej konfiguracji i administracji, w tym ustanowienia i zarządzania kluczami szyfrującymi i uwierzytelniającymi.

Nagłówek ten ma następujące cechy:

Materiały do kursu certyfikacyjnego MTCIPv6E zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%