(Książka) Sieć z MikroTik RouterOS: praktyczne podejście do zrozumienia i wdrożenia RouterOS

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

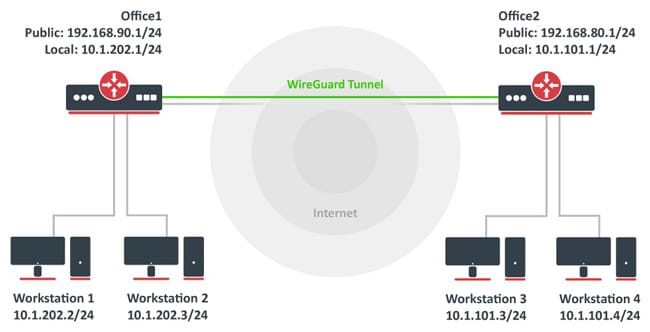

Jedną z najnowszych i najbardziej obiecujących technologii VPN jest WireGuard, które zyskało uznanie dzięki swojej prostocie i efektywności w porównaniu do tradycyjnych rozwiązań. MikroTik Router OS włączona wsparcie dla WireGuard, co ułatwia wdrożenie tej technologii w różnych scenariuszach.

Na końcu artykułu znajdziesz mały test to ci pozwoli oceniać wiedzę zdobytą w tej lekturze

WireGuard to stosunkowo nowy protokół tunelowania VPN typu open source, który stał się bardzo popularny w ostatnich latach ze względu na swoją prostotę i wydajność. Został zaprojektowany z naciskiem na łatwość konfiguracji i konserwacji, a także doskonałą wydajność w porównaniu ze starszymi technologiami VPN, takimi jak IPsec i OpenVPN.

Wdrożenie WireGuard na MikroTik RouterOS za pośrednictwem interfejsu wiersza poleceń (CLI) można wykonać, wykonując poniższe podstawowe kroki.

Ten przykład przedstawia prostą konfigurację ustanawiającą tunel VPN pomiędzy serwerem WireGuard na MikroTiku a zdalnym klientem. Pamiętaj, aby dostosować określone ustawienia, takie jak adresy IP i klucze, do własnego środowiska.

Upewnij się, że Twoje urządzenie MikroTik jest zaktualizowane i obsługuje WireGuard. Aby to zrobić, możesz sprawdzić i zaktualizować swoją wersję RouterOS z menu „System” i „Pakiety” w WinBoxie lub poprzez CLI za pomocą polecenia /system aktualizacja pakietu sprawdza dostępność aktualizacji a następnie /instalacja aktualizacji pakietu systemowego.

Generuje parę kluczy (publiczny i prywatny) dla serwera i klienta. Na urządzeniu MikroTik (serwerze) użyj następującego polecenia, aby wygenerować klucze:

/tool wireguard klucz generuje

/tool wireguard klucz wydruku

Skonfiguruj interfejs WireGuard na serwerze MikroTik za pomocą wygenerowanego klucza prywatnego i zdefiniuj port nasłuchiwania. Zastępuje WYGENEROWANY KLUCZ PRYWATNY swoim prawdziwym kluczem prywatnym.

/interface wireguard dodaj nazwę=wg0 port-słuchania=51820 klucz prywatny=WYGENEROWANY-KLUCZ PRYWATNY

Dodaje urządzenie klienckie jako peer na serwerze, określając klucz publiczny klienta i adres IP, który ma zostać przypisany klientowi w tunelu VPN. Zastępuje KLIENT-KLUCZ PUBLICZNY z prawdziwym kluczem publicznym klienta i IP KLIENTA z żądanym adresem IP klienta w ramach VPN.

/interface wireguard peers dodaj interfejs=wg0 klucz-publiczny=KLUCZ-PUBLICZNY-KLIENTA dozwolony-adres=IP KLIENTA/32

Przypisz adres IP do interfejsu WireGuard na serwerze i skonfiguruj niezbędne trasy. Na przykład, jeśli chcesz, aby serwer miał adres 10.0.0.1 wewnątrz tunelu VPN:

/adres IP dodaj adres=10.0.0.1/24 interfejs=wg0

W razie potrzeby skonfiguruj trasy, w zależności od sieci i sposobu, w jaki chcesz przepływać ruch przez tunel VPN.

Upewnij się, że zezwoliłeś na ruch UDP dla portu WireGuard (domyślnie 51820) na zaporze MikroTik:

/ip filtr zapory sieciowej dodaj akcję=zaakceptuj łańcuch=protokół wejściowy=port udp=51820

Na urządzeniu klienckim będziesz musiał przeprowadzić podobną konfigurację, obejmującą utworzenie interfejsu WireGuard, wygenerowanie kluczy (jeśli jeszcze tego nie zrobiono) i skonfigurowanie tego interfejsu za pomocą klucza prywatnego klienta oraz określenie serwera MikroTik jako swojego równorzędnego z publicznym serwerem klucz.

Pamiętaj, że każde środowisko jest wyjątkowe i te kroki mogą wymagać dostosowań. Ponadto podczas konfigurowania sieci VPN zawsze należy wziąć pod uwagę bezpieczeństwo i prywatność, upewniając się, że tylko autoryzowane urządzenia będą mogły się łączyć.

Wdrożenie WireGuard na MikroTik RouterOS oferuje wiele korzyści, w tym:

WireGuard na MikroTik RouterOS dostosowuje się do wielu różnych scenariuszy, w tym:

WireGuard na MikroTik RouterOS to nowoczesne, bezpieczne i wydajne rozwiązanie VPN, które ułatwia tworzenie wirtualnych sieci prywatnych. Prosta konstrukcja, wysoka wydajność i silne zabezpieczenia sprawiają, że jest to atrakcyjny wybór dla szerokiej gamy zastosowań, od sieci korporacyjnych po zdalny dostęp indywidualnych użytkowników.

Jeśli cenisz prostotę, wydajność i bezpieczeństwo swoich rozwiązań VPN, WireGuard na MikroTik RouterOS to opcja, którą zdecydowanie powinieneś rozważyć.

Materiały do kursu certyfikacyjnego MTCNA, zaktualizowane do wersji RouterOS v7

Materiały do kursu certyfikacyjnego MTCRE, zaktualizowane do wersji RouterOS v7

Av. Juan T. Marengo i J. Orrantia

Budynek Centrum Profesjonalnego, Biuro 507

Guayaquil. Ekwador

CP 090505

do naszych cotygodniowych biuletynów

Prawa autorskie © 2024 abcxperts.com – Wszelkie prawa zastrzeżone

40% zniżki na książki i pakiety książek MikroTik - Kod rabatowy: AN24-LIB Odrzuć

Skorzystaj z kodu rabatowego z okazji Dnia Trzech Króli!

Skorzystaj z sylwestrowego kodu rabatowego!

Skorzystaj z kodu rabatowego na Święta!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Cyber Tydzień!!!

wszystkie kursy MikroTik OnLine

wszystkie kursy Akademii

wszystkie książki i pakiety książek MikroTik

Skorzystaj z kodów rabatowych na Black Friday!!!

**Kody naliczane są w koszyku

Skorzystaj z kodów rabatowych na Halloween.

Kody naliczane są w koszyku

11% zniżki na wszystkie kursy MikroTik OnLine

11%

30% zniżki na wszystkie kursy Akademii

30%

25% zniżki na wszystkie książki i pakiety książek MikroTik

25%