Livro IPv6 com MikroTik, RouterOS v7

Material de estudo do Curso de Certificação MTCIPv6E atualizado para RouterOS v7

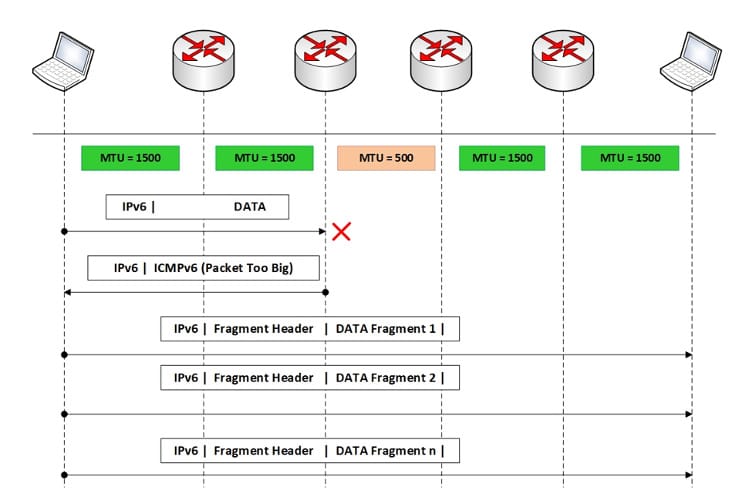

O cabeçalho de extensão de fragmentação no IPv6 é usado quando um pacote excede o tamanho máximo de transmissão (MTU) de um link ao longo do caminho de entrega. A fragmentação divide o pacote original em fragmentos menores que podem ser transmitidos pelo link sem exceder o MTU.

No final do artigo você encontrará um pequeno teste isso vai permitir a você avaliar o conhecimento adquirido nesta leitura

Quando um pacote IPv6 é fragmentado, o cabeçalho de fragmentação é adicionado ao início de cada fragmento gerado. Os fragmentos são transmitidos individualmente pela rede e depois remontados no nó de destino.

É importante notar que a fragmentação no IPv6 não é tão comum como no IPv4. No IPv6, o roteamento livre de fragmentação é preferido sempre que possível. Isso significa que os nós e roteadores ao longo do caminho devem ser configurados para lidar com pacotes de tamanho MTU completo e não fragmentá-los.

Se um pacote exceder o MTU em um enlace, o nó de origem deverá tentar descobrir um caminho alternativo ou usar técnicas de descoberta de MTU para evitar a fragmentação.

Entre os aspectos mais importantes da fragmentação podemos detalhar os seguintes:

No IPv6, a fragmentação geralmente é realizada no nó de origem quando é gerado um pacote que excede o MTU do link de saída. O nó de origem divide o pacote em fragmentos menores e adiciona o cabeçalho de extensão de fragmentação a cada fragmento.

Cada fragmento possui seu próprio cabeçalho de fragmentação com informações como Fragment Offset e More Fragments flag.

Ao contrário do IPv4, onde os roteadores podem fragmentar pacotes em trânsito, no IPv6 os roteadores não têm permissão para fragmentar pacotes. Isso é conhecido como “roteamento livre de fragmentação”. Os roteadores simplesmente descartam pacotes IPv6 que excedem o MTU do link, em vez de fragmentá-los. Isso reduz a carga de processamento nos roteadores e melhora a eficiência da rede.

A remontagem dos fragmentos é realizada no nó de destino. O nó de destino usa o ID do pacote e o campo Fragment Offset para coletar os fragmentos relacionados e remontar o pacote original. O sinalizador Mais Fragmentos é usado para determinar quando o último fragmento foi recebido e a remontagem pode ser concluída.

Se um pacote IPv6 precisar passar por links com MTUs diferentes, poderá ocorrer fragmentação da cadeia. Neste caso, o nó de origem fragmentará o pacote original em fragmentos que caibam no MTU de cada link ao longo do caminho. Os roteadores encaminharão apenas os fragmentos sem realizar fragmentação adicional.

O IPv6 também inclui uma opção de fragmentação chamada “Jumbo Payload Option”. Esta opção é utilizada para enviar pacotes que excedem o tamanho máximo permitido pelo MTU da maioria dos links. A opção de carga útil Jumbo permite que pacotes de até 4 GB sejam fragmentados e remontados.

A fragmentação no IPv6 pode afetar a qualidade do serviço. Ao fragmentar um pacote, algumas das informações de qualidade de serviço que estavam presentes no pacote original podem ser perdidas. Isso pode causar degradação no desempenho e na priorização de fragmentos durante a remontagem no nó de destino.

Para evitar a fragmentação no IPv6, o mecanismo Path MTU Discovery é usado. O PMTUD permite que os nós de origem ajustem os tamanhos dos pacotes ao longo do caminho de entrega usando o menor MTU encontrado. Isto evita a fragmentação e garante uma transmissão eficiente sem perda de pacotes.

A fragmentação no IPv6 pode introduzir algumas limitações e problemas na rede:

Tenha em mente que, embora a fragmentação no IPv6 seja possível, é recomendável evitá-la sempre que possível. O roteamento livre de fragmentação e o uso adequado da descoberta de MTU são essenciais para garantir o desempenho ideal e minimizar a complexidade na rede.

O cabeçalho da extensão Authentication fornece um mecanismo para autenticação e verificação de integridade de pacotes IPv6. Este cabeçalho é colocado após o cabeçalho de extensão IPv6 e antes do cabeçalho de carga útil. Seu principal objetivo é garantir que a origem e/ou conteúdo do pacote não sejam alterados durante a transmissão.

O processo de autenticação em IPv6 com o cabeçalho de extensão de autenticação envolve a origem do pacote gerando uma assinatura digital ou código de autenticação de mensagem usando uma chave secreta compartilhada ou uma chave assimétrica. O receptor do pacote pode verificar a autenticidade e integridade do pacote usando a mesma chave.

O cabeçalho de extensão Authentication pode ser usado em diferentes cenários e aplicações que exigem um alto nível de segurança e autenticação. Abaixo estão alguns casos em que este cabeçalho pode ser usado:

É importante ressaltar que o uso do cabeçalho de extensão Authentication requer um mecanismo de gerenciamento de chaves e uma infraestrutura de segurança apropriados. Além disso, tanto a fonte quanto o receptor devem ser capazes de realizar as operações de autenticação necessárias e compartilhar a chave secreta ou pública correspondente.

O cabeçalho da extensão Carga útil de segurança de encapsulamento (ESP) É usado para fornecer serviços de segurança, como confidencialidade, integridade e autenticação, para pacotes IPv6. O cabeçalho ESP é colocado após o cabeçalho de extensão IPv6 e antes da carga útil do pacote. Seu principal objetivo é proteger os dados do pacote contra acesso não autorizado e adulteração durante a transmissão.

O cabeçalho de extensão ESP permite que os sistemas de origem e destino negociem os algoritmos criptográficos e os parâmetros de segurança usados para proteger a comunicação. Os sistemas podem concordar em usar criptografia simétrica ou assimétrica, bem como autenticar mensagens usando funções hash criptográficas.

Usar o cabeçalho de extensão ESP permite proteger comunicações confidenciais, proteger a privacidade dos dados e evitar ataques de espionagem e adulteração. No entanto, a sua implementação requer configuração e administração adequadas, incluindo o estabelecimento e gerenciamento de chaves de criptografia e autenticação.

Este cabeçalho possui as seguintes características:

Material de estudo do Curso de Certificação MTCIPv6E atualizado para RouterOS v7

Av. Juan T. Marengo e J. Orrantia

Edifício do Centro Profissional, Escritório 507

Guaiaquil. Equador

CP 090505

aos nossos boletins informativos semanais

Copyright © 2024 abcxperts.com – Todos os direitos reservados

40% de desconto em livros e pacotes de livros MikroTik - Código de desconto: AN24-LIB Descartar

Aproveite o código de desconto do Dia dos Reis Magos!

Aproveite o código de desconto de Réveillon!

Aproveite o código de desconto para o Natal!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto da Cyber Week!!!

todos os cursos MikroTik OnLine

todos os cursos da Academia

todos os livros e pacotes de livros MikroTik

Aproveite os códigos de desconto para Black Friday!!!

**Os códigos são aplicados no carrinho de compras

Aproveite os códigos de desconto para o Halloween.

Os códigos são aplicados no carrinho de compras

11% de desconto em todos os cursos MikroTik OnLine

11%

30% de desconto em todos os cursos da Academia

30%

25% de desconto em todos os livros e pacotes de livros MikroTik

25%