แรนซัมแวร์: ทำความเข้าใจกับภัยคุกคามและวิธีป้องกันตนเอง

การโจมตีด้วยแรนซัมแวร์เป็นการโจมตีทางไซเบอร์ประเภทหนึ่งที่อาชญากรแพร่ระบาดไปยังระบบคอมพิวเตอร์ด้วยซอฟต์แวร์ที่เป็นอันตรายซึ่งเข้ารหัสข้อมูลบนระบบ คนร้ายจึงเรียกร้องค่าไถ่เพื่อแลกกับคีย์ถอดรหัส

การโจมตีด้วยแรนซัมแวร์เป็นการโจมตีทางไซเบอร์ประเภทหนึ่งที่อาชญากรแพร่ระบาดไปยังระบบคอมพิวเตอร์ด้วยซอฟต์แวร์ที่เป็นอันตรายซึ่งเข้ารหัสข้อมูลบนระบบ คนร้ายจึงเรียกร้องค่าไถ่เพื่อแลกกับคีย์ถอดรหัส

ในโลกของเครือข่าย ความสมบูรณ์ของบริการ DHCP (Dynamic Host Configuration Protocol) ถือเป็นสิ่งสำคัญสำหรับการเชื่อมต่ออุปกรณ์ อย่างไรก็ตาม การโจมตีสองครั้ง Rogue DHCP และ Starvation DHCP ขู่ว่าจะบ่อนทำลายบริการที่สำคัญนี้ ที่นี่เราจะสำรวจ

ระบบป้องกันการบุกรุก (IPS) เป็นเครื่องมือรักษาความปลอดภัยเครือข่ายที่ออกแบบมาเพื่อระบุและป้องกันภัยคุกคามที่อาจเกิดขึ้นแบบเรียลไทม์ ภัยคุกคามเหล่านี้อาจรวมถึงการโจมตีของแฮ็กเกอร์ ไวรัส เวิร์ม การบุกรุกโดยไม่ได้รับอนุญาต และพฤติกรรมที่เป็นอันตรายประเภทอื่นๆ

ระบบตรวจจับการบุกรุก (IDS) เป็นเครื่องมือรักษาความปลอดภัยที่ได้รับการออกแบบมาเพื่อตรวจจับกิจกรรมที่น่าสงสัย การโจมตี หรือการละเมิดนโยบายความปลอดภัยบนเครือข่ายคอมพิวเตอร์หรือระบบ ในตอนท้ายของ

กลุ่มความปลอดภัยของข้อมูลเป็นแนวคิดพื้นฐานในด้านความปลอดภัยทางไซเบอร์ หรือที่เรียกว่า CIA (การรักษาความลับ ความซื่อสัตย์ ความพร้อมใช้งาน) เป็นพื้นฐานของกลยุทธ์ความปลอดภัยทางไซเบอร์ที่มีประสิทธิภาพ ลึกเข้าไปอีก

ทีมสีน้ำเงินคืออะไร BlueTeam หรือที่รู้จักกันในชื่อทีมป้องกันทางไซเบอร์ มีหน้าที่รับผิดชอบในการปกป้องระบบและข้อมูลขององค์กรจากภัยคุกคามทางไซเบอร์ ทีมรักษาความปลอดภัยทางไซเบอร์ Blue Team จะต้องมีความรู้และประสบการณ์มาด้วย

“ฟิชชิ่ง” คือการโจมตีทางไซเบอร์ประเภทหนึ่งที่ผู้โจมตีพยายามรับข้อมูลส่วนบุคคล เช่น รหัสผ่าน หมายเลขบัตรเครดิต หรือข้อมูลธนาคาร โดยปลอมตัวเป็นหน่วยงานที่เชื่อถือได้ ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ

“เวิร์ม” หรือเวิร์มคอมพิวเตอร์เป็นมัลแวร์ประเภทหนึ่งที่แพร่กระจายโดยไม่ต้องมีการแทรกแซงจากมนุษย์โดยตรง แตกต่างจากไวรัสซึ่งต้องใช้โปรแกรมโฮสต์หรือเอกสารในการเผยแพร่ เวิร์มจะจำลองตัวเองและแพร่กระจายผ่าน

Kali Linux เป็นการแจกจ่าย Linux บน Debian ซึ่งออกแบบมาโดยเฉพาะสำหรับการทดสอบความปลอดภัยและการตรวจสอบระบบ เป็นเครื่องมือที่ใช้กันอย่างแพร่หลายโดยผู้เชี่ยวชาญด้านความปลอดภัย นักวิจัย และผู้ที่ชื่นชอบด้านความปลอดภัยของคอมพิวเตอร์ ในตอนท้ายของ

บอตเน็ตคือเครือข่ายของอุปกรณ์คอมพิวเตอร์ที่ถูกบุกรุกซึ่งติดมัลแวร์และควบคุมจากระยะไกลโดยผู้โจมตีหรือ "บอทมาสเตอร์" อุปกรณ์ที่ถูกบุกรุกเหล่านี้อาจรวมถึงคอมพิวเตอร์ส่วนบุคคล เซิร์ฟเวอร์ อุปกรณ์เคลื่อนที่ และแม้แต่อุปกรณ์อินเทอร์เน็ต

สปายแวร์และแอดแวร์เป็นซอฟต์แวร์ที่เป็นอันตรายประเภทหนึ่งที่ติดตั้งบนอุปกรณ์โดยไม่ได้รับความยินยอมจากผู้ใช้ โดยมีจุดประสงค์เพื่อรวบรวมข้อมูลส่วนบุคคลหรือแสดงโฆษณาที่ไม่ต้องการ ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ

ใน Mikrotik โหมดทันเนลและโหมดการขนส่งเป็นสองโหมดการทำงานที่แตกต่างกันสำหรับการเชื่อมต่อ IPsec VPN ในตอนท้ายของบทความคุณจะพบแบบทดสอบเล็ก ๆ ที่จะช่วยให้คุณสามารถประเมินความรู้ที่ได้รับจากการอ่านนี้ ไปที่

MikroTik มีฟังก์ชันการทำงานของไฟร์วอลล์ที่มีทั้งกฎแบบมีสถานะและกฎไร้สัญชาติ ไฟร์วอลล์ใช้การกรองแพ็คเก็ตแบบมีสถานะ (ผ่านการติดตามการเชื่อมต่อ) และการกรองแบบไร้สัญชาติ จึงมีฟังก์ชันต่างๆ

Internet Control Message Protocol (ICMP) เป็นโปรโตคอลเครือข่ายที่ใช้ส่งข้อความควบคุมและข้อความแสดงข้อผิดพลาดระหว่างอุปกรณ์บนเครือข่าย ICMP เป็นโปรโตคอลที่สำคัญสำหรับการดำเนินงานของ

ตัวเลือก tls-host ใน MikroTik RouterOS เป็นคุณลักษณะไฟร์วอลล์ที่ช่วยให้คุณสามารถกรองการรับส่งข้อมูล TLS ตามชื่อโดเมนของเซิร์ฟเวอร์ที่ส่งไป สิ่งนี้มีประโยชน์ในการบล็อกการเข้าถึงเว็บไซต์

แนวคิดหลักที่ต้องทำความเข้าใจคือ “ไฟร์วอลล์กรองแพ็กเก็ต” คำนี้อาจดูซับซ้อนเล็กน้อย แต่ให้ฉันทำให้ง่ายขึ้นสำหรับคุณ ในตอนท้ายของบทความคุณจะพบแบบทดสอบเล็ก ๆ ที่จะช่วยให้คุณสามารถประเมินความรู้ที่ได้รับ

เสาหลักสำคัญประการหนึ่งที่สนับสนุนความปลอดภัยนี้คือ Internet Security Protocol (IPsec) ในบทความนี้ เราจะมาสำรวจโดยละเอียดว่า IPsec คืออะไร ประวัติ แนวคิด ประโยชน์ วิธีการทำงาน ข้อดี และตัวอย่างการใช้งานในด้านต่างๆ

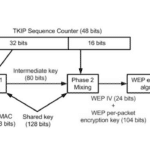

TKIP (Temporal Key Integrity Protocol) เป็นโปรโตคอลความปลอดภัยที่พัฒนาขึ้นเพื่อเอาชนะข้อบกพร่องของ WEP (Wired Equivalent Privacy) ซึ่งเป็นโปรโตคอลความปลอดภัยที่เดิมรวมอยู่ในมาตรฐานเครือข่ายไร้สาย 802.11 ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ

เราจะเริ่มต้นการเดินทางผ่านโลกที่น่าตื่นเต้นของโปรโตคอลความปลอดภัยไร้สาย เหตุใดสิ่งนี้จึงสำคัญมาก? ฉันจะบอกคุณ. ทุกครั้งที่คุณเชื่อมต่อกับเครือข่าย WiFi คุณกำลังใช้หนึ่งในโปรโตคอลเหล่านี้ นั่นสำคัญมาก

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCNA อัปเดตเป็น RouterOS v7

หลักสูตรออนไลน์การรับรองความปลอดภัยทางไซเบอร์

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCSE อัปเดตเป็น RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCINE อัปเดตเป็น RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCSWE อัปเดตเป็น RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCRE อัปเดตเป็น RouterOS v7

Av. Juan T. Marengo และ J. Orrantia

อาคารศูนย์วิชาชีพ ออฟฟิศ 507

กวายากิล. เอกวาดอร์

CP 090505

ไปยังจดหมายข่าวรายสัปดาห์ของเรา

ลิขสิทธิ์ © 2024 abcxperts.com – สงวนลิขสิทธิ์

ส่วนลด 40% บนหนังสือ MikroTik และชุดหนังสือ - รหัสส่วนลด: AN24-LIB ทิ้ง

ใช้ประโยชน์จากรหัสส่วนลด Three Kings Day!

ใช้ประโยชน์จากโค้ดส่วนลดส่งท้ายปีเก่า!

รับโค้ดส่วนลดรับคริสต์มาส!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

รับสิทธิ์โค้ดส่วนลด Cyber Week!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

ใช้ประโยชน์จากโค้ดส่วนลดสำหรับ Black Friday!!!

**รหัสจะถูกใช้ในตะกร้าสินค้า

ใช้ประโยชน์จากรหัสส่วนลดสำหรับวันฮาโลวีน

รหัสจะถูกนำไปใช้ในตะกร้าสินค้า

ส่วนลด 11% สำหรับทุกหลักสูตร MikroTik OnLine

11%

ส่วนลด 30% สำหรับทุกหลักสูตรของ Academy

30%

ส่วนลด 25% สำหรับหนังสือและชุดหนังสือของ MikroTik ทั้งหมด

25%