หนังสือควบคุมการรับส่งข้อมูลขั้นสูง, RouterOS v7

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCTCE อัปเดตเป็น RouterOS v7

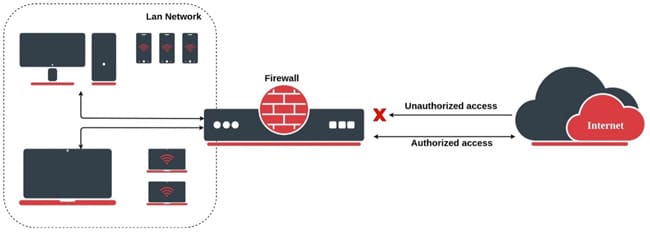

MikroTik มีฟังก์ชันการทำงานของไฟร์วอลล์ที่มีทั้งกฎแบบมีสถานะและกฎไร้สัญชาติ ไฟร์วอลล์ใช้การกรองแพ็คเก็ตแบบมีสถานะ (ผ่านการติดตามการเชื่อมต่อ) และการกรองแบบไร้สัญชาติ จึงมีฟังก์ชันความปลอดภัยที่ใช้เพื่อจัดการการไหลของข้อมูลเข้า ออกจาก และผ่านเราเตอร์

นอกเหนือจาก Network Address Translation (NAT) แล้ว ยังทำหน้าที่เป็นเครื่องมือในการป้องกันการเข้าถึงเครือข่ายที่เชื่อมต่อโดยตรงและเราเตอร์โดยไม่ได้รับอนุญาต เช่นเดียวกับตัวกรองสำหรับการรับส่งข้อมูลขาออก

ในตอนท้ายของบทความคุณจะพบกับสิ่งเล็ก ๆ น้อย ๆ ทดสอบ ที่จะช่วยให้คุณ ประเมิน ความรู้ที่ได้รับจากการอ่านครั้งนี้

กฎเหล่านี้เป็นไปตามสถานะของการเชื่อมต่อ ซึ่งหมายความว่าไฟร์วอลล์จะติดตามสถานะของการเชื่อมต่อแต่ละรายการ และอนุญาตการรับส่งข้อมูลตามสถานะการเชื่อมต่อ สิ่งนี้มีประโยชน์สำหรับการอนุญาตการรับส่งข้อมูลการตอบสนองบนการเชื่อมต่อที่เริ่มต้นจากภายในเครือข่าย

ซึ่งช่วยให้พวกเขาสามารถตัดสินใจได้อย่างมีข้อมูลมากขึ้นว่าแพ็กเก็ตใดที่จะอนุญาตหรือบล็อก ขึ้นอยู่กับบริบทของการเชื่อมต่อ ตัวอย่างเช่น ไฟร์วอลล์ stateful จะอนุญาตให้แพ็กเก็ตการตอบสนองส่งผ่านแพ็กเก็ตคำขอที่ได้รับอนุญาตก่อนหน้านี้ แม้ว่าแพ็กเก็ตคำขอนั้นจะไม่ได้รวมไว้ในกฎไฟร์วอลล์อย่างชัดเจนก็ตาม

Stateful มอบสิทธิประโยชน์ด้านความปลอดภัยที่ได้รับการปรับปรุง เนื่องจากสามารถป้องกันการพยายามเข้าถึงโดยไม่ได้รับอนุญาตและป้องกันการโจมตีแบบฟิชชิ่งได้อย่างมีประสิทธิภาพ

นอกจากนี้ยังให้ความสามารถในการกรองระดับแอปพลิเคชันที่ดีขึ้น ช่วยให้คุณควบคุมได้ว่าแอปพลิเคชันและโปรโตคอลใดที่สามารถสื่อสารผ่านไฟร์วอลล์ได้

กฎเหล่านี้ไม่เป็นไปตามสถานะของการเชื่อมต่อและใช้กับแต่ละแพ็กเก็ตอย่างเป็นอิสระ แต่ละแพ็กเก็ตจะถูกกรองตามเกณฑ์ที่กำหนดโดยกฎ โดยไม่คำนึงถึงการเชื่อมต่อก่อนหน้านี้

ในทางกลับกัน ไร้สัญชาติ จะไม่รักษาตารางสถานะและตรวจสอบเฉพาะแพ็กเก็ตแต่ละรายการตามที่อยู่ต้นทางและปลายทาง พอร์ต และส่วนหัวของโปรโตคอล

พวกมันทำหน้าที่เป็นตัวกรองแพ็กเก็ต โดยการตัดสินใจขึ้นอยู่กับข้อมูลที่มีอยู่ในแต่ละแพ็กเก็ตเท่านั้น

Característica | ไฟร์วอลล์ของรัฐ | ไฟร์วอลล์ไร้สัญชาติ |

การติดตามการเชื่อมต่อ

| Si | ไม่ |

ความปลอดภัย

| การปรับปรุง | Básico |

การกรองระดับแอปพลิเคชัน

| เป็นเม็ด | ถูก จำกัด |

ประสิทธิภาพ

| ต่ำกว่า | สูงกว่า |

การใช้ทรัพยากร

| สูงกว่า | ต่ำกว่า |

ความเหมาะสม

| เครือข่ายองค์กร แอปพลิเคชันที่มีความละเอียดอ่อน | เครือข่ายในบ้าน สภาพแวดล้อมแบนด์วิธสูง |

ใน MikroTik RouterOS กฎไฟร์วอลล์ไร้สัญชาติจะถูกสร้างขึ้นโดยไม่คำนึงถึงสถานะของการเชื่อมต่อนั่นคือกฎเหล่านี้จะถูกนำมาใช้โดยไม่คำนึงถึงการเชื่อมต่อก่อนหน้านี้ ต่อไปนี้คือตัวอย่างบางส่วนของกฎไร้สัญชาติที่อาจมีประโยชน์ในบางสถานการณ์:

/ip ตัวกรองไฟร์วอลล์เพิ่ม chain=forward src-address=192.168.1.100 action=accept

กฎนี้อนุญาตให้รับส่งข้อมูลที่มาจากที่อยู่ IP 192.168.1.100 ในห่วงโซ่การส่งต่อ

/ip ตัวกรองไฟร์วอลล์เพิ่ม chain=forward src-address=192.168.2.0/24 action=accept

กฎนี้อนุญาตให้รับส่งข้อมูลจากซับเน็ต 192.168.2.0/24 ในห่วงโซ่การส่งต่อ

/ip ตัวกรองไฟร์วอลล์เพิ่ม chain=forward dst-address=203.0.113.10 action=drop

กฎนี้จะบล็อกการรับส่งข้อมูลทั้งหมดที่ไปยังที่อยู่ IP 203.0.113.10 ในห่วงโซ่การส่งต่อ

นี่เป็นเพียงตัวอย่างและคุณควรปรับกฎตามความต้องการเฉพาะและโทโพโลยีเครือข่ายของคุณ นอกจากนี้ โปรดทราบว่ากฎเหล่านี้ไม่มีสถานะ ดังนั้นจึงไม่ได้คำนึงถึงสถานะของการเชื่อมต่อก่อนหน้านี้

ใน MikroTik RouterOS กฎไฟร์วอลล์แบบระบุสถานะจะเน้นไปที่สถานะของการเชื่อมต่อ ซึ่งหมายความว่าจะอนุญาตหรือบล็อกการรับส่งข้อมูลตามสถานะการเชื่อมต่อ ต่อไปนี้คือตัวอย่างบางส่วนของกฎการเก็บสถานะ:

/ip ไฟร์วอลล์กรองเพิ่ม chain=forward Connection-state=establed, related action=accept

กฎนี้อนุญาตให้รับส่งข้อมูลที่เป็นส่วนหนึ่งของการเชื่อมต่อที่สร้างขึ้นหรือเกี่ยวข้องในห่วงโซ่การส่งต่อ

/ip ไฟร์วอลล์กรองเพิ่มเชน = ส่งต่อในอินเทอร์เฟซ = ether1 สถานะการเชื่อมต่อ = โปรโตคอลใหม่ = tcp dst-port = 80 การกระทำ = ยอมรับ

กฎนี้อนุญาตให้รับส่งข้อมูล TCP ที่กำหนดสำหรับพอร์ต 80 จากภายนอกผ่านอินเทอร์เฟซ ether1 ในสายการส่งต่อ

/ip ตัวกรองไฟร์วอลล์เพิ่ม chain=input สถานะการเชื่อมต่อ=การกระทำใหม่=ดรอป

กฎนี้จะบล็อกการรับส่งข้อมูลขาเข้าทั้งหมดที่ไม่ได้เป็นส่วนหนึ่งของการเชื่อมต่อที่กำหนดไว้ในห่วงโซ่ขาเข้า

/ip ไฟร์วอลล์กรองเพิ่ม chain=input สถานะการเชื่อมต่อ=new protocol=icmp action=accept

กฎนี้อนุญาตให้มีการรับส่งข้อมูล ICMP ขาเข้าสำหรับคำขอ ping ในห่วงโซ่ขาเข้า

/ip ตัวกรองไฟร์วอลล์เพิ่ม chain=input ในอินเทอร์เฟซ=ether1 สถานะการเชื่อมต่อ=new dst-port=22 action=drop

กฎนี้จะบล็อกการรับส่งข้อมูลขาเข้าไปยังพอร์ต 22 (SSH) จากภายนอกผ่านอินเทอร์เฟซ ether1 ในห่วงโซ่ขาเข้า

นี่เป็นเพียงตัวอย่างและคุณควรปรับกฎตามความต้องการเฉพาะและการกำหนดค่าเครือข่ายของคุณ กฎการเก็บสถานะถือเป็นสิ่งสำคัญในการอนุญาตการรับส่งข้อมูลที่จำเป็นและรักษาความปลอดภัยโดยการปิดกั้นการรับส่งข้อมูลที่ไม่ต้องการ

เอกสารการศึกษาสำหรับหลักสูตรการรับรอง MTCTCE อัปเดตเป็น RouterOS v7

Av. Juan T. Marengo และ J. Orrantia

อาคารศูนย์วิชาชีพ ออฟฟิศ 507

กวายากิล. เอกวาดอร์

CP 090505

ไปยังจดหมายข่าวรายสัปดาห์ของเรา

ลิขสิทธิ์ © 2024 abcxperts.com – สงวนลิขสิทธิ์

ส่วนลด 40% บนหนังสือ MikroTik และชุดหนังสือ - รหัสส่วนลด: AN24-LIB ทิ้ง

ใช้ประโยชน์จากรหัสส่วนลด Three Kings Day!

ใช้ประโยชน์จากโค้ดส่วนลดส่งท้ายปีเก่า!

รับโค้ดส่วนลดรับคริสต์มาส!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

รับสิทธิ์โค้ดส่วนลด Cyber Week!!!

หลักสูตร MikroTik Online ทั้งหมด

หลักสูตรของ Academy ทั้งหมด

หนังสือ MikroTik และชุดหนังสือทั้งหมด

ใช้ประโยชน์จากโค้ดส่วนลดสำหรับ Black Friday!!!

**รหัสจะถูกใช้ในตะกร้าสินค้า

ใช้ประโยชน์จากรหัสส่วนลดสำหรับวันฮาโลวีน

รหัสจะถูกนำไปใช้ในตะกร้าสินค้า

ส่วนลด 11% สำหรับทุกหลักสูตร MikroTik OnLine

11%

ส่วนลด 30% สำหรับทุกหลักสูตรของ Academy

30%

ส่วนลด 25% สำหรับหนังสือและชุดหนังสือของ MikroTik ทั้งหมด

25%