(Kitap) MikroTik RouterOS ile Ağ Kurma: RouterOS'u Anlamak ve Uygulamak İçin Pratik Bir Yaklaşım

MTCNA Sertifikasyon Kursu için RouterOS v7'ye güncellenen çalışma materyali

Kablosuz kimlik doğrulama için paylaşılan anahtarların kullanılması, Wi-Fi ağlarında, bir ağa bağlanmaya çalışan cihazların kimliğini doğrulamak için kullanılan bir yöntemdir.

Bu yöntem, bağlantıyı isteyen cihaz (istemci) ile erişim noktası (AP) veya yönlendirici arasında gizli bir anahtarın paylaşıldığı bilgisine dayanır.

Makalenin sonunda küçük bir şey bulacaksınız test bu sana izin verecek belirlemek bu okumada edinilen bilgi

Bu sürecin nasıl işlediğine dair ayrıntılı bir açıklamayı burada bulabilirsiniz:

Herhangi bir kimlik doğrulamanın gerçekleştirilebilmesi için hem erişim noktasının (AP) hem de istemci cihazların aynı paylaşılan anahtara sahip olması gerekir.

Bu anahtar, ağ yöneticisi tarafından oluşturulur ve AP yapılandırmalarına ve ağa bağlanmak isteyen cihazların her birine manuel olarak girilmesi gerekir.

Paylaşılan Anahtar Kimlik Doğrulaması süreci genellikle şu adımları takip eder:

Paylaşılan anahtarlar kullanılarak yapılan kimlik doğrulaması güvenli görünse de birçok güvenlik açığına sahiptir:

Bu güvenlik açıkları nedeniyle, kablosuz kimlik doğrulama için paylaşılan anahtarların kullanımı büyük ölçüde yerini, EAP (Genişletilebilir Kimlik Doğrulama Protokolü) gibi daha sağlam kimlik doğrulama protokolleri kullanan WPA2 (Wi-Fi Korumalı Erişim 2) ve WPA3 gibi daha güvenli yöntemlere bıraktı. kablosuz iletişimi korumak için çeşitli şifreleme yöntemleriyle birlikte.

Paylaşılan anahtar kimlik doğrulaması Wi-Fi ağlarında kullanılan ilk yöntemlerden biri olmasına rağmen, güvenlik sınırlamaları daha gelişmiş ve güvenli kimlik doğrulama ve şifreleme teknolojilerinin benimsenmesine yol açmıştır.

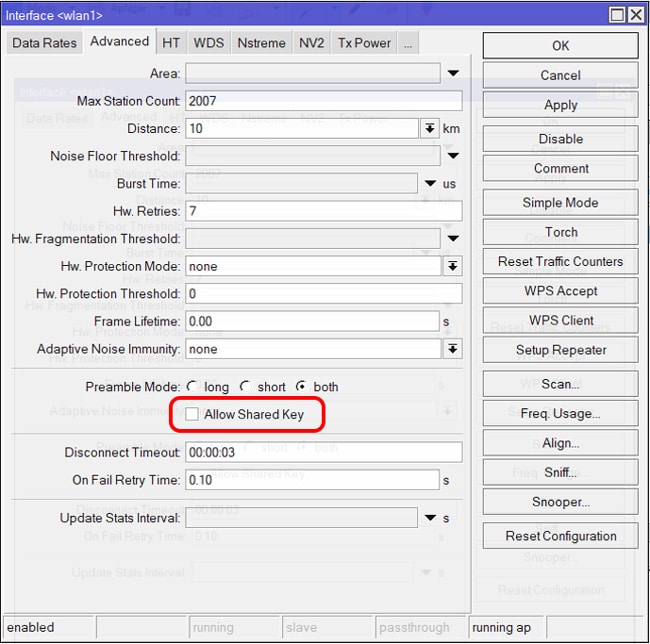

MikroTik RouterOS'taki paylaşılan anahtara izin ver seçeneği, kablosuz kimlik doğrulama için paylaşılan anahtarların kullanımına izin veren veya izin vermeyen bir ayardır. WEP olarak da bilinen paylaşılan anahtarlar, güvenli olmadığı düşünülen eski bir kablosuz ağ şifreleme türüdür.

"Paylaşılan Anahtara İzin Ver" seçeneği, MikroTik erişim noktasında kablosuz güvenliği yapılandırırken geçerlidir ve WEP veya WPA bağlamında paylaşılan anahtar kimlik doğrulamasına izin verilip verilmeyeceğini ifade eder. Ancak mümkün olduğunca daha gelişmiş ve güvenli güvenlik yöntemlerinin kullanılması tavsiye edilir.

WEP (Wi-Fi Korumalı Erişim) İlk Wi-Fi güvenlik protokolüdür. Nispeten zayıf bir akış şifreleme algoritması olan RC4 şifrelemesini kullanır. 64 bit WEP anahtarları birkaç dakika içinde, 128 bit veya 256 bit anahtarlar ise birkaç saat içinde kırılabilir.

WPA (Wi-Fi Korumalı Erişim) TKIP (Geçici Anahtar Bütünlüğü Protokolü) şifrelemesini kullanan WEP'e yönelik bir geliştirmedir. TKIP, RC4'ten daha güçlü bir şifreleme algoritmasıdır ancak yine de saldırılara açıktır.

WPA2 (Wi-Fi Korumalı Erişim 2) Wi-Fi güvenlik protokolünün en yeni sürümüdür. Wi-Fi için mevcut en güçlü şifreleme algoritması olan AES (Gelişmiş Şifreleme Standardı) şifrelemesini kullanır. WPA2, WEP veya WPA'dan çok daha güvenlidir ve kırılması çok zordur.

Genel olarak kablosuz ağınızı korumak için WPA2 kullanmanız önerilir. Mevcut en güvenli güvenlik protokolüdür ve çoğu modern kablosuz cihaz tarafından desteklenir.

Característica | WEP | WPA | WPA2 |

Şifreleme | RC4 | TKIP veya AES | AES |

Anahtar uzunluğu | 64, 128 veya 256 bit | 80 veya 128 bit | 128 veya 256 bit |

güvenlik | Güvenli değil | WEP'ten daha güvenli | WPA'dan daha güvenli |

Uygunluk | Geniş | Geniş | Geniş |

Yapılandırma zorluğu | Kolay | Kolay | Kolay |

Bant genişliği gereksinimleri | Altos | Medya | Medya |

MTCNA Sertifikasyon Kursu için RouterOS v7'ye güncellenen çalışma materyali

MTCNA Sertifikasyon Kursu için RouterOS v7'ye güncellenen çalışma materyali

Av. Juan T. Marengo ve J. Orrantia

Profesyonel Merkez Binası, Ofis 507

Guayaquil. Ekvador

CP 090505

haftalık bültenlerimize

Telif Hakkı © 2024 abcxperts.com – Tüm Hakları Saklıdır

% 40 indirim MikroTik kitaplarında ve kitap paketlerinde - İndirim Kodu: AN24-LIB ıskarta

Üç Kral Günü indirim kodundan yararlanın!

Yılbaşı indirim kodundan yararlanın!

Yılbaşına özel indirim kodundan yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Siber Haftaya özel indirim kodlarından yararlanın!!!

tüm MikroTik OnLine kursları

tüm Akademi kursları

tüm MikroTik Kitapları ve Kitap Paketleri

Black Friday'e özel indirim kodlarından yararlanın!!!

**Kodlar alışveriş sepetinde uygulanır

Cadılar Bayramı için indirim kodlarından yararlanın.

Kodlar alışveriş sepetinde uygulanır

Tüm MikroTik OnLine kurslarında %11 indirim

11%

Tüm Akademi kurslarında %30 indirim

30%

Tüm MikroTik Kitap ve Kitap Paketlerinde %25 indirim

25%