Configuración RoMON en un Router MikroTik

- Kevin Morán

- No hay comentarios

- Comparte este artículo

RoMON son las siglas de Router Management Overlay Network, y funciona estableciendo un descubrimiento indepentdiente de peer de capa MAC (capa 2) y una red de reenvío de datos.

RoMON opera independientemente de que a configuración sea en Capa 2 o Capa 3 (L2 o L3).

A cada router en la red RoMON se le asigna su propio RoMON ID, el mismo que puede ser seleccionado desde el puerto de la dirección MAC o puede ser especificado por el usuario.

El protocolo RoMON no proporciona servicios de encriptación. La encriptación se provee a nivel de la Capa de Aplicación, por ejemplo, usando SSH o a través de WinBox Seguro (Secure WinBox).

Desde la versión 6.43 el agente de RoMON requiere esta versión para conectarse a dispositivos con versiones posteriores de RoMOM

Los puertos que participan en una red RoMON son configurados en el menú “romon port”. La lista de puerto es una lista ordenada de entradas que coinciden ya sea con un puerto específico o con todos los puertos, y especifica si el puerto (s) que coincide está prohibido de participar en la red RoMON, y en caso de que el puerto esté permitido de participar en la red RoMON la entrada también especifica el costo del puerto.

Los secrets del protocolo RoMON se utilizan para la autenticación de mensajes, chequeo de integridad y prevención de respuesta por medio del contenido de mensaje hashing con MD5.

Para cada interface, si la lista de secret de la interface específica está vacía, se utiliza la lista de secret global.

Cuando se hace el envío, se aplica hash a los mensajes con el primer secret en la lista si es que la lista no está vacía y el primero que no sea un secret vacío (empty secret, es decir que tenga un empty string = “”), de otra manera los mensajes se envían sin aplicar hash.

Cuando se reciben, los mensajes que no se han aplicado hash simplemente se aceptan si la lista secret está vacía o si contiene “empty secret”, los mensajes que se han aplicado hash se aceptan si es que se les ha aplicado hash con cualquier otro secret en lista.

Este diseño permite una introducción incremental y/o cambio de secrets en la red sin interrupción del servicio RoMON y puede ocurrir sobre el propio RoMON.

Video sobre configuración RoMON en un router MikroTik

Para continuar aprendiendo sobre este tema, te invitamos a ver el video que hemos preparado:

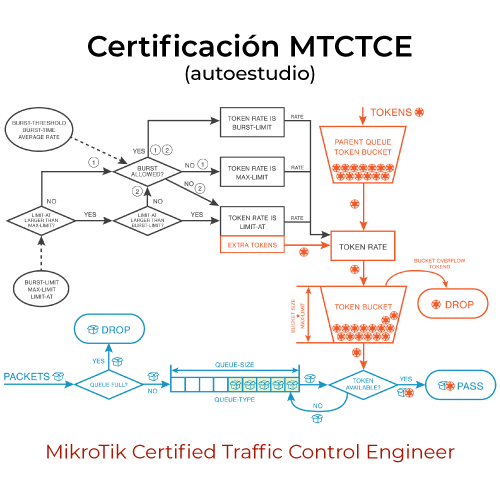

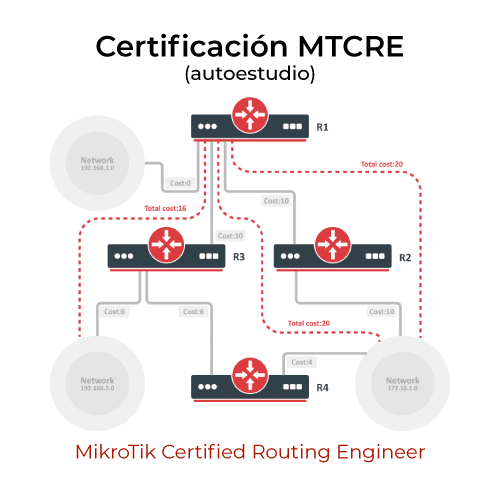

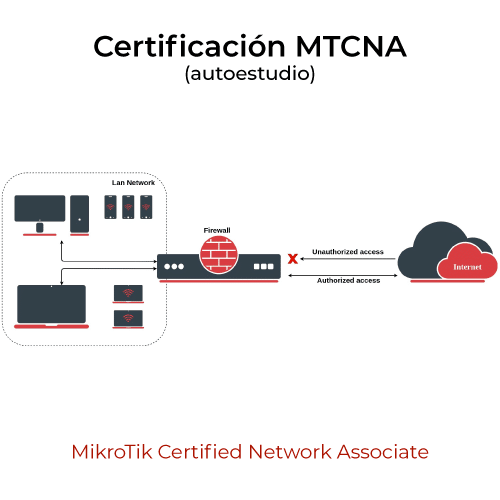

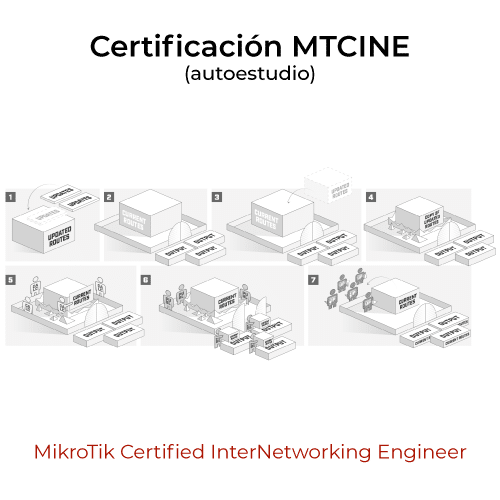

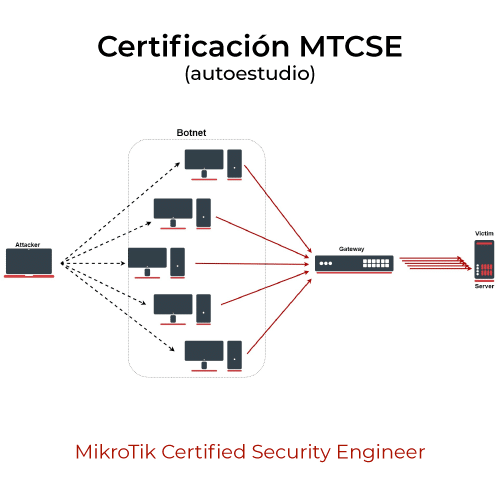

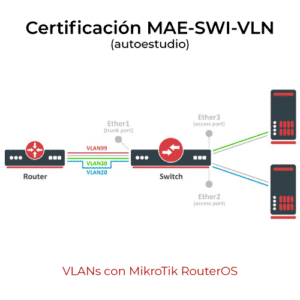

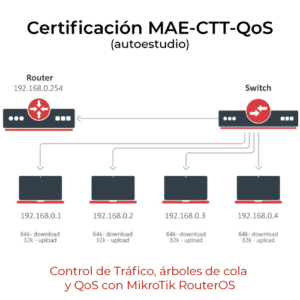

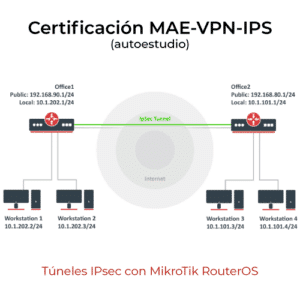

Autoestudio MikroTik

Estudia las certificaciones MikroTik a tu propio ritmo

Autoestudio

Aprende a tu propio ritmo

advertisement (anuncio)

Artículos Relacionados

- MikroTik y LoRaWAN: Convierte tu router en un gateway IoT de largo alcance

- Configuración de túneles IPIP con MikroTik RouterOS: guía paso a paso y mejores prácticas

- Registro de cambios de la versión 7.1.4 y 7.1.5 de RouterOS

- Supervisión avanzada con Netwatch DNS en MikroTik RouterOS

- Routing Mark en RouterOS v6 y v7

MikroLABs

Otros temas que te pueden interesar

advertisement (anuncio)

¿Quieres sugerir un tema?

Próximos Cursos

Libros MikroTik (español)

AcademyXperts BETA 1.0

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Agendar o Contactar

Elige una opción

¿Cómo fue tu experiencia?

Tu opinión nos ayuda a mejorar

AcademyXperts BETA 1.0

Tu asistente virtual de AcademyXperts

Cuéntanos un poco sobre tí.

Así podremos darte la mejor recomendación

Confírmanos tus datos

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.