Qué es un Botnet y Cómo Funciona una Red de Bots en Ciberseguridad

Las botnets se han convertido en una de las amenazas más peligrosas dentro del mundo…

Las botnets se han convertido en una de las amenazas más peligrosas dentro del mundo…

¿Qué es un ataque DDoS y por qué puede tumbar tu red? Un ataque de…

Las direcciones IPv6 son la evolución del sistema de direccionamiento IP tradicional (IPv4). Su principal…

Un sistema autónomo (AS, Autonomous System) es un conjunto de redes IP y routers que…

Una SD-WAN (Software-Defined Wide Area Network) es una tecnología que permite gestionar y optimizar redes…

Las botnets se han convertido en una de las amenazas más peligrosas dentro del mundo de la ciberseguridad. Aunque muchas personas han escuchado términos como

¿Qué es un ataque DDoS y por qué puede tumbar tu red? Un ataque de Denegación de Servicio Distribuido (DDoS) es un intento malicioso de

Las direcciones IPv6 son la evolución del sistema de direccionamiento IP tradicional (IPv4). Su principal objetivo es resolver el problema del agotamiento de direcciones, pero

Un sistema autónomo (AS, Autonomous System) es un conjunto de redes IP y routers que están bajo una misma administración y que comparten una política

Una SD-WAN (Software-Defined Wide Area Network) es una tecnología que permite gestionar y optimizar redes de área amplia (WAN) mediante software, en lugar de depender

Las direcciones IPv6 son la evolución del sistema de direccionamiento IP tradicional (IPv4). Su principal objetivo es resolver el problema del agotamiento de direcciones, pero

Una SD-WAN (Software-Defined Wide Area Network) es una tecnología que permite gestionar y optimizar redes de área amplia (WAN) mediante software, en lugar de depender

Si estás aprendiendo redes, hay un punto clave donde todo empieza a tener sentido: cuando entiendes cómo múltiples VLANs pueden viajar por un solo enlace

¿Qué es Multicast en redes? El multicast es un método de comunicación en redes que permite enviar datos de un emisor a múltiples receptores simultáneamente,

Si trabajas con switching, tarde o temprano te encuentras con los BPDU. Son paquetes esenciales dentro de Spanning Tree Protocol, y sin ellos, tu red

Introducción al Unicast Cuando se habla de redes informáticas, uno de los conceptos fundamentales es el unicast. Aunque puede parecer técnico al principio, en realidad

Una VLAN (Virtual LAN) permite segmentar una red física en múltiples redes lógicas independientes. Esto significa que, aunque varios dispositivos estén conectados al mismo switch,

El Spanning Tree Protocol (STP) es un protocolo de red de capa 2 que evita bucles (loops) en redes LAN con switches. Funciona bloqueando enlaces

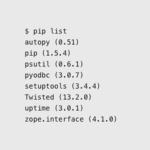

Para instalar pip, el gestor de paquetes de Python, en macOS, necesitas asegurarte de tener instalado Python en tu sistema. Al final del artículo encontrarás

pip es el sistema de gestión de paquetes utilizado para instalar y administrar paquetes de software escritos en Python. Al final del artículo encontrarás un

Para instalar Homebrew en macOS, sigue los siguientes pasos: Al final del artículo encontrarás un pequeño test que te permitirá evaluar los conocimientos adquiridos en

Homebrew es un popular sistema de gestión de paquetes de código abierto para macOS, que también está disponible para Linux bajo el nombre “Linuxbrew”. Al

PyCharm es un IDE multiplataforma que brinda una experiencia consistente en los sistemas operativos Windows, macOS y Linux. PyCharm está disponible en dos ediciones: Profesional

Las botnets se han convertido en una de las amenazas más peligrosas dentro del mundo de la ciberseguridad. Aunque muchas personas han escuchado términos como

¿Qué es un ataque DDoS y por qué puede tumbar tu red? Un ataque de Denegación de Servicio Distribuido (DDoS) es un intento malicioso de

Qué es un ataque SYN flood Definición sencilla Un ataque SYN flood (inundación SYN) es un tipo de ataque de denegación de servicio (DoS o

El ataque KRACK (Key Reinstallation Attacks) es una vulnerabilidad de seguridad que afecta al protocolo WPA2, utilizado por la mayoría de redes WiFi para proteger

La seguridad de una red WiFi no es algo opcional: es lo que protege tu información, tus dispositivos y tu privacidad. Aquí es donde entran

El ataque KRACK (Key Reinstallation Attacks) es una vulnerabilidad de seguridad que afecta al protocolo WPA2, utilizado por la mayoría de redes WiFi para proteger

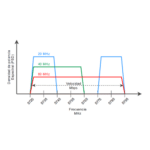

Channel Bonding, también conocido como agregación de canales, es una técnica utilizada en redes inalámbricas, especialmente en conexiones WiFi, para aumentar el ancho de banda

Las VLANs son redes virtuales que se crean sobre una única red física. Esto permite dividir una red física en varias redes lógicas, cada una

Las modulaciones digitales son un tipo de modulación en la que la información digital se transmite mediante la modificación de uno o varios parámetros de

Las mediciones inalámbricas se refieren a la recopilación de datos y la evaluación de señales o fenómenos que se transmiten de forma inalámbrica, es decir,

En redes modernas, el rendimiento y la estabilidad dependen en gran medida de cómo se organiza el tráfico dentro de la infraestructura. A medida que

SwitchOS, más conocido como SwOS, es el sistema operativo ligero de MikroTik diseñado específicamente para switches. A diferencia de RouterOS, que está pensado para routing

Existen diferentes tipos de VLANs que se clasifican según su método de asignación: basadas en puertos, direcciones MAC y protocolos. En este artículo, exploraremos cada

Study material for the MTCNA Certification Course, updated to RouterOS v7

Material de estudio para el Curso de Certificación MTCNA, actualizado a RouterOS v7

Material de estudio para el Curso de Certificación MTCSWE actualizado a RouterOS v7

Dime tu objetivo

Dime tu objetivo y te recomiendo el curso correcto.

Elige una opción

Tu opinión nos ayuda a mejorar

Tu asistente virtual de AcademyXperts

Ingresa tus datos para continuar

Nuestros horarios son de Lunes a Viernes de 9:00 AM a 6:00 PM.