برامج الفدية: فهم التهديد وكيفية حماية نفسك

هجوم برامج الفدية هو نوع من الهجمات الإلكترونية التي يقوم فيها المجرمون بإصابة نظام الكمبيوتر ببرامج ضارة تقوم بتشفير البيانات الموجودة على النظام. ثم يطلب المجرمون فدية مقابل مفتاح فك التشفير

هجوم برامج الفدية هو نوع من الهجمات الإلكترونية التي يقوم فيها المجرمون بإصابة نظام الكمبيوتر ببرامج ضارة تقوم بتشفير البيانات الموجودة على النظام. ثم يطلب المجرمون فدية مقابل مفتاح فك التشفير

في عالم الشبكات، تعد سلامة خدمة DHCP (بروتوكول التكوين الديناميكي للمضيف) أمرًا ضروريًا لاتصال الجهاز. ومع ذلك، هناك هجومان، Rogue DHCP وStarvation DHCP، يهددان بتقويض هذه الخدمة الحيوية. هنا سوف نستكشف

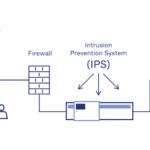

نظام منع التطفل (IPS) هو أداة أمان شبكة مصممة لتحديد التهديدات المحتملة ومنعها في الوقت الفعلي. يمكن أن تشمل هذه التهديدات هجمات المتسللين والفيروسات والديدان وعمليات الاقتحام غير المصرح بها وأنواع أخرى من السلوك الضار.

نظام كشف التطفل (IDS) هو أداة أمنية مصممة للكشف عن الأنشطة المشبوهة أو الهجمات أو انتهاكات السياسات الأمنية على شبكة الكمبيوتر أو النظام. في نهاية

يعتبر ثالوث أمن المعلومات مفهومًا أساسيًا في مجال الأمن السيبراني. تُعرف أيضًا باسم CIA (السرية والنزاهة والتوافر)، وهي تشكل الأساس لأي استراتيجية فعالة للأمن السيبراني. التعمق أكثر في

ما هو الفريق الأزرق؟ فريق BlueTeam، المعروف أيضًا باسم فريق الدفاع السيبراني، مسؤول عن حماية أنظمة المؤسسة وبياناتها ضد التهديدات السيبرانية. يجب أن يتمتع الفريق الأزرق للأمن السيبراني بالمعرفة والخبرة في هذا المجال

"التصيد الاحتيالي" هو نوع من الهجمات الإلكترونية التي يحاول فيها المهاجمون الحصول على معلومات شخصية، مثل كلمات المرور أو أرقام بطاقات الائتمان أو المعلومات المصرفية، من خلال التظاهر بأنهم كيان موثوق به. في نهاية المقال ستجد صغيرا

"الدودة"، أو دودة الكمبيوتر، هي نوع من البرامج الضارة التي تنتشر دون تدخل بشري مباشر. على عكس الفيروس، الذي يتطلب برنامجًا أو مستندًا مضيفًا للنشر، فإن الدودة تتكاثر ذاتيًا وتنتشر عبر

Kali Linux هي توزيعة Linux مبنية على Debian، وهي مصممة خصيصًا لاختبارات الأمان وتدقيق النظام. إنها أداة تستخدم على نطاق واسع من قبل المتخصصين في مجال الأمن والباحثين وعشاق أمن الكمبيوتر. في نهاية

الروبوتات هي شبكة من أجهزة الكمبيوتر المخترقة التي أصيبت ببرامج ضارة ويتم التحكم فيها عن بعد بواسطة مهاجم أو "مسؤول الروبوت". يمكن أن تشمل هذه الأجهزة المخترقة أجهزة الكمبيوتر الشخصية والخوادم والأجهزة المحمولة وحتى أجهزة الإنترنت.

برامج التجسس وبرامج الإعلانات المتسللة هي أنواع من البرامج الضارة التي يتم تثبيتها على الجهاز دون موافقة المستخدم بهدف جمع معلومات شخصية أو عرض إعلانات غير مرغوب فيها. في نهاية المقال ستجد صغيرا

في Mikrotik، يعد وضع النفق ووضع النقل وضعين مختلفين لتشغيل اتصالات IPsec VPN. ستجد في نهاية المقالة اختبارًا صغيرًا يسمح لك بتقييم المعرفة المكتسبة في هذه القراءة

يوفر MikroTik وظائف جدار الحماية التي تتضمن كلاً من القواعد ذات الحالة والقواعد عديمة الحالة. يطبق جدار الحماية تصفية الحزم ذات الحالة (من خلال تتبع الاتصال) وعديمة الحالة، وبالتالي يوفر وظائف

بروتوكول رسائل التحكم بالإنترنت (ICMP) هو بروتوكول طبقة شبكة يستخدم لإرسال رسائل التحكم والخطأ بين الأجهزة الموجودة على الشبكة. ICMP هو بروتوكول مهم لتشغيل

يعد خيار tls-host في MikroTik RouterOS إحدى ميزات جدار الحماية التي تتيح لك تصفية حركة مرور TLS بناءً على اسم مجال الخادم الذي يتم توجيهه إليه. يمكن أن يكون هذا مفيدًا لمنع الوصول إلى مواقع الويب

المفهوم الأساسي الذي يجب فهمه هو "جدار الحماية لتصفية الحزم". قد يبدو هذا المصطلح معقدًا بعض الشيء، لكن دعني أبسطه لك. ستجد في نهاية المقالة اختبارًا صغيرًا يسمح لك بتقييم المعرفة المكتسبة

أحد الركائز الأساسية التي تدعم هذا الأمان هو بروتوكول أمان الإنترنت (IPsec). في هذه المقالة، سنستكشف بالتفصيل ماهية IPsec وتاريخها ومفاهيمها وفوائدها وطرق عملها ومزاياها وأمثلة لتطبيقاتها في مختلف المجالات.

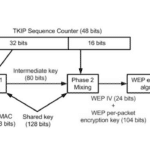

TKIP (بروتوكول سلامة المفاتيح المؤقتة) هو بروتوكول أمان تم تطويره للتغلب على أوجه القصور في WEP (الخصوصية المكافئة السلكية)، وهو بروتوكول الأمان المدمج في الأصل في معايير الشبكة اللاسلكية 802.11. في نهاية المقال ستجد صغيرا

سنبدأ رحلتنا عبر عالم بروتوكولات الأمان اللاسلكي المثير. لماذا هذا بغاية الأهمية؟ سأخبرك. في كل مرة تتصل فيها بشبكة WiFi، فإنك تستخدم أحد هذه البروتوكولات. هذا هو مدى أهمية

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

تم تحديث المواد الدراسية لدورة شهادة MTCSWE إلى RouterOS v7

شارع خوان تي مارينغو وجي أورانتيا

مبنى المركز المهني، مكتب 507

غواياكيل. الاكوادور

كب شنومكس

إلى رسائلنا الإخبارية الأسبوعية

حقوق الطبع والنشر © 2024 abcxperts.com – جميع الحقوق محفوظة

خصم 40٪ على كتب وحزم الكتب MikroTik - رمز الخصم: AN24-LIB نبذ

استفد من كود خصم Three Kings Day!

استفد من كود خصم ليلة رأس السنة!

استفد من كود الخصم لعيد الميلاد !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من اكواد الخصم الخاصة بـ Cyber Week !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من كوبونات الخصم الخاصة بالجمعة البيضاء !!!

**يتم تطبيق الرموز في عربة التسوق

استفد من كوبونات الخصم الخاصة بالهالوين.

يتم تطبيق الرموز في عربة التسوق

خصم 11% على جميع دورات MikroTik Online

11%

خصم 30% على جميع دورات الأكاديمية

30%

خصم 25% على جميع كتب وحزم كتب MikroTik

25%