كتاب الأمان المتقدم RouterOS v7

المواد الدراسية لدورة شهادة MTCSE، المحدثة إلى RouterOS v7

El بروتوكول رسائل التحكم بالإنترنت (ICMP) هو بروتوكول طبقة شبكة يستخدم لإرسال رسائل التحكم والخطأ بين الأجهزة الموجودة على الشبكة.

يعد ICMP بروتوكولًا مهمًا لعمل الإنترنت ويستخدم لمجموعة متنوعة من الأغراض، بما في ذلك:

في نهاية المقال ستجد صغيرا تجربه بالعربي سيسمح لك تقييم المعرفة المكتسبة في هذه القراءة

يستخدم ICMP للكشف عن الأخطاء في نقل البيانات. على سبيل المثال، في حالة فقدان أو تلف حزمة IP، يمكن للمرسل إرسال رسالة ICMP إلى المستلم لإبلاغه بالخطأ.

يتم استخدام ICMP لتشخيص مشاكل الشبكة. على سبيل المثال، يمكنك استخدام الأمر "ping" لإرسال رسالة ICMP إلى جهاز بعيد للتحقق من توفرها.

يستخدم ICMP لإدارة الشبكة. على سبيل المثال، يمكن استخدامه لإرسال إشعارات الحالة أو لتكوين أجهزة الشبكة.

يعتمد ICMP على بروتوكول IP ويستخدم نفس رؤوس IP. يحتوي رأس ICMP على حقل نوع يحدد نوع رسالة ICMP.

هناك العديد من الأنواع المختلفة لرسائل ICMP، كل منها يخدم غرضًا مختلفًا. تتضمن بعض أنواع رسائل ICMP الأكثر شيوعًا ما يلي:

تُستخدم هذه الرسائل للتحقق من توفر جهاز بعيد.

تُستخدم هذه الرسائل لإعلام المرسل بتعذر تسليم حزمة IP إلى الوجهة.

تُستخدم هذه الرسائل لإبلاغ المرسل بأن حزمة IP استغرقت وقتًا طويلاً للوصول إلى وجهتها.

يعد ICMP بروتوكولًا مهمًا لعمل الإنترنت. من خلال فهم مفهوم ICMP، يمكنك المساعدة في الحفاظ على أمان شبكتك وفعاليتها.

يعد وجود مرشح ICMP على جدار الحماية MikroTik RouterOS أمرًا مهمًا لعدة أسباب، منها:

فيما يلي بعض الأمثلة المحددة لكيفية قيام مرشح ICMP في MikroTik RouterOS بمساعدتك في حماية شبكتك:

من المهم تكوين مرشح ICMP بشكل مناسب بحيث لا يمنع حركة المرور المشروعة. يجب عليك أن تأخذ بعين الاعتبار احتياجاتك الخاصة والمخاطر الأمنية التي تتعرض لها شبكتك.

على أجهزة توجيه MikroTik التي تعمل بنظام RouterOS، يمكنك إدارة الإعدادات ذات الصلة بـ ICMP (بروتوكول رسائل التحكم في الإنترنت)، بما في ذلك إعدادات ping والوظائف الأخرى ذات الصلة.

رسالة ICMPv4 | المصدر من الجهاز | من خلال الجهاز | متجهة إلى الجهاز |

ICMPv4-unreach-net | حدود التقييم | حدود التقييم | حدود التقييم |

ICMPv4-unreach-host | حدود التقييم | حدود التقييم | حدود التقييم |

ICMPv4-unreach-proto | حدود التقييم | تنكر | حدود التقييم |

منفذ عدم الوصول لـ ICMPv4 | حدود التقييم | تنكر | حدود التقييم |

هناك حاجة إلى جزء غير قابل للوصول إلى ICMPv4 | أرسل | تصريح | حدود التقييم |

ICMPv4-unreach-src-route | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-unreach-net-unknown (ديسمبر) | تنكر | تنكر | تنكر |

ICMPv4-unreach-host-unknown | حدود التقييم | تنكر | تجاهل |

ICMPv4-عدم الوصول-المضيف-معزول (ديسمبر) | تنكر | تنكر | تنكر |

ICMPv4-unreach-net-tos | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-unreach-host-tos | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-unreach-admin | حدود التقييم | حدود التقييم | حدود التقييم |

انتهاك عدم الوصول إلى ICMPv4 | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-عدم الوصول إلى ما قبل القطع | حدود التقييم | تنكر | حدود التقييم |

إخماد ICMPv4 | تنكر | تنكر | تنكر |

ICMPv4-إعادة توجيه الشبكة | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-إعادة توجيه المضيف | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-إعادة التوجيه-tos-net | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-إعادة التوجيه-tos-host | حدود التقييم | تصريح | حدود التقييم |

ICMPv4-توقيت-ttl | حدود التقييم | تصريح | حدود التقييم |

ICMPv4-توقيت-reass | حدود التقييم | تصريح | حدود التقييم |

مؤشر معلمة ICMPv4 | حدود التقييم | تنكر | حدود التقييم |

خيار ICMPv4 مفقود | حدود التقييم | تنكر | حدود التقييم |

رسالة صدى ICMPv4-req | حدود التقييم | تصريح | حدود التقييم |

ICMPv4-req-صدى الرد | حدود التقييم | تصريح | حدود التقييم |

ICMPv4-req-router-sol | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-req-router-adv | حدود التقييم | تنكر | حدود التقييم |

رسالة ICMPv4-req-الطابع الزمني | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-req-الطابع الزمني-الرد | حدود التقييم | تنكر | حدود التقييم |

رسالة معلومات ICMPv4 (ديسمبر) | تنكر | تنكر | تنكر |

معلومات الرد على ICMPv4 (ديسمبر) | تنكر | تنكر | تنكر |

طلب قناع ICMPv4 | حدود التقييم | تنكر | حدود التقييم |

ICMPv4-قناع-الرد | حدود التقييم | تنكر | حدود التقييم |

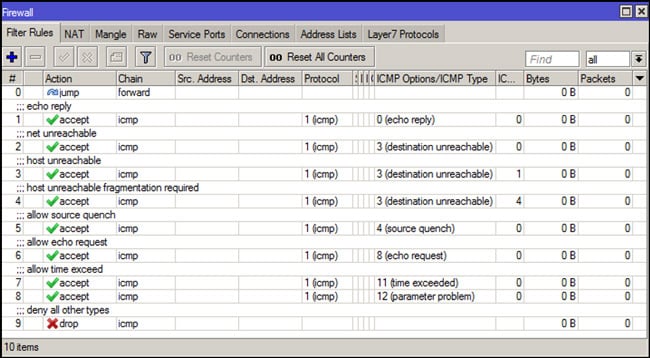

قواعد ICMP التالية هي أنواع الرسائل التي يجب أن تكون متاحة دائمًا بشكل عام:

/ip firewall filter

add action=jump chain=forward jump-target=icmp

add action=accept chain=icmp comment="echo reply" icmp-options=0:0 protocol=icmp

add action=accept chain=icmp comment="net unreachable" icmp-options=3:0 protocol=icmp

add action=accept chain=icmp comment="host unreachable" icmp-options=3:1 protocol=icmp

add action=accept chain=icmp comment="host unreachable fragmentation required" icmp-options=3:4 protocol=icmp

add action=accept chain=icmp comment="allow source quench" icmp-options=4:0 protocol=icmp

add action=accept chain=icmp comment="allow echo request" icmp-options=8:0 protocol=icmp

add action=accept chain=icmp comment="allow time exceed" icmp-options=11:0 protocol=icmp

add action=accept chain=icmp comment="allow parameter bad" icmp-options=12:0 protocol=icmp

add action=drop chain=icmp comment="deny all other types"

هذه مجرد أمثلة ومن المهم تعديل التكوين وفقًا لاحتياجاتك المحددة وبنية الشبكة.

تذكر أن تكون حذرًا عند تقييد حركة مرور ICMP، حيث يمكن أن يؤثر ذلك على إمكانيات تشخيص الشبكة.

تأكد من اختبار أي تغييرات في بيئة الاختبار والتحقق من صحتها قبل نشرها في بيئة الإنتاج.

المواد الدراسية لدورة شهادة MTCSE، المحدثة إلى RouterOS v7

شارع خوان تي مارينغو وجي أورانتيا

مبنى المركز المهني، مكتب 507

غواياكيل. الاكوادور

كب شنومكس

إلى رسائلنا الإخبارية الأسبوعية

حقوق الطبع والنشر © 2024 abcxperts.com – جميع الحقوق محفوظة

استفد من كود خصم Three Kings Day!

استفد من كود خصم ليلة رأس السنة!

استفد من كود الخصم لعيد الميلاد !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من اكواد الخصم الخاصة بـ Cyber Week !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من كوبونات الخصم الخاصة بالجمعة البيضاء !!!

**يتم تطبيق الرموز في عربة التسوق

استفد من كوبونات الخصم الخاصة بالهالوين.

يتم تطبيق الرموز في عربة التسوق

خصم 11% على جميع دورات MikroTik Online

11%

خصم 30% على جميع دورات الأكاديمية

30%

خصم 25% على جميع كتب وحزم كتب MikroTik

25%