(كتاب) الشبكات مع MikroTik RouterOS: نهج عملي لفهم وتنفيذ RouterOS

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

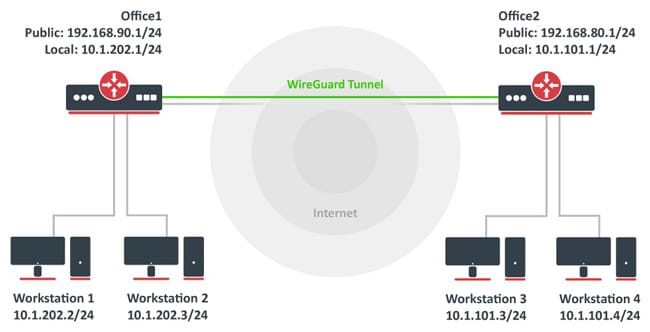

واحدة من أحدث تقنيات VPN وأكثرها واعدة هي WireGuard، والتي اكتسبت الاعتراف ببساطتها وكفاءتها مقارنة بالحلول التقليدية. نظام تشغيل ميكروتيك راوتر أدرجت دعم WireGuardمما يسهل تنفيذ هذه التقنية في مجموعة متنوعة من السيناريوهات.

في نهاية المقال ستجد صغيرا تجربه بالعربي سيسمح لك تقييم المعرفة المكتسبة في هذه القراءة

WireGuard هو بروتوكول أنفاق VPN جديد نسبيًا ومفتوح المصدر وقد أصبح شائعًا جدًا في السنوات الأخيرة بسبب بساطته وكفاءته. لقد تم تصميمه مع التركيز على سهولة الإعداد والصيانة، بالإضافة إلى الأداء الفائق مقارنة بتقنيات VPN الأقدم مثل IPsec وOpenVPN.

يمكن نشر WireGuard على MikroTik RouterOS عبر واجهة سطر الأوامر (CLI) باتباع هذه الخطوات الأساسية.

يوفر هذا المثال تكوينًا بسيطًا لإنشاء نفق VPN بين خادم WireGuard على MikroTik وعميل بعيد. تذكر أن تقوم بتكييف إعدادات معينة، مثل عناوين IP والمفاتيح، مع بيئتك الخاصة.

تأكد من تحديث جهاز MikroTik الخاص بك وأنه يدعم WireGuard. للقيام بذلك، يمكنك التحقق من إصدار RouterOS الخاص بك وتحديثه من قائمة "النظام" و"الحزم" في WinBox أو من خلال واجهة سطر الأوامر (CLI) باستخدام الأمر / التحقق من تحديث حزمة النظام للحصول على التحديثات ثم / تثبيت حزمة النظام.

يقوم بإنشاء زوج مفاتيح (عام وخاص) للخادم والعميل. على جهاز MikroTik (الخادم)، استخدم الأمر التالي لإنشاء المفاتيح:

/ أداة توليد مفتاح Wireguard

/أداة طباعة مفتاح Wireguard

قم بتكوين واجهة WireGuard على خادم MikroTik باستخدام المفتاح الخاص الذي تم إنشاؤه وتحديد منفذ الاستماع. يستبدل مفتاح خاص تم إنشاؤه بمفتاحك الخاص الحقيقي.

/ واجهة wireguard إضافة اسم = wg0 الاستماع المنفذ = 51820 مفتاح خاص = مفتاح خاص منشأ

يضيف جهاز العميل كنظير على الخادم، مع تحديد المفتاح العام للعميل وعنوان IP الذي سيتم تعيينه للعميل داخل نفق VPN. يستبدل مفتاح العميل العام مع المفتاح العام الحقيقي للعميل و عنوان IP للعميل باستخدام عنوان IP المطلوب للعميل داخل VPN.

يضيف أقران wireguard / الواجهة واجهة = wg0 public-key=CLIENT-PUBLIC-KEY المسموح به-address=CLIENT-IP/32

قم بتعيين عنوان IP لواجهة WireGuard على الخادم وقم بتكوين المسارات الضرورية. على سبيل المثال، إذا كنت تريد أن يكون للخادم العنوان 10.0.0.1 داخل نفق VPN:

/ عنوان IP إضافة عنوان = 10.0.0.1/24 واجهة = wg0

قم بتكوين المسارات إذا لزم الأمر، اعتمادًا على شبكتك وكيف تريد أن تتدفق حركة المرور عبر نفق VPN.

تأكد من السماح بحركة مرور UDP لمنفذ WireGuard (الافتراضي، 51820) على جدار الحماية MikroTik:

إضافة عامل تصفية جدار الحماية /ip = سلسلة القبول = بروتوكول الإدخال = منفذ UDP = 51820

على جهاز العميل، ستحتاج إلى إجراء تكوين مماثل، بما في ذلك إنشاء واجهة WireGuard، وإنشاء المفاتيح (إذا لم تكن قد قمت بذلك بالفعل)، وتكوين هذه الواجهة باستخدام المفتاح الخاص للعميل وتحديد خادم MikroTik باعتباره نظيرًا لك مع الخادم العام مفتاح.

تذكر أن كل بيئة فريدة من نوعها، وقد تتطلب هذه الخطوات تعديلات. بالإضافة إلى ذلك، من المهم دائمًا مراعاة الأمان والخصوصية عند إعداد شبكات VPN، مما يضمن إمكانية الاتصال بالأجهزة المصرح لها فقط.

يوفر تطبيق WireGuard على MikroTik RouterOS فوائد عديدة، بما في ذلك:

يتكيف WireGuard الموجود على MikroTik RouterOS مع مجموعة واسعة من السيناريوهات، بما في ذلك:

WireGuard على MikroTik RouterOS هو حل VPN حديث وآمن وفعال يجعل من السهل إنشاء شبكات خاصة افتراضية. إن تصميمه البسيط وأدائه العالي وأمانه القوي يجعله خيارًا جذابًا لمجموعة واسعة من التطبيقات، بدءًا من شبكات المؤسسات وحتى الوصول عن بعد للمستخدم الفردي.

إذا كنت تقدر البساطة والكفاءة والأمان في حلول VPN الخاصة بك، فإن WireGuard على MikroTik RouterOS هو خيار يجب أن تفكر فيه بالتأكيد.

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

شارع خوان تي مارينغو وجي أورانتيا

مبنى المركز المهني، مكتب 507

غواياكيل. الاكوادور

كب شنومكس

إلى رسائلنا الإخبارية الأسبوعية

حقوق الطبع والنشر © 2024 abcxperts.com – جميع الحقوق محفوظة

خصم 40٪ على كتب وحزم الكتب MikroTik - رمز الخصم: AN24-LIB نبذ

استفد من كود خصم Three Kings Day!

استفد من كود خصم ليلة رأس السنة!

استفد من كود الخصم لعيد الميلاد !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من اكواد الخصم الخاصة بـ Cyber Week !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من كوبونات الخصم الخاصة بالجمعة البيضاء !!!

**يتم تطبيق الرموز في عربة التسوق

استفد من كوبونات الخصم الخاصة بالهالوين.

يتم تطبيق الرموز في عربة التسوق

خصم 11% على جميع دورات MikroTik Online

11%

خصم 30% على جميع دورات الأكاديمية

30%

خصم 25% على جميع كتب وحزم كتب MikroTik

25%