الفصل 3.1 – جدار الحماية الأساسي

أساسيات جدار الحماية

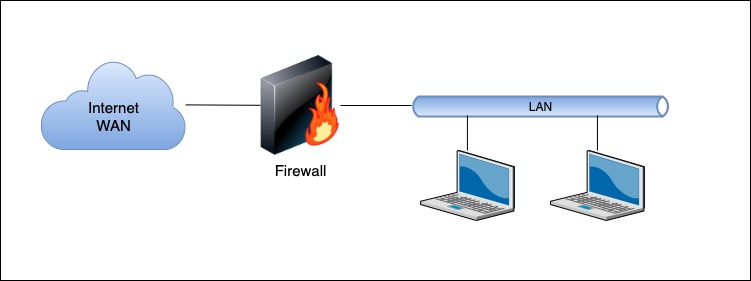

جدار الحماية هو جهاز أو نظام أمان للشبكة يسمح (استنادًا إلى مجموعة من القواعد) بالتحكم في حركة المرور الداخلة إلى الشبكة والخارجة منها. بشكل عام، يقوم جدار الحماية بإنشاء حاجز بين الشبكة التي تعتبر آمنة (عادةً الشبكة الداخلية أو الشبكة المحلية) وشبكة أخرى يفترض أنها غير آمنة (عادةً شبكة خارجية و/أو الإنترنت). يقوم جدار الحماية بتصفية حركة المرور بين شبكتين أو أكثر.

تحتوي أجهزة التوجيه التي تدير حركة المرور بين الشبكات على مكونات جدار الحماية، وبالمثل يمكن لبعض جدران الحماية أداء وظائف توجيه معينة، ويمكنها أيضًا توفير خدمات الأنفاق (VPN)، وتعيين عنوان DHCP، وغيرها.

- في الوقت الحاضر، يعد جدار الحماية أداة أساسية لحماية اتصالنا بالإنترنت. يمكن أن تكون حقيقة استخدام الاتصال بالإنترنت سببًا لهجمات متعددة على أجهزة الكمبيوتر الخاصة بنا من الخارج. كلما طالت فترة بقائنا على الإنترنت، زاد احتمال تعرض أمان نظامنا للخطر من قبل دخيل غير معروف. لذلك، ليس من الضروري فقط تثبيت برامج مكافحة الفيروسات وبرامج مكافحة التجسس وتحديثها، ولكن يوصى أيضًا بشدة بتثبيت برنامج جدار الحماية وتحديثه.

- جدار الحماية هو نظام مصمم لمنع الوصول غير المصرح به أو الوصول من شبكة خاصة. يمكن تنفيذ جدران الحماية في الأجهزة أو البرامج أو كليهما. تُستخدم جدران الحماية بشكل متكرر لمنع مستخدمي الإنترنت غير المصرح لهم من الوصول إلى الشبكات الخاصة المتصلة بالإنترنت.

- يحمي جدار الحماية MikroTik جهاز الكمبيوتر الخاص بك من هجمات الإنترنت ومحتوى الويب الخطير وفحص المنافذ والسلوكيات الأخرى ذات الطبيعة المشبوهة.

- ينفذ جدار الحماية تصفية الحزم وبالتالي يوفر وظائف الأمان التي تُستخدم لإدارة تدفق البيانات من وإلى وعبر جهاز التوجيه:

- من خلال NAT (ترجمة عنوان الشبكة) يتم منع الوصول غير المصرح به إلى الشبكات المتصلة مباشرة وإلى جهاز التوجيه نفسه. ويعمل أيضًا كمرشح لحركة المرور الصادرة.

- يعمل RouterOS كجدار حماية خاص بالحالة، مما يعني أنه يقوم بفحص حالة الحزمة ويتتبع حالة اتصالات الشبكة التي تنتقل عبر جهاز التوجيه.

- يدعم RouterOS أيضًا:

- المصدر والوجهة NAT

- NAT

- مساعدين للتطبيقات الشعبية

- بنب

- يوفر جدار الحماية وضع علامات داخلية على الاتصالات والتوجيه والحزم.

كيف يعمل جدار الحماية؟

يعمل جدار الحماية باستخدام القواعد. هذا لديه خيارين:

- المطابق : يجب التحقق من جميع الشروط ويجب أن تكون متطابقة حتى يتم التقديم.

- الحدث : بمجرد تطابق جميع المعلمات واجتياز عملية التحقق الأولى، يستمر الإجراء.

المطابق تحليل ومقارنة هذه المعلمات التالية:

- عنوان MAC المصدر

- عناوين IP (الشبكة أو القائمة) وأنواع العناوين (البث، المحلي، البث المتعدد، البث الأحادي)

- نطاق المنفذ أو المنفذ

- بروتوكول

- خيارات البروتوكول (نوع ICMP وحقول الكود، وإشارات TCP، وخيارات IP)

- الواجهة التي تصل الحزمة أو تغادر من خلالها

- بايت DSCP

- نعم كثيرا ماس…

يمكن لـ RouterOS التصفية حسب:

- عنوان IP، نطاق العنوان، المنفذ، نطاق المنفذ

- بروتوكول IP، DSCP وغيرها من المعلمات

- يدعم قوائم العناوين الثابتة والديناميكية

- يمكنك مطابقة الحزم حسب النمط الموجود في محتواها، المحدد في التعبيرات العادية، والمعروف باسم مطابقة الطبقة 7

يدعم جدار حماية RouterOS أيضًا IPv6

يشكل جدار الحماية نوعًا من الحاجز أمام جهاز الكمبيوتر الخاص بنا، حيث يقوم هذا الحاجز بفحص كل حزمة معلومات تحاول المرور عبره. واستنادًا إلى القواعد الموضوعة مسبقًا، يقرر جدار الحماية أي الحزم يجب أن تمر وأيها يجب أن يتم حظره. العديد من أنواع جدران الحماية قادرة على تصفية حركة البيانات التي تحاول ترك شبكتنا خارج الشبكة، وبالتالي منع أنواع مختلفة من التعليمات البرمجية الضارة مثل أحصنة طروادة والفيروسات والديدان، من بين أمور أخرى، من أن تكون فعالة. يعمل جدار الحماية كوسيط بين جهاز الكمبيوتر الخاص بنا (أو شبكتنا المحلية) والإنترنت، حيث يقوم بتصفية حركة المرور التي تمر عبره.

جدار الحماية، كما هو موضح سابقًا، يعترض كل حزمة متجهة إلى جهاز الكمبيوتر الخاص بنا والقادمة منه، ويقوم بهذه المهمة قبل أن تتمكن أي خدمة أخرى من استلامها. مما سبق يمكننا أن نستنتج أن جدار الحماية يمكنه التحكم في جميع اتصالات النظام عبر الإنترنت.

يُقال إن منفذ الاتصالات مفتوح إذا قام النظام بإرجاع استجابة عند وصول حزمة طلب إنشاء الاتصال. وإلا يعتبر المنفذ مغلقا ولا يستطيع أحد الاتصال به. تكمن قوة جدار الحماية في أنه من خلال تحليل كل حزمة تتدفق عبره، يمكنه أن يقرر ما إذا كان سيسمح لها بالمرور في اتجاه أو آخر، ويمكنه أن يقرر ما إذا كان يجب الاستجابة لطلبات الاتصال بمنافذ معينة أم لا.

تتميز جدران الحماية أيضًا بقدرتها على الاحتفاظ بسجل تفصيلي لجميع حركة المرور ومحاولات الاتصال التي تحدث (المعروفة باسم السجل). ومن خلال دراسة السجلات، من الممكن تحديد أصول الهجمات المحتملة واكتشاف أنماط الاتصال التي تحدد بعض البرامج الضارة. يمكن فقط للمستخدمين الذين لديهم امتيازات إدارية الوصول إلى هذه السجلات، ولكنها ميزة يمكن طلبها من هذه التطبيقات.

- حصة هذه المادة