عمليات البحث الأكثر شيوعا

مايكروتكجدار الحمايةVPNnetinstallالمنزل ا ف

الفصل 3.4 - عامل تصفية جدار الحماية

البنية: السلاسل والأفعال

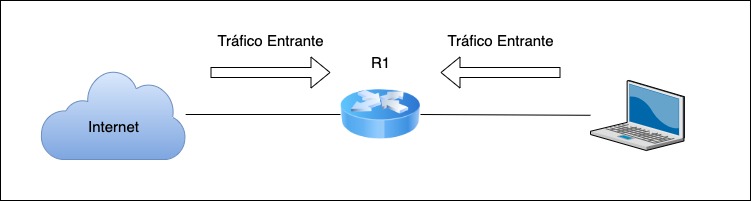

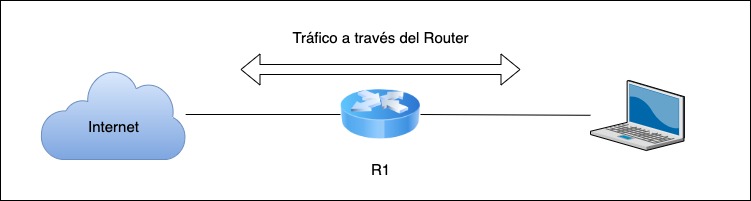

- السلسلة: هي مجموعة من القواعد بناءً على معايير واحدة. هناك ثلاث سلاسل افتراضية بناءً على معايير محددة مسبقًا.

- الإدخال: حركة المرور التي تذهب إلى جهاز التوجيه

- للأمام: حركة المرور التي تمر عبر جهاز التوجيه

- الإخراج: حركة المرور القادمة من جهاز التوجيه

- على سبيل المثال، يمكنك تنفيذ سلسلة تم تمريرها:

- بناءً على المعايير: كل حركة مرور icmp.

- بناءً على حركة المرور القادمة من منافذ Ethernet، على سبيل المثال: Ether2 نحو شبكة LAN بعيدة أو شبكة جسر.

- يحدد المستخدمون السلاسل، ويتم إنشاؤها اعتمادًا على المعلمات التي يمكن مقارنتها، وإذا رغبوا في ذلك يمكنهم إجراء "قفزة" بحيث بمجرد تأكيد المطابقة، سيتم إجراء القفزة إلى قاعدة أخرى في جدار الحماية، تم تعريف هذا في "هدف القفز"

- يحدد الإجراء ما سيفعله عامل التصفية أو القاعدة عندما تستوفي الحزم جميع الشروط المطلوب تصفيتها.

- يتم فحص الحزم بشكل تسلسلي مقابل القواعد الموجودة في سلسلة جدار الحماية الحالية حتى حدوث المطابقة. (عندما يكون لديك # فهذا يعني أنه سيحترم الأمر: الأول إذا تطابق، يتم تطبيق الإجراء، ومن هناك سينتقل إلى التالي إذا تم تمكين هذا الخيار، وإلا سينتهي التحليل عند هذا الحد)

تصفية جدار الحماية في العمل

يمكنك الاستفادة من أمان جدار الحماية بطرق مختلفة مثل:

- ثق في أمان شبكة LAN الخاصة بنا، نظرًا لأن ما يأتي من شبكة WAN غير آمن.

- نحن نمنع الجميع ونسمح فقط بما نتفق عليه.

- سوف نسمح بكل شيء ونحظر فقط ما يسبب المشاكل.

النصائح والحيل الأساسية

- قبل إجراء تغييرات على جدار الحماية، دعنا ندخل إلى "الوضع الآمن"

- بعد إجراء التكوينات والتغييرات على قواعد جدار الحماية، يُنصح باختبار نقاط الضعف: الأداة الموصى بها: ShieldsUP

- قبل البدء، يوصى بكتابة وصف بسيط للسياسات التي تريد تطبيقها بنص عادي أو على الورق.

- بمجرد فهمها والموافقة عليها، يمكنك المتابعة لتسجيل الدخول إلى جهاز التوجيه.

- قم بإضافة القواعد التالية تدريجياً، بمجرد رضاك عن القواعد الأساسية التي تم إدخالها.

- إذا كنت جديدًا في المجال الأمني، فمن المستحسن عدم إدخال قواعد تشير في كل الاتجاهات، يكفي أن تقوم بالأساسيات، ولكن عليك أن تفعل ذلك جيدًا.

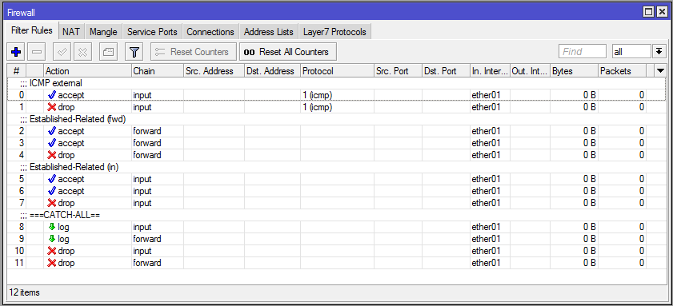

- إنها فكرة جيدة أن تنهي سلاسلك بقواعد شاملة وترى ما قد فاتك.

- ستحتاج إلى قاعدتين شاملتين، وسجل واحد وإسقاط واحد لجميع حركة المرور غير المسبوقة. يجب أن يعتمد كلاهما على نفس المعلمات المقارنة حتى يكون مفيدًا لك.

- بمجرد أن ترى ما يصل إلى القواعد الشاملة، يمكنك إضافة قواعد جديدة بناءً على السلوك الذي يريده جدار الحماية.

التصفية حسب المعلمات (إجراءات التصفية)

قبل أن تقرر اتخاذ إجراء بشأن جدار الحماية، يجب عليك أولاً التعرف عليه. لدينا العديد من المعلمات التي يمكننا من خلالها المقارنة.

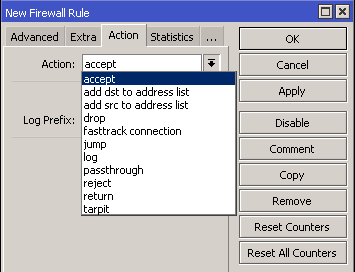

بمجرد إجراء المطابقة مع جميع معلمات القاعدة، وتطابقها، سيتم تنفيذ الإجراء. يحتوي جدار الحماية MikroTik على الإجراءات العشرة التالية:

- قبول: قبول الحزمة. لن يتم تمرير الحزمة إلى قاعدة جدار الحماية التالية.

- إضافة dst إلى قائمة العناوين: عنوان الوجهة، بعد مطابقة الحزمة يذهب إلى القاعدة التالية.

- إضافة src إلى قائمة العناوين: عنوان المصدر. بعد مطابقة الحزمة يذهب إلى القاعدة التالية.

- قطرة: يتم تجاهل الحزمة. بعد مطابقة الحزمة يذهب إلى القاعدة التالية.

- قفز: يتم تعريف الانتقال من قبل المستخدم ويستخدم للانتقال إلى قاعدة محددة يحددها هدف القفز. بعد مطابقة الحزمة تنتقل إلى القاعدة التالية المحددة في هدف القفز.

- سجل: إضافة رسالة إلى السجلات بالمعلومات التالية: الواجهة الداخلية والخارجية وsrc-mac والبروتوكول وsrc-ip:port->dst-ip:port وطول الحزمة. بعد مطابقة الحزمة يذهب إلى القاعدة التالية.

- يمر من خلال- إذا تم تحديد هذا الخيار، فإنه سيتم تفعيل خيار تجاهل قاعدة الطرح والانتقال إلى القاعدة التالية (مفيد جدًا لإحصائيات الشبكة).

- رفض- يتجاهل حزم icmp ويرسل رسالة محددة من قبل المستخدم مفادها أنه لم يتم تمرير الحزمة إلى القاعدة التالية.

- عائد أعلى- يتم تمرير التحكم في الفلتر مرة أخرى، حيث نشأ الفلتر السابق. بعد مطابقة الحزمة، تنتقل إلى القاعدة التالية (فقط إذا كانت القاعدة السابقة لا تتسبب في تجاهل الحزمة وإيقاف المطابقة).

- قماش القنب- التقاط حزم TCP والاحتفاظ بها (النسخ المتماثلة مع SYN/ACK لحزم TCP SYN الواردة). بعد مطابقة الحزمة يذهب إلى القاعدة التالية.

حماية جهاز التوجيه الخاص بك (الإدخال)

- El chain=input يحلل كل حركة المرور الواردة إلى جهاز التوجيه.

- عند تطبيق القاعدة جهين=input، يتم التحكم في إدخال المعلومات إلى جهاز التوجيه

يقدم MikroTik الاقتراحات التالية للإدخال

بافتراض أن واجهة ether1 متصلة بشبكة WAN غير آمنة.

- قبول حركة المرور من icmp-echo-reply (إذا كنت تريد الحصول على نسخة طبق الأصل من ping عبر الإنترنت، فهذا مفيد عندما ندير الخوادم)

- تجاهل كل حركة مرور طلبات صدى icmp (عندما لا نريد أن يقوم جهاز آخر بإجراء اختبار الاتصال بنا. وبهذا نتجنب استهدافنا بهجمات مثل هجمات السنافر أو غيرها)

- قبول كافة حركة المرور الواردة المنشأة وذات الصلة.

- إسقاط كافة حركة المرور غير الصالحة.

- تسجيل كافة حركة المرور الأخرى

- تجاهل كافة حركة المرور الأخرى.

حماية جميع العملاء (إلى الأمام)

حركة المرور الأمامية هي حركة المرور التي تمر عبر جهاز التوجيه.

يقدم MikroTik الاقتراحات التالية للمستقبل

بافتراض أن واجهة ether1 متصلة بشبكة WAN غير آمنة.

- قبول كافة حركة المرور إلى الأمام المنشأة وذات الصلة.

- إسقاط كافة حركة المرور غير الصالحة.

- قم بتسجيل كل حركة المرور الأخرى (للتحقق مما إذا تم حظر أي حزم مهمة)

- تجاهل كافة حركة المرور الأخرى.

- حصة هذه المادة

فيسبوك

تويتر

لينكدين:

الواتساب

تیلیجرام

وثائق أخرى في هذه الفئة

الدروس المتاحة في MikroLABs

لم يتم العثور على دورات!