(كتاب) الشبكات مع MikroTik RouterOS: نهج عملي لفهم وتنفيذ RouterOS

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

يعد استخدام المفاتيح المشتركة للمصادقة اللاسلكية طريقة مستخدمة على شبكات Wi-Fi للتحقق من هوية الأجهزة التي تحاول الاتصال بالشبكة.

تعتمد هذه الطريقة على المعرفة المشتركة للمفتاح السري بين الجهاز الذي يطلب الاتصال (العميل) ونقطة الوصول (AP) أو جهاز التوجيه.

في نهاية المقال ستجد صغيرا تجربه بالعربي سيسمح لك تقييم المعرفة المكتسبة في هذه القراءة

وفيما يلي شرح مفصل لكيفية عمل هذه العملية:

قبل إجراء أي مصادقة، يجب أن يكون لكل من نقطة الوصول (AP) والأجهزة العميلة نفس المفتاح المشترك الذي تم تكوينه.

يتم إنشاء هذا المفتاح بواسطة مسؤول الشبكة ويجب إدخاله يدويًا في تكوينات AP وفي كل جهاز يرغب في الاتصال بالشبكة.

تتبع عملية مصادقة المفتاح المشترك عادةً الخطوات التالية:

على الرغم من أن المصادقة باستخدام المفاتيح المشتركة قد تبدو آمنة، إلا أنها تحتوي على العديد من نقاط الضعف:

بسبب هذه الثغرات الأمنية، تم استبدال استخدام المفاتيح المشتركة للمصادقة اللاسلكية إلى حد كبير بطرق أكثر أمانًا، مثل WPA2 (Wi-Fi Protected Access 2) وWPA3، التي تستخدم بروتوكولات مصادقة أكثر قوة مثل EAP (بروتوكول المصادقة القابل للتوسيع). إلى جانب مجموعة متنوعة من أساليب التشفير لحماية الاتصالات اللاسلكية.

على الرغم من أن مصادقة المفتاح المشترك كانت إحدى الطرق الأولى المستخدمة في شبكات Wi-Fi، فقد أدت القيود الأمنية الخاصة بها إلى اعتماد تقنيات مصادقة وتشفير أكثر تقدمًا وأمانًا.

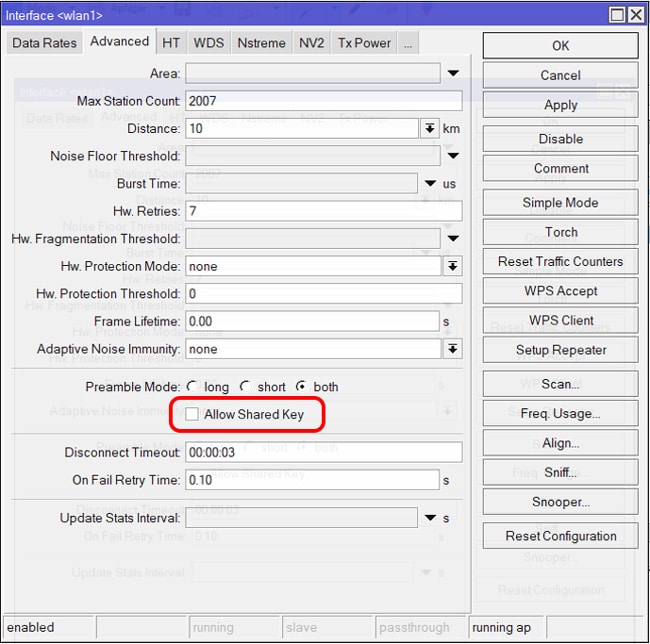

خيار السماح بالمفتاح المشترك في MikroTik RouterOS هو إعداد يسمح أو لا يسمح باستخدام المفاتيح المشتركة للمصادقة اللاسلكية. المفاتيح المشتركة، المعروفة أيضًا باسم WEP، هي نوع من تشفير الشبكات اللاسلكية القديم الذي يعتبر غير آمن.

يعد خيار "السماح بالمفتاح المشترك" ذا صلة عند تكوين الأمان اللاسلكي على نقطة وصول MikroTik ويشير إلى ما إذا كان سيتم السماح بمصادقة المفتاح المشترك في سياق WEP أو WPA أم لا. ومع ذلك، يوصى باستخدام أساليب أمنية أكثر تقدمًا وأمانًا كلما أمكن ذلك.

WEP (الوصول المحمي بتقنية Wi-Fi) إنه أول بروتوكول أمان لشبكة Wi-Fi. ويستخدم تشفير RC4، وهو خوارزمية تشفير دفق ضعيفة نسبيًا. يمكن اختراق مفاتيح WEP 64 بت في غضون دقائق، ويمكن اختراق مفاتيح 128 بت أو 256 بت في بضع ساعات.

WPA (الوصول المحمي بالواي فاي) هو تحسين لـ WEP الذي يستخدم تشفير TKIP (بروتوكول سلامة المفاتيح المؤقتة). TKIP هي خوارزمية تشفير أقوى من RC4، لكنها لا تزال عرضة للهجمات.

WPA2 (وصول محمي بتقنية Wi-Fi 2) إنه أحدث إصدار من بروتوكول أمان Wi-Fi. ويستخدم تشفير AES (معيار التشفير المتقدم)، وهو أقوى خوارزمية تشفير متاحة لشبكة Wi-Fi. يعد WPA2 أكثر أمانًا من WEP أو WPA، ومن الصعب جدًا اختراقه.

بشكل عام، يوصى باستخدام WPA2 لحماية شبكتك اللاسلكية. إنه بروتوكول الأمان الأكثر أمانًا المتاح ويدعمه معظم الأجهزة اللاسلكية الحديثة.

Característica | WEP | WPA | WPA2 |

التشفير | RC4 | TKIP أو AES | AES |

طول المفتاح | 64 أو 128 أو 256 بت | 80 أو 128 بت | 128 أو 256 بت |

أمن | إنسيجورا | أكثر أمانًا من WEP | أكثر أمانًا من WPA |

التوافق | واسع | واسع | واسع |

صعوبة التكوين | سهل | سهل | سهل |

متطلبات النطاق الترددي | التوس | MEDIOS | MEDIOS |

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

المواد الدراسية لدورة شهادة MTCNA، المحدثة إلى RouterOS v7

شارع خوان تي مارينغو وجي أورانتيا

مبنى المركز المهني، مكتب 507

غواياكيل. الاكوادور

كب شنومكس

إلى رسائلنا الإخبارية الأسبوعية

حقوق الطبع والنشر © 2024 abcxperts.com – جميع الحقوق محفوظة

خصم 40٪ على كتب وحزم الكتب MikroTik - رمز الخصم: AN24-LIB نبذ

استفد من كود خصم Three Kings Day!

استفد من كود خصم ليلة رأس السنة!

استفد من كود الخصم لعيد الميلاد !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من اكواد الخصم الخاصة بـ Cyber Week !!!

جميع دورات MikroTik OnLine

جميع دورات الأكاديمية

جميع كتب MikroTik وحزم الكتب

استفد من كوبونات الخصم الخاصة بالجمعة البيضاء !!!

**يتم تطبيق الرموز في عربة التسوق

استفد من كوبونات الخصم الخاصة بالهالوين.

يتم تطبيق الرموز في عربة التسوق

خصم 11% على جميع دورات MikroTik Online

11%

خصم 30% على جميع دورات الأكاديمية

30%

خصم 25% على جميع كتب وحزم كتب MikroTik

25%